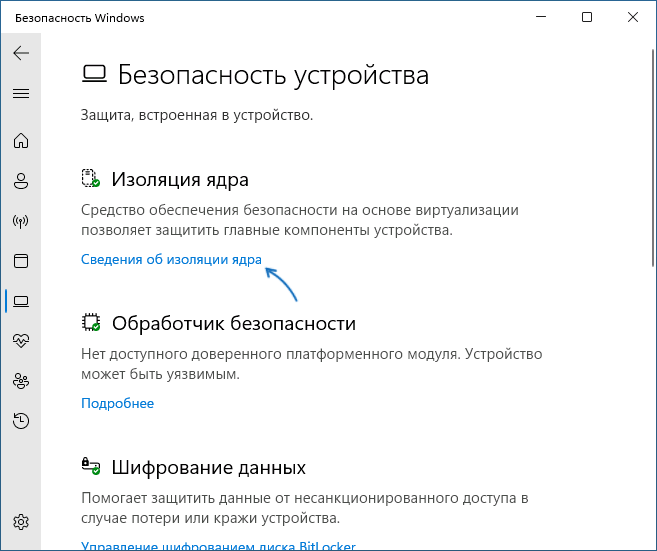

Страница безопасности устройства приложения Безопасность Windows предназначена для управления функциями безопасности, встроенными в устройство Windows. Страница разделена на следующие разделы:

-

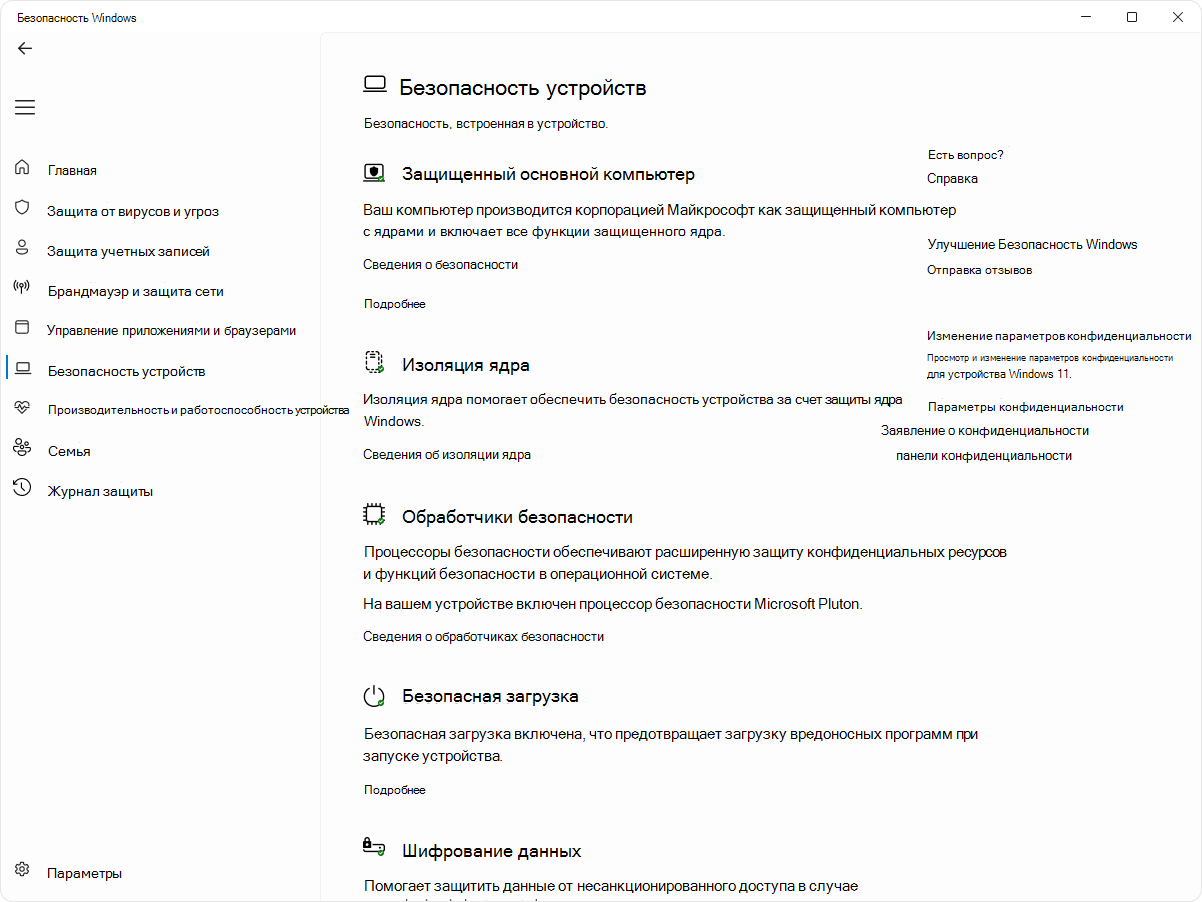

Компьютер с защищенными ядрами. Если ваше устройство является компьютером с защищенными ядрами, на нем отображаются сведения о функциях защищенного компьютера.

-

Изоляция ядра. Здесь можно настроить функции безопасности, защищающие ядро Windows.

-

Обработчик безопасности. Предоставляет сведения о обработчике безопасности, который называется доверенным платформенным модулем (TPM).

-

Безопасная загрузка: если включена безопасная загрузка, вы можете найти дополнительные сведения о ней.

-

Шифрование данных. Здесь можно найти ссылку на параметры Windows, где можно настроить шифрование устройства и другие параметры BitLocker.

-

Возможности аппаратной безопасности. Оценка функций аппаратной безопасности устройства

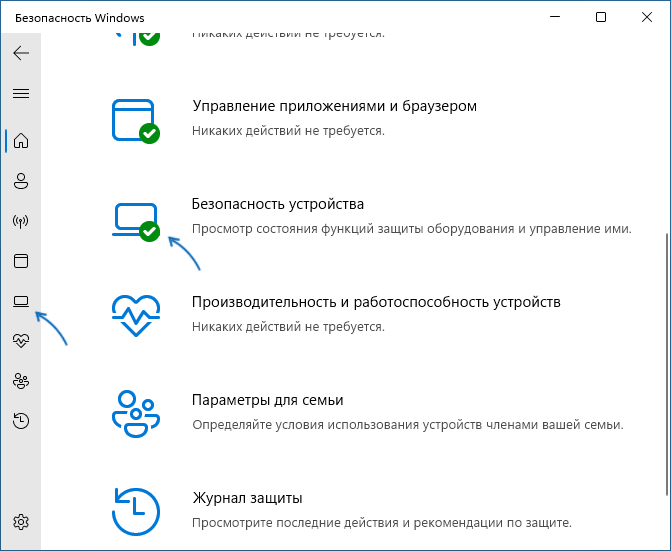

В приложении «Безопасность Windows» на компьютере, выберите Безопасность устройства или используйте следующий ярлык:

Безопасность устройства

Защищенный основной компьютер

Компьютер с защищенными ядрами предназначен для предоставления дополнительных функций безопасности прямо из коробки. Эти компьютеры интегрируют оборудование, встроенное ПО и программное обеспечение, чтобы обеспечить надежную защиту от сложных угроз.

В приложении «Безопасность Windows» на компьютере, выберите Безопасность устройства > Сведения о безопасности.

Дополнительные сведения см. в разделе Windows 11 компьютеры с защищенными ядрами.

Изоляция ядра

Изоляция ядра предоставляет функции безопасности, предназначенные для защиты основных процессов Windows от вредоносных программ путем их изоляции в памяти. Это делается путем запуска этих основных процессов в виртуализированной среде.

В приложении «Безопасность Windows» на компьютере, выберите Безопасность устройства > сведения об изоляции ядра или используйте следующее сочетание клавиш:

Изоляция ядра

Примечание: Функции, предоставляемые на странице изоляции ядра, зависят от используемой версии Windows и установленных компонентов оборудования.

Целостность памяти, также известная как целостность кода, защищенная гипервизором (HVCI), — это функция безопасности Windows, которая затрудняет использование вредоносными программами низкоуровневых драйверов для захвата компьютера.

Драйвер — это программное обеспечение, которое позволяет операционной системе (в данном случае Windows) и устройству (например, клавиатуре или веб-камере) общаться друг с другом. Когда устройство хочет, чтобы Windows что-то делало, оно использует драйвер для отправки этого запроса.

Целостность памяти работает путем создания изолированной среды с помощью аппаратной виртуализации.

Подумайте об этом как о охраннике внутри запертой кабины. Эта изолированная среда (заблокированная кабина в нашем аналогии) предотвращает незаконное изменение функции целостности памяти злоумышленником. Программа, которая хочет запустить фрагмент кода, который может быть опасным, должна передать код в целостность памяти внутри этой виртуальной кабины, чтобы его можно было проверить. Когда целостность памяти удобна, что код в безопасности, он передает код обратно в Windows для выполнения. Как правило, это происходит очень быстро.

Без выполнения целостности памяти охранник выделяется прямо в открытом месте, где злоумышленнику гораздо легче вмешиваться или саботировать охранника, что упрощает вредоносный код пробираться в прошлое и вызывать проблемы.

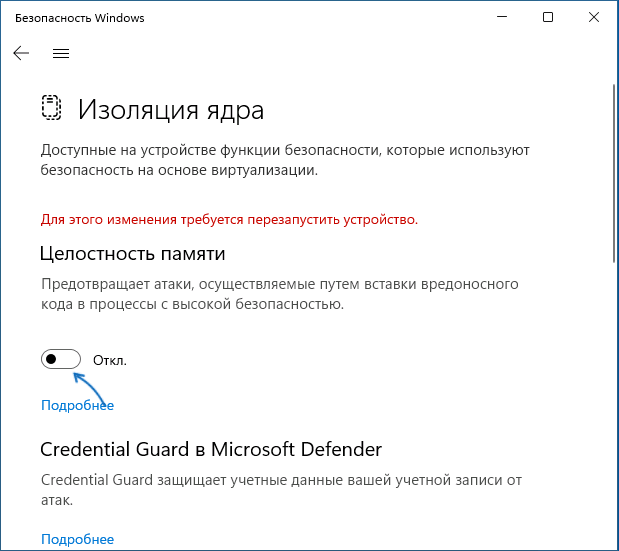

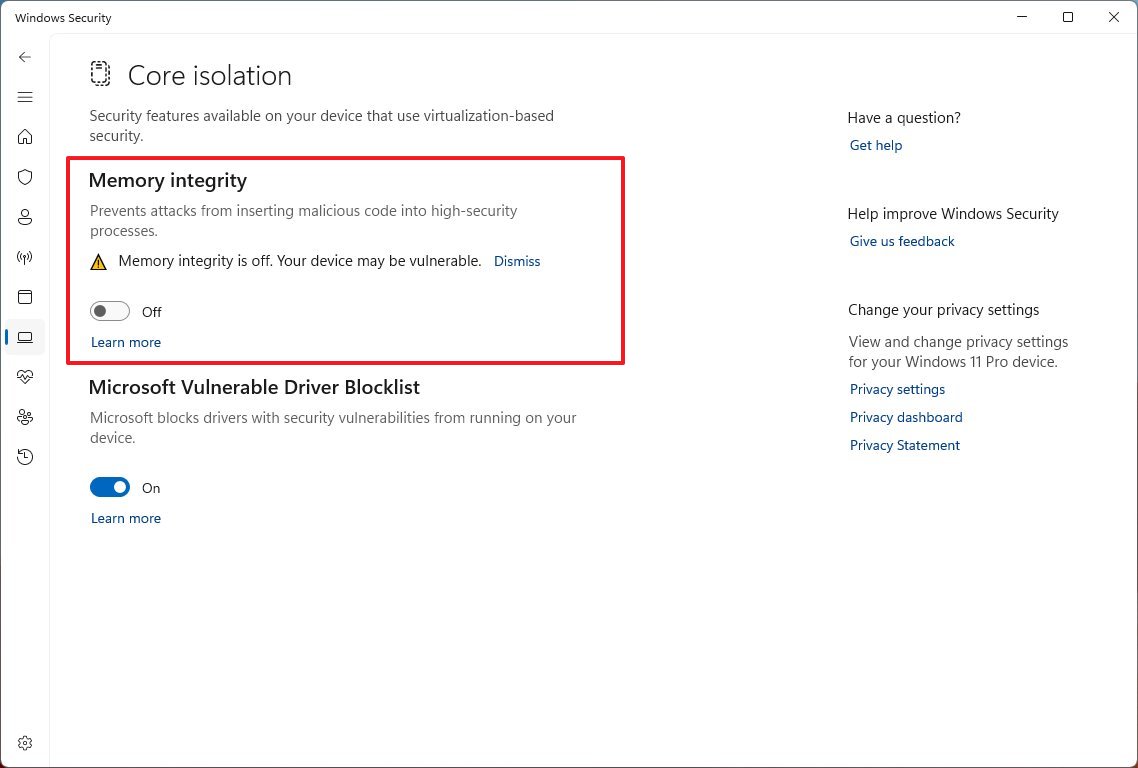

Вы можете включить илиотключить целостность памяти с помощью переключателя.

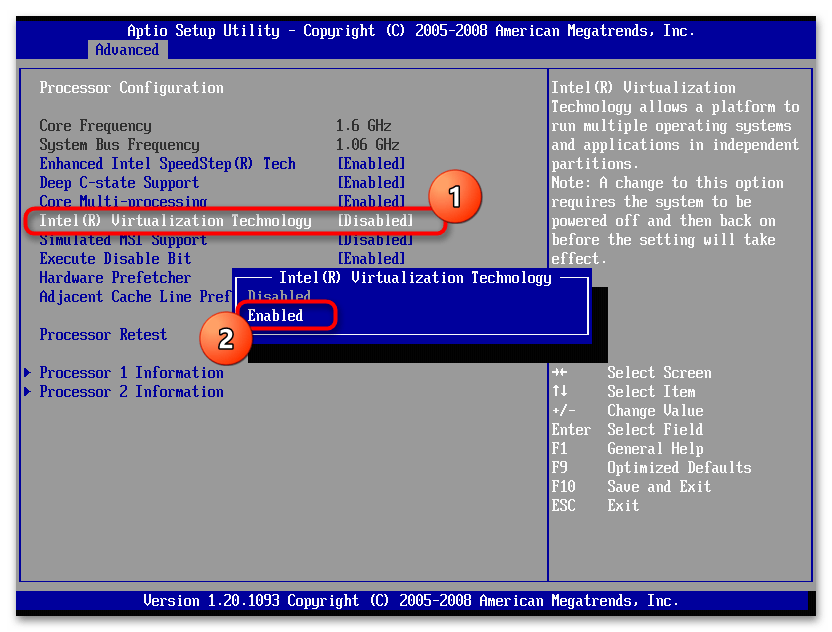

Примечание: Чтобы использовать целостность памяти, необходимо включить аппаратную виртуализацию в системе UEFI или BIOS.

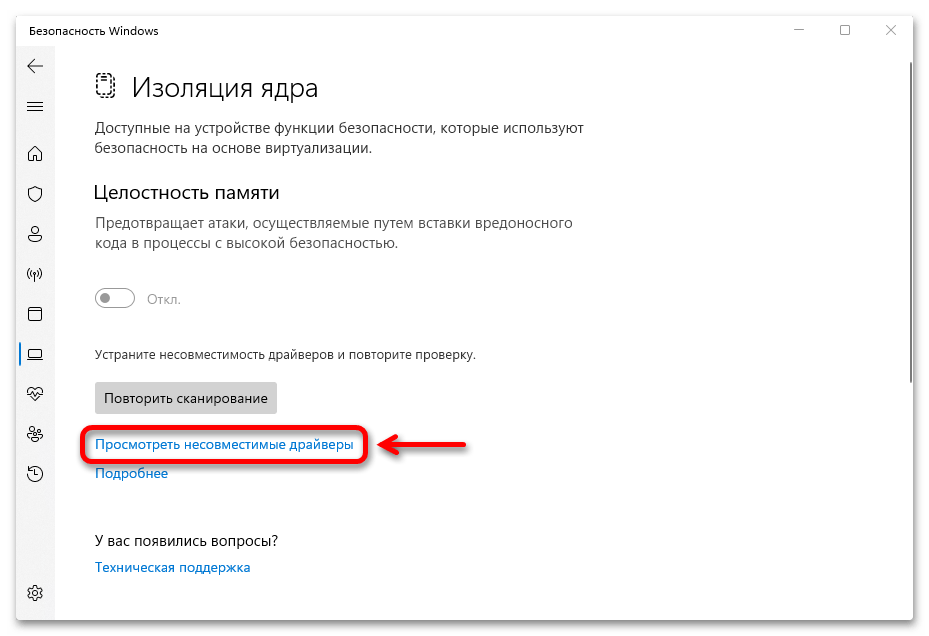

Что делать, если написано, что у меня несовместимый драйвер?

Если целостность памяти не удается включить, это может сказать вам, что у вас уже установлен несовместимый драйвер устройства. Обратитесь к производителю устройства, чтобы узнать, доступен ли обновленный драйвер. Если у них нет совместимого драйвера, вы можете удалить устройство или приложение, использующее этот несовместимый драйвер.

Примечание: При попытке установить устройство с несовместимым драйвером после включения целостности памяти может появиться то же сообщение. В этом случае применяется тот же совет: проверка с производителем устройства, чтобы узнать, есть ли у него обновленный драйвер, который можно скачать, или не установить это конкретное устройство, пока не будет доступен совместимый драйвер.

Аппаратная защита стека — это аппаратная функция безопасности, которая затрудняет использование вредоносными программами низкоуровневых драйверов для захвата компьютера.

Драйвер — это программное обеспечение, которое позволяет операционной системе (в данном случае Windows) и устройству (например, клавиатуре или веб-камере) общаться друг с другом. Когда устройство хочет, чтобы Windows что-то делало, оно использует драйвер для отправки этого запроса.

Защита аппаратного стека предотвращает атаки, которые изменяют возвращаемые адреса в памяти в режиме ядра для запуска вредоносного кода. Для этой функции безопасности требуется ЦП, который содержит возможность проверки возвращаемых адресов выполняемого кода.

При выполнении кода в режиме ядра возвращаемые адреса в стеке режима ядра могут быть повреждены вредоносными программами или драйверами, чтобы перенаправить нормальное выполнение кода в вредоносный код. На поддерживаемых ЦП хранит вторую копию допустимых возвращаемых адресов в теневой стеке только для чтения, который драйверы не могут изменить. Если обратный адрес в обычном стеке был изменен, ЦП может обнаружить это несоответствие, проверив копию возвращаемого адреса в теневом стеке. При возникновении такого несоответствия компьютер запрашивает stop-ошибку, иногда называемую синим экраном, чтобы предотвратить выполнение вредоносного кода.

Не все драйверы совместимы с этой функцией безопасности, так как небольшое количество законных водителей участвуют в изменении адреса возврата в не вредоносных целях. Корпорация Майкрософт взаимодействует с многочисленными издателями драйверов, чтобы убедиться, что их последние драйверы совместимы с аппаратной принудительной защитой стека.

Вы можете включить илиотключить аппаратную защиту стека с помощью переключателя.

Чтобы использовать аппаратную защиту стека, необходимо включить целостность памяти и использовать ЦП, поддерживающий технологию intel Control-Flow принудительного применения или AMD Shadow Stack.

Что делать, если написано, что у меня несовместимый драйвер или служба?

Если не удается включить защиту аппаратного принудительного стека, это может сказать, что у вас уже установлен несовместимый драйвер устройства или служба. Обратитесь к производителю устройства или издателю приложения, чтобы узнать, доступен ли обновленный драйвер. Если у них нет совместимого драйвера, вы можете удалить устройство или приложение, использующее этот несовместимый драйвер.

Некоторые приложения могут устанавливать службу вместо драйвера во время установки приложения и устанавливать драйвер только при запуске приложения. Для более точного обнаружения несовместимых драйверов также перечисляются службы, которые, как известно, связаны с несовместимыми драйверами.

Примечание: При попытке установить устройство или приложение с несовместимым драйвером после включения аппаратной принудительной защиты стека может появиться то же сообщение. В этом случае применяется тот же совет: проверка с производителем устройства или издателем приложения, чтобы узнать, есть ли у них обновленный драйвер, который можно скачать, или не установить это конкретное устройство или приложение, пока не будет доступен совместимый драйвер.

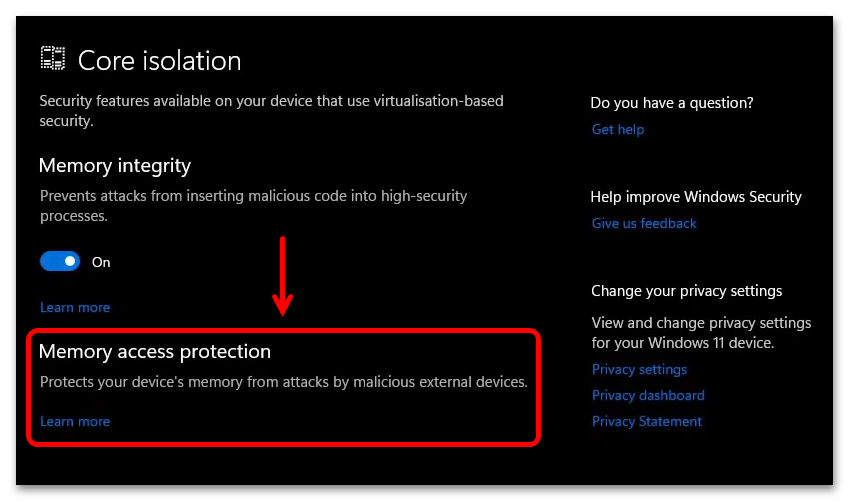

Также известная как защита DMA ядра, эта функция безопасности защищает устройство от атак, которые могут произойти, когда вредоносное устройство подключено к порту PCI, например к порту Thunderbolt.

Простым примером одной из таких атак может быть то, что кто-то покидает свой компьютер для быстрого перерыва на кофе, и пока он был в отъезде, злоумышленник войдет в систему, подключит USB-устройство и уйдет с конфиденциальными данными с компьютера или введет вредоносную программу, которая позволяет им управлять компьютером удаленно.

Защита доступа к памяти предотвращает такие атаки, запрещая прямой доступ к памяти для этих устройств, за исключением особых обстоятельств, особенно когда компьютер заблокирован или пользователь выходит из системы.

Каждое устройство имеет некоторое программное обеспечение, записанное в память устройства только для чтения ( в основном записанное на микросхему на системной плате), которое используется для основных функций устройства, таких как загрузка операционной системы, которая запускает все приложения, которые мы привыкли использовать. Так как это программное обеспечение трудно (но не невозможно) изменить, мы называем его встроенным ПО.

Поскольку встроенное ПО загружается сначала и выполняется в операционной системе, средства безопасности и функции, работающие в операционной системе, трудно обнаружить его или защититься от него. Как и в доме, который зависит от хорошей основы для обеспечения безопасности, компьютер нуждается в безопасности встроенного ПО, чтобы обеспечить безопасность операционной системы, приложений и данных на этом компьютере.

System Guard — это набор функций, которые помогают гарантировать, что злоумышленники не смогут запустить ваше устройство с недоверенным или вредоносным встроенным ПО.

Платформы, которые обеспечивают защиту встроенного ПО, обычно также защищают режим управления системой (СММ), режим работы с высоким уровнем привилегий, в той или иной степени. Вы можете ожидать одно из трех значений, с более высоким числом, указывающим на большую степень защиты СММ:

-

Ваше устройство соответствует защите встроенного ПО версии 1: это обеспечивает базовые меры по устранению рисков безопасности, которые помогают SMM противостоять эксплуатации вредоносными программами и предотвращает кражу секретов из ОС (включая VBS)

-

Ваше устройство соответствует защите встроенного ПО версии 2: в дополнение к защите встроенного ПО версии 1, версия 2 гарантирует, что КОМАНДА СММ не может отключить защиту на основе виртуализации (VBS) и защиту DMA ядра.

-

Ваше устройство соответствует защите встроенного ПО версии 3: в дополнение к защите встроенного ПО версии 2, это еще больше усиливает защиту SMM, предотвращая доступ к определенным регистрам, которые могут скомпрометировать ОС (включая VBS).

Защита локального центра безопасности (LSA) — это функция безопасности Windows, которая помогает предотвратить кражу учетных данных, используемых для входа в Windows.

Локальный центр безопасности (LSA) — это важнейший процесс в Windows, участвующий в проверке подлинности пользователей. Он отвечает за проверку учетных данных во время входа и управление маркерами проверки подлинности и билетами, используемыми для включения единого входа в службы. Защита LSA помогает предотвратить запуск ненадежного программного обеспечения в LSA или доступ к памяти LSA.

Разделы справки управлять защитой локального центра безопасности?

Вы можете включить илиотключить защиту LSA с помощью переключателя.

После изменения параметра необходимо перезагрузить его, чтобы он вступил в силу.

Примечание: Чтобы обеспечить безопасность учетных данных, защита LSA включена по умолчанию на всех устройствах. Для новых установок он включается немедленно. Для обновлений он включается после перезагрузки после ознакомительного периода в пять дней.

Что делать, если у меня есть несовместимое программное обеспечение?

Если включена защита LSA и она блокирует загрузку программного обеспечения в службу LSA, уведомление указывает на заблокированный файл. Вы можете удалить программное обеспечение, загружающее файл, или отключить будущие предупреждения для этого файла, если он заблокирован для загрузки в LSA.

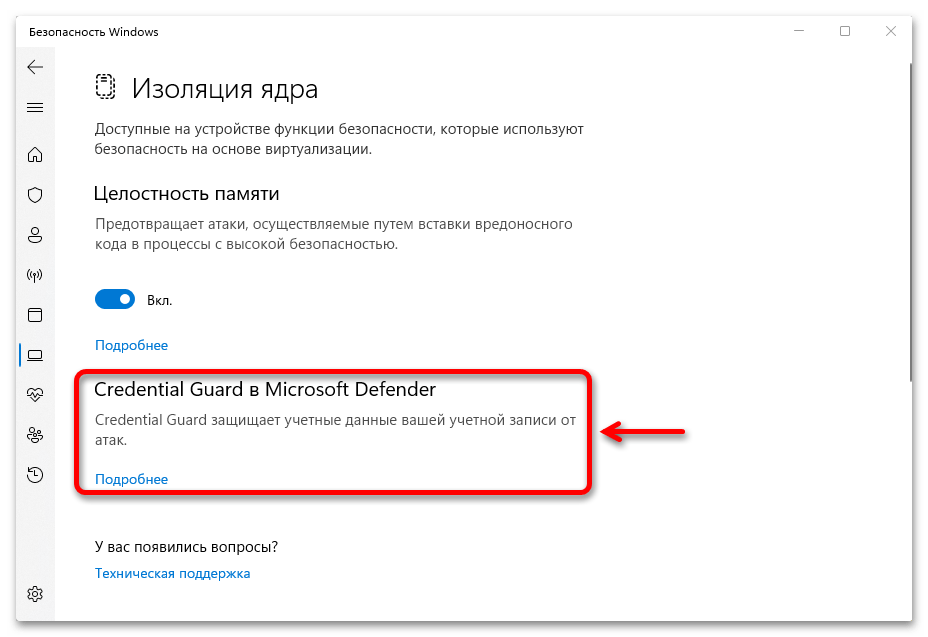

Примечание: Credential Guard доступен на устройствах с корпоративной или образовательной версиями Windows.

Когда вы используете рабочее или учебное устройство, оно будет спокойно входить в систему и получать доступ к различным вещам, таким как файлы, принтеры, приложения и другие ресурсы в вашей организации. Обеспечение безопасности и простоты этого процесса для пользователя означает, что на вашем компьютере есть ряд маркеров проверки подлинности в любой момент времени.

Если злоумышленник может получить доступ к одному или нескольким из этих маркеров, он может использовать их для получения доступа к ресурсу организации (конфиденциальным файлам и т. д.), для которых предназначен маркер. Credential Guard помогает защитить эти маркеры, помещая их в защищенную виртуализированную среду, где только определенные службы могут получить к ним доступ при необходимости.

Драйвер — это программное обеспечение, которое позволяет операционной системе (в данном случае Windows) и устройству (например, клавиатуре или веб-камере) общаться друг с другом. Когда устройство хочет, чтобы Windows что-то делало, оно использует драйвер для отправки этого запроса. Из-за этого драйверы имеют большой конфиденциальный доступ в вашей системе.

Windows 11 включает список блокировок драйверов, которые имеют известные уязвимости системы безопасности, подписаны сертификатами, используемыми для подписывания вредоносных программ, или которые обходят модель Безопасность Windows.

Если вы включили целостность памяти, управление интеллектуальными приложениями или режим Windows S, список блокировки уязвимых драйверов также будет включен.

Примечание: Если вы видите баннер под названием «Помощник по совместимости программ» с сообщением о том, что драйвер не может загрузиться или что параметр безопасности запрещает загрузку драйвера, проверка для обновленных драйверов через клиентский компонент Центра обновления Windows или через диспетчер устройств. Если обновления недоступны, обратитесь к производителю оборудования для получения обновленного драйвера.

Обработчик безопасности

Параметры обработчика безопасности на странице Безопасность устройства в приложении Безопасность Windows содержат сведения о доверенном платформенного модуля (TPM) на вашем устройстве. TPM — это аппаратный компонент, предназначенный для повышения безопасности путем выполнения криптографических операций.

Примечание: Если на этом экране не отображается запись «Обработчик безопасности», скорее всего, у вашего устройства нет необходимого оборудования TPM (доверенный платформенный модуль) для этой функции или оно не включено в UEFI (единый интерфейс EFI). Обратитесь к производителю устройства, чтобы узнать, поддерживает ли ваше устройство TPM (доверенный платформенный модуль), и, если да, то как включить его.

Здесь вы найдете сведения о производителе и номерах версий обработчика безопасности, а также информацию о состоянии обработчика безопасности.

В приложении «Безопасность Windows» на компьютере, выберите Безопасность устройства> Сведения о обработчике безопасности или используйте следующий ярлык:

Сведения о обработчике безопасности

Если ваш обработчик безопасности работает неправильно, можно щелкнуть ссылку Устранение неполадок с обработчиком безопасности, чтобы просмотреть сообщения об ошибках и дополнительные параметры, или использовать следующее сочетание клавиш:

Устранение неполадок обработчика безопасности

На странице устранения неполадок обработчика безопасности содержатся все соответствующие сообщения об ошибках доверенного платформенного модуля. Ниже приведен список сообщений об ошибках и подробные сведения:

|

Сообщение |

Подробности |

|---|---|

|

Для обработчика безопасности (доверенного платформенного модуля) требуется обновление встроенного ПО. |

Системная плата вашего устройства в настоящее время не поддерживает TPM, но обновление встроенного ПО может устранить эту проблему. Обратитесь к производителю устройства, чтобы узнать, доступно ли обновление встроенного ПО и как его установить. Обновления встроенного ПО обычно бесплатны. |

|

Доверенный платформенный модуль отключен и требует внимания. |

Модуль доверенной платформы, вероятно, отключен в системном BIOS (базовая система ввода-вывода) или UEFI (единый расширяемый интерфейс встроенного ПО). Инструкции по ее включению см. в документации по поддержке изготовителя устройства или в службу технической поддержки. |

|

Хранилище доверенного платформенного модуля недоступно. Очистите доверенный платформенный модуль. |

Кнопка очистки доверенного платформенного модуля находится на этой странице. Прежде чем продолжить, необходимо убедиться, что у вас есть хорошая резервная копия данных. |

|

Подтверждение работоспособности устройства недоступно. Очистите доверенный платформенный модуль. |

Кнопка очистки доверенного платформенного модуля находится на этой странице. Прежде чем продолжить, необходимо убедиться, что у вас есть хорошая резервная копия данных. |

|

Подтверждение работоспособности устройства не поддерживается на этом устройстве. |

Это означает, что устройство не предоставляет нам достаточно информации, чтобы определить, почему доверенный платформенный модуль может неправильно работать на вашем устройстве. |

|

TPM несовместим с встроенным ПО и может работать неправильно. |

Обратитесь к производителю устройства, чтобы узнать, доступно ли обновление встроенного ПО и как его получить и установить. Обновления встроенного ПО обычно бесплатны. |

|

Отсутствует журнал измеряемой загрузки доверенного платформенного модуля. Попробуйте перезапустить устройство. |

|

|

Возникла проблема с доверенным платформенным модулем. Попробуйте перезапустить устройство. |

Если после устранения сообщения об ошибке по-прежнему возникают проблемы, обратитесь к производителю устройства для получения помощи.

Выберите Очистить доверенный платформенный модуль, чтобы восстановить параметры по умолчанию обработчика безопасности.

Внимание: Перед очисткой доверенного платформенного модуля не забудьте создать резервную копию данных.

Безопасная загрузка

Безопасная загрузка предотвращает загрузку сложного и опасного типа вредоносных программ ( rootkit) при запуске устройства. Пакеты программ rootkit используют такие же разрешения, как и операционная система, и запускаются раньше нее, что позволяет им полностью скрыть себя. Зачастую программы rootkit входят в набор вредоносных программ, которые могут обходить процедуры входа, записывать пароли и нажатые клавиши, перемещать конфиденциальные файлы и получать криптографические данные.

Для запуска некоторых графических карт, оборудования или операционных систем, таких как Linux или более ранние версии Windows, может потребоваться отключить безопасную загрузку.

Дополнительные сведения см. в статье Безопасная загрузка.

Аппаратные возможности обеспечения безопасности

В последнем разделе страницы безопасности устройства отображаются сведения, указывающие на возможности безопасности устройства. Ниже приведен список сообщений и подробных сведений:

|

Сообщение |

Подробности |

|---|---|

|

Ваше устройство соответствует требованиям к стандартной аппаратной безопасности. |

Это означает, что устройство поддерживает целостности памяти и изоляцию ядра, а также:

|

|

Ваше устройство соответствует требованиям к усиленной аппаратной безопасности. |

Это означает, что в дополнение к стандартным требованиям к безопасности оборудования, на устройстве также включена функция целостности памяти. |

|

На устройстве включены все функции защищенного компьютера. |

Это означает, что в дополнение к обеспечению соответствия требованиям к усиленной безопасности оборудования, на устройстве также включена функция защиты режима управления системой (SMM). |

|

Standard аппаратной безопасности не поддерживается. |

Это означает, что устройство не соответствует по крайней мере одному из стандартных требований к безопасности оборудования. |

Улучшенная аппаратная безопасность

Если уровень системы безопасности устройства вас не устраивает, может потребоваться включить определенные аппаратные функции (такие как безопасная загрузка, если она поддерживается) или изменить параметры в BIOS вашей системы. Обратитесь к изготовителю оборудования, чтобы узнать, какие функции поддерживаются вашим оборудованием и как их активировать.

Диспетчер ПК

|

В этом случае также может оказаться полезным приложение «Диспетчер ПК». Для получения дополнительных сведений см. Диспетчер ПК (Майкрософт). Примечание: Диспетчер ПК (Майкрософт) доступен не во всех регионах. |

Описание технологии

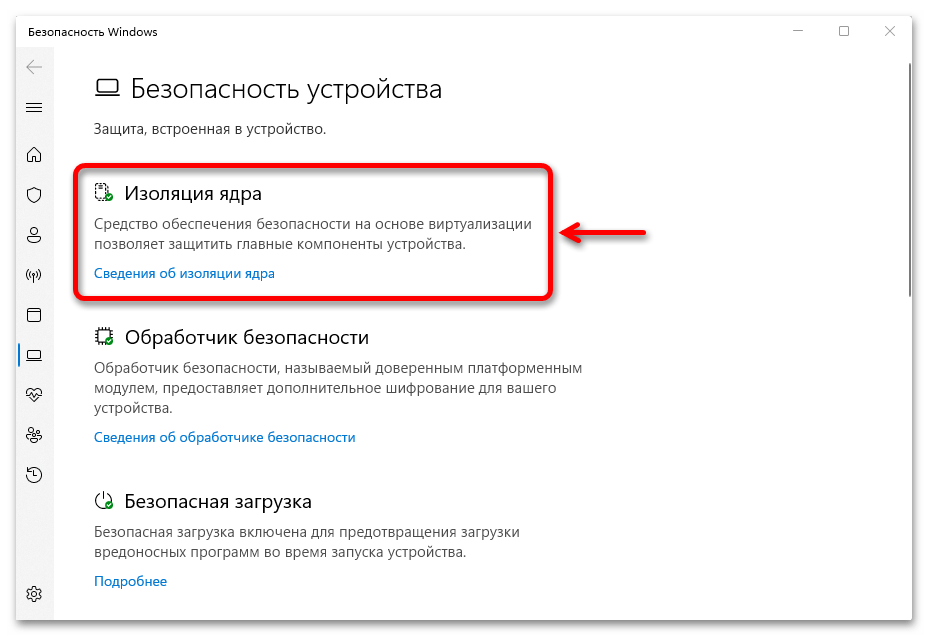

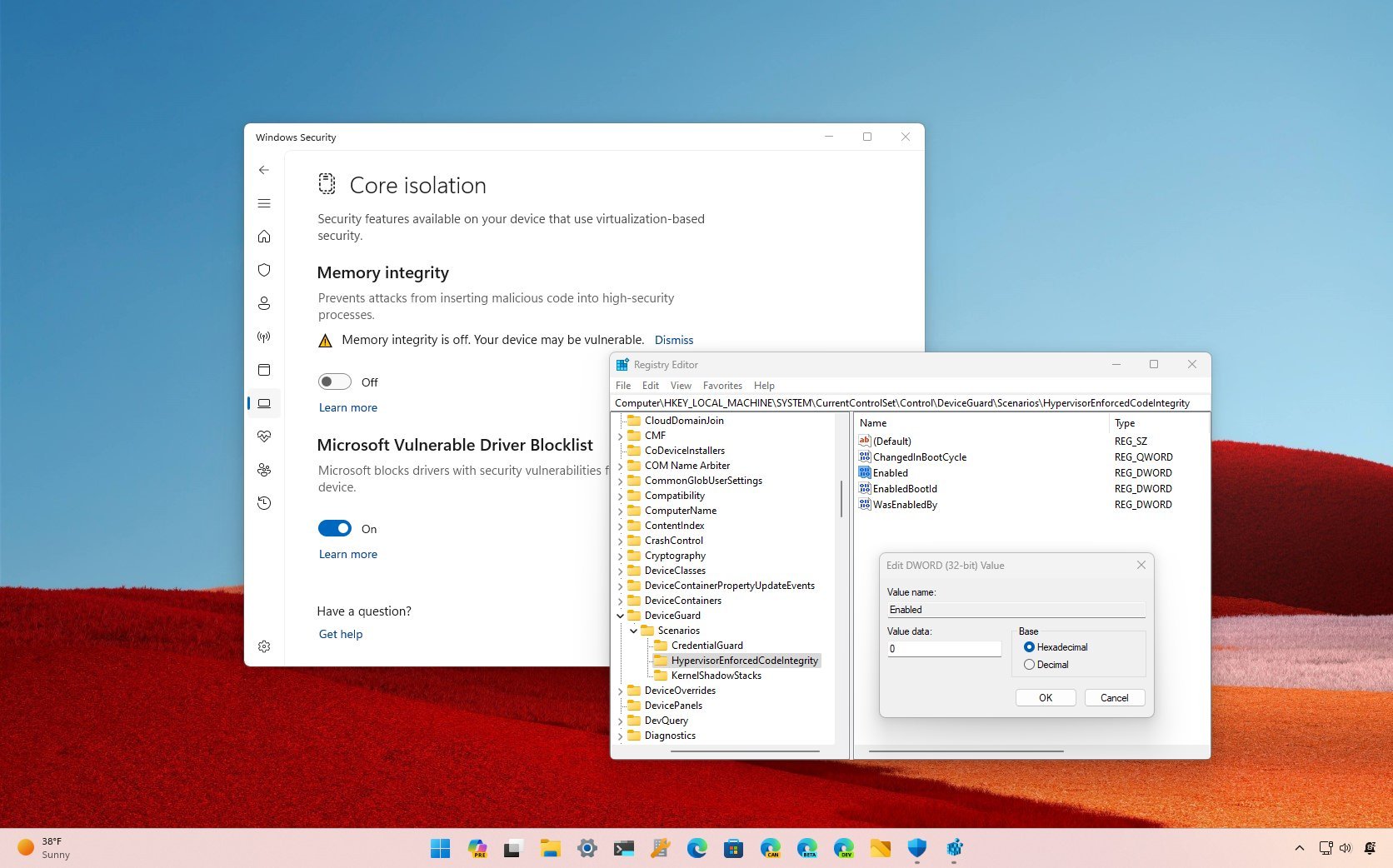

Система безопасности Windows 11 давно не ограничивается штатной программой Microsoft Defender Antivirus. «Изоляция ядра» – еще одна защитная технология, которая обеспечивает безопасность устройства и операционной системы путем запуска важных процессов в специальной виртуализированной области.

Ее главная функция — «Целостность памяти», которая затрудняет получение злоумышленниками доступа к компьютеру через вредоносное программное обеспечение. Перед запуском приложения часть его кода отправляется в изолированную среду, созданную с помощью аппаратной виртуализации, а после проверки, если ничего подозрительного найдено не было, передается обратно операционной системе для выполнения.

В зависимости от устройства и версии ОС «Изоляция ядра» может поддерживать дополнительные функции. К таким относится «Защита ядра DMA», которая блокирует атаки с прямым доступом к памяти через периферийные устройства, подключенные к внешним и внутренним PCI-портам, например Thunderbolt или M.2.

Кроме того, может поддерживаться «System Guard» Защитника Windows – набор инструментов, способных отслеживать и блокировать попытки взлома устройства через прошивку еще до загрузки системы. А также функция защиты учетных данных, которая особенно полезна для офисных и школьных компьютеров, так как позволяет скрывать от мошенников маркеры доступа к различным ресурсам в одной организации.

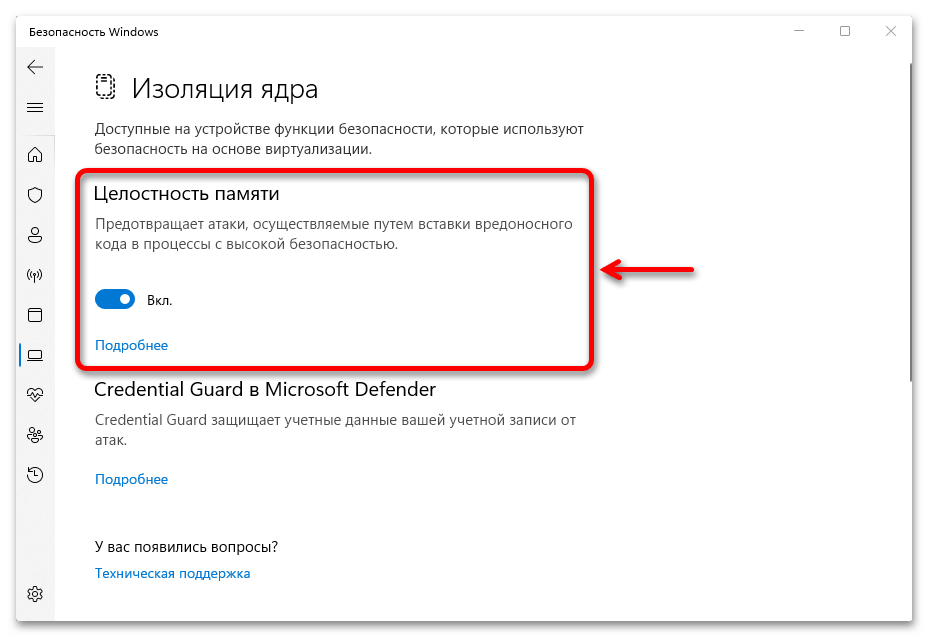

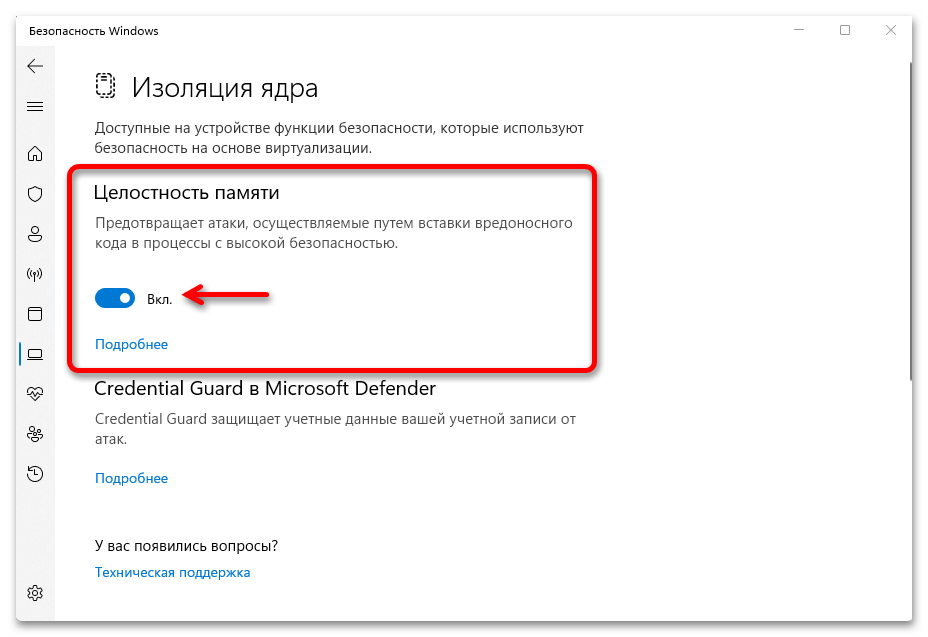

Управление функцией

«Изоляции ядра» работает в пассивном режиме и каких-то специальных настроек не имеет. Главное, чтобы была включена «Целостность памяти». В Windows 11, по крайней мере в последних ее сборках, технология безопасности обычно активна по умолчанию, но мы на всякий случай покажем, где она находится, а заодно и как ее запустить.

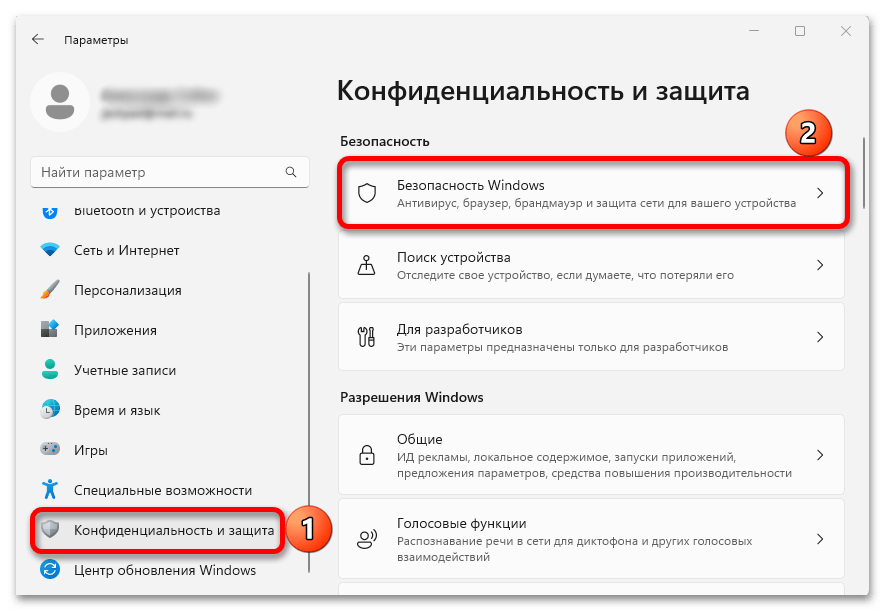

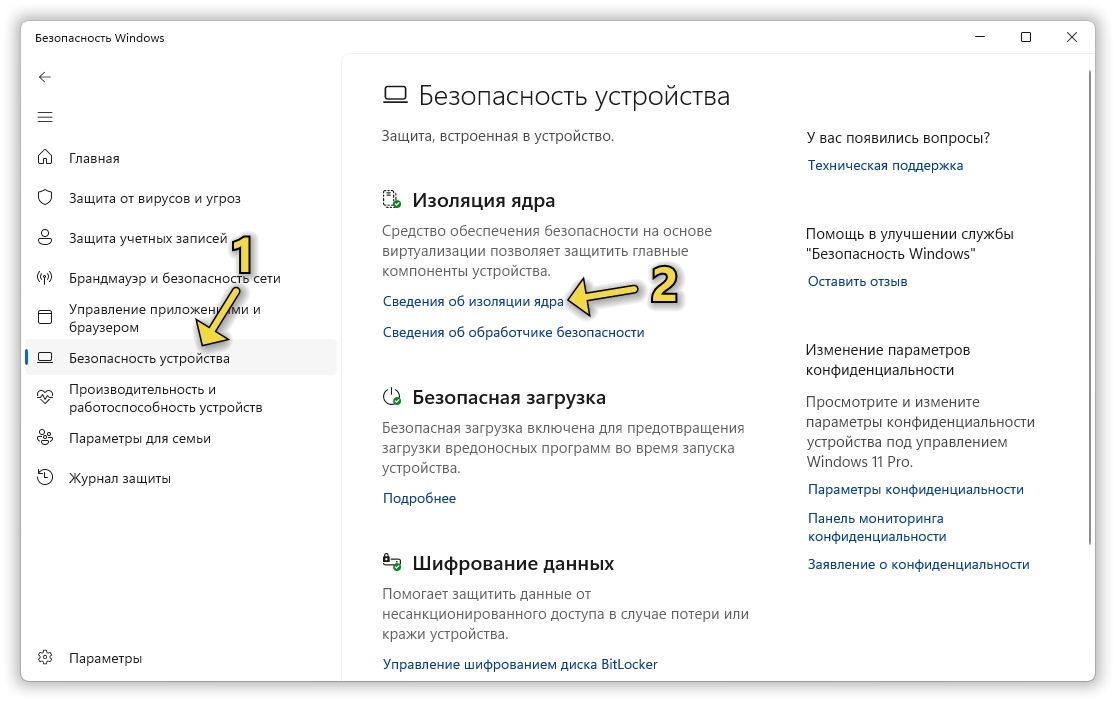

- Сочетанием клавиш «Windows+I» открываем системные «Параметры», во вкладке «Конфиденциальность и защита» кликаем плитку «Безопасность Windows»,

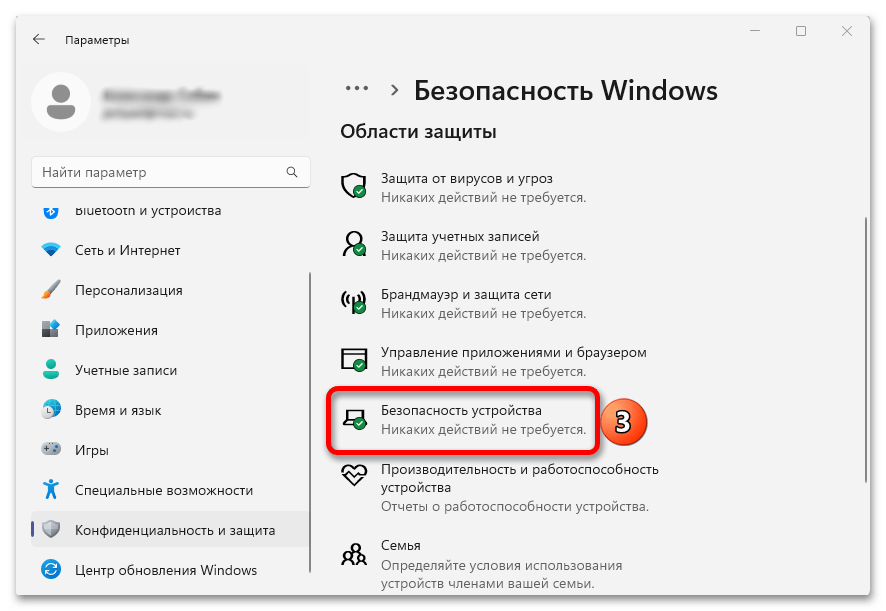

затем «Безопасность устройства»,

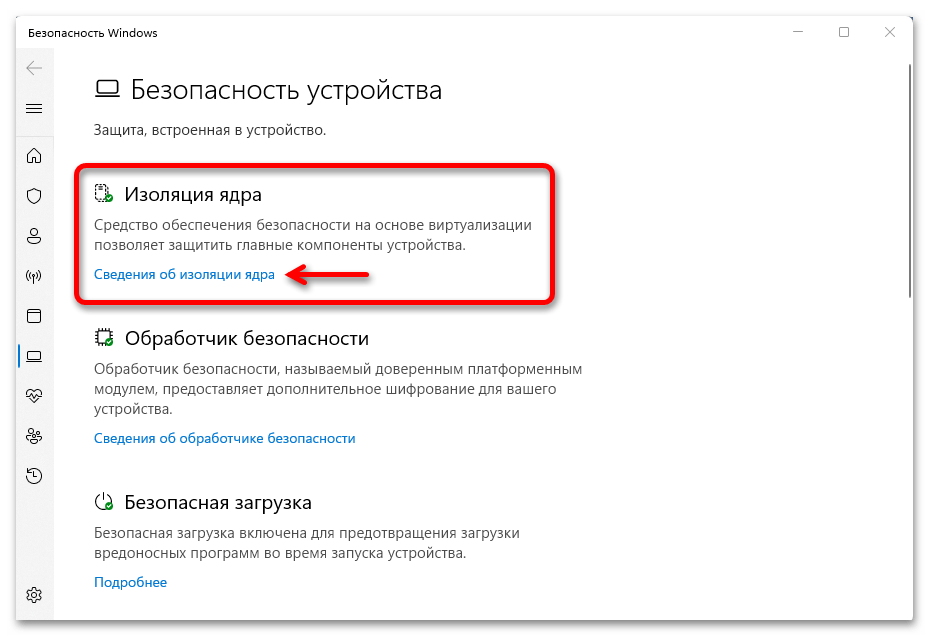

находим блок «Изоляция ядра», жмем на ссылку «Сведения»,

и включаем «Целостность памяти».

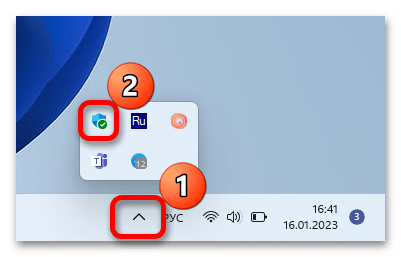

- Альтернативный путь начинается с системного трея. Нажимаем стрелочку вверх на панели задач, кликаем иконку в виде щита,

переходим к инструментам защиты оборудования, а далее таким же образом активируем функцию.

Если все так замечательно, как описывают Microsoft, то, конечно, лучше, чтобы технология работала, но бывают случаи, в которых отключение «Целостности памяти» может пригодиться. И на это есть сразу несколько способов, которые подробно описаны в отдельной статье на нашем сайте.

Подробнее: Отключение изоляции ядра в Windows 11

Возможные проблемы

Учитывая принцип работы «Изоляции ядра», компьютер должен обязательно поддерживать технологию виртуализации и важно, чтобы она была включена везде, где это возможно, начиная с BIOS/UEFI.

Подробнее: Как включить виртуализацию в Windows 11

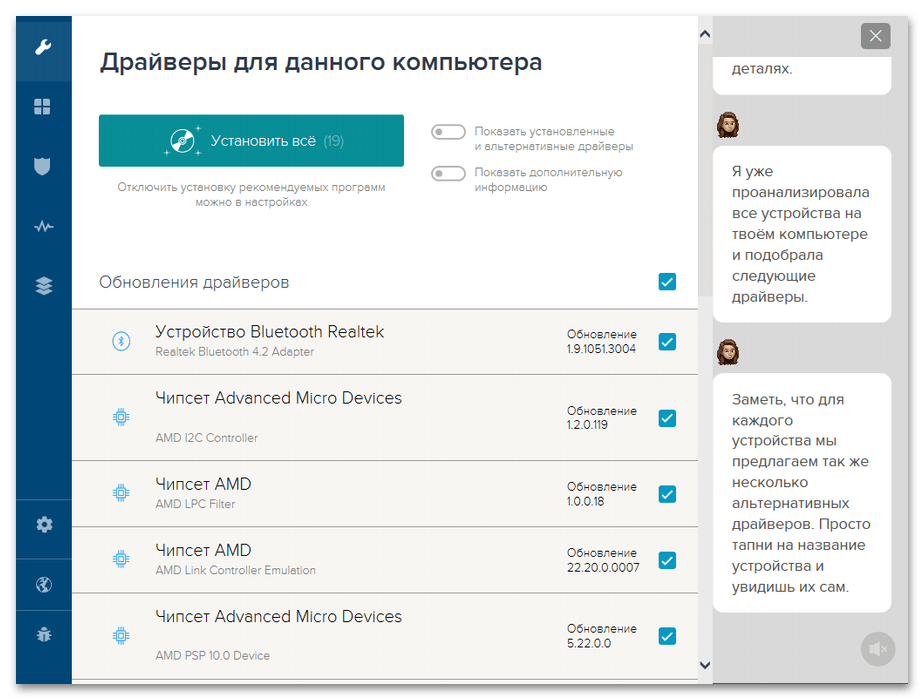

Кроме того, на компьютере могут быть установлены драйверы, которые несовместимы с этой технологией. И так как их запуск считается более приоритетным, блокируется защитная функция. Обычно это какие-нибудь устаревшие драйверы и тогда оптимальный вариант – обновить их.

Проблема в том, что определить, какие именно драйверы конфликтуют, иногда бывает сложно. Если у вас это получится, попробуйте получить обновления с помощью «Диспетчера устройств». Кроме того, наличие апдейтов можно посмотреть в «Центре обновления Виндовс» или воспользоваться специальными программами, которые подскажут, каких драйверов не хватает на компьютере.

Подробнее:

Как обновить драйвера на компьютере

Программы для установки драйверов

В нашем случае обновить драйверы не получилось, поэтому будем их удалять, но помним, что Microsoft такого делать не рекомендует, ведь есть вероятность, что какое-нибудь оборудование после этого перестанет отвечать. С другой стороны, может быть так, что раньше вы подключали какое-то устройство, а теперь перестали им пользоваться, а значит, и драйверы для него не нужны.

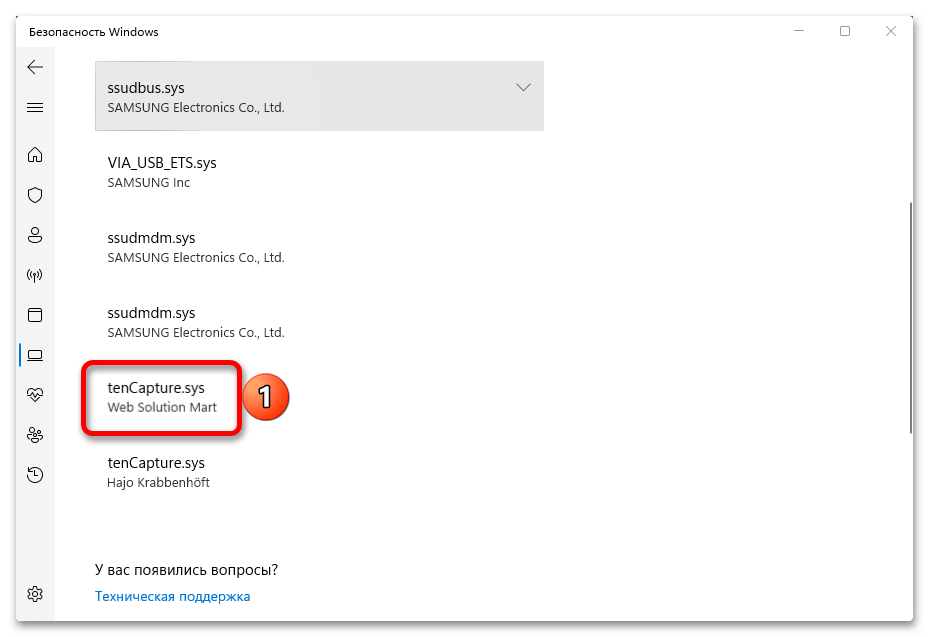

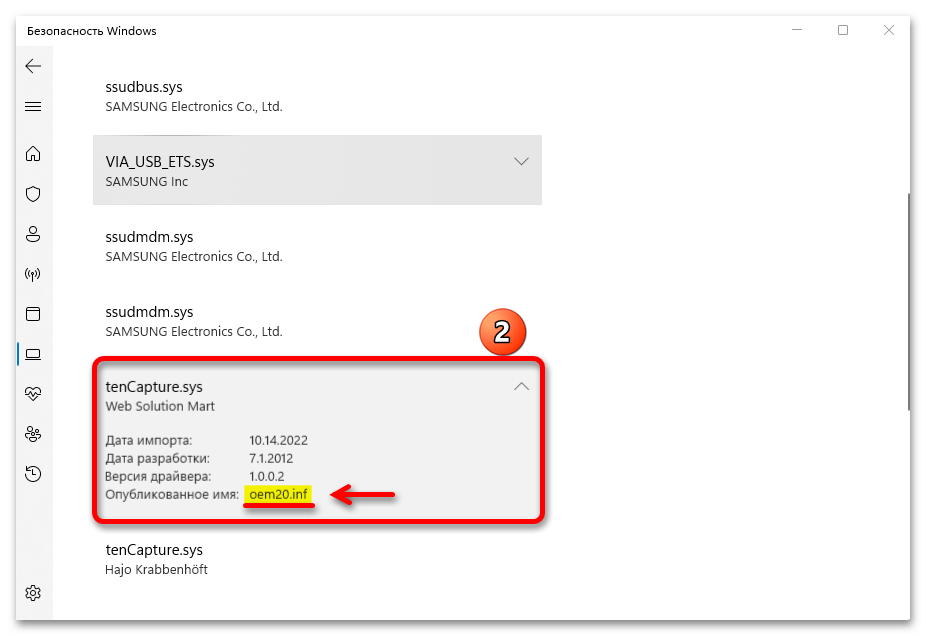

- Итак, если функция заблокирована из-за несовместимости драйверов, как это показано на скриншоте ниже, открываем их список.

- Теперь жмем на любой из них

и выясняем имя.

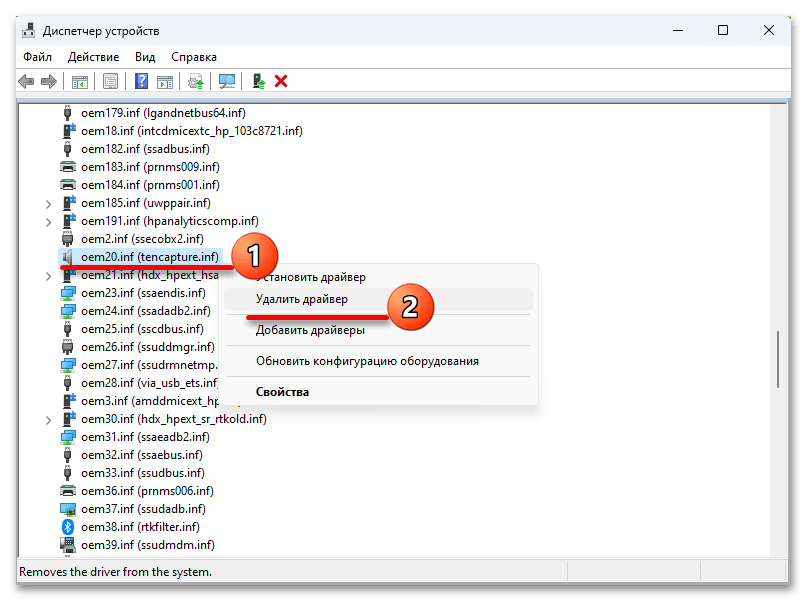

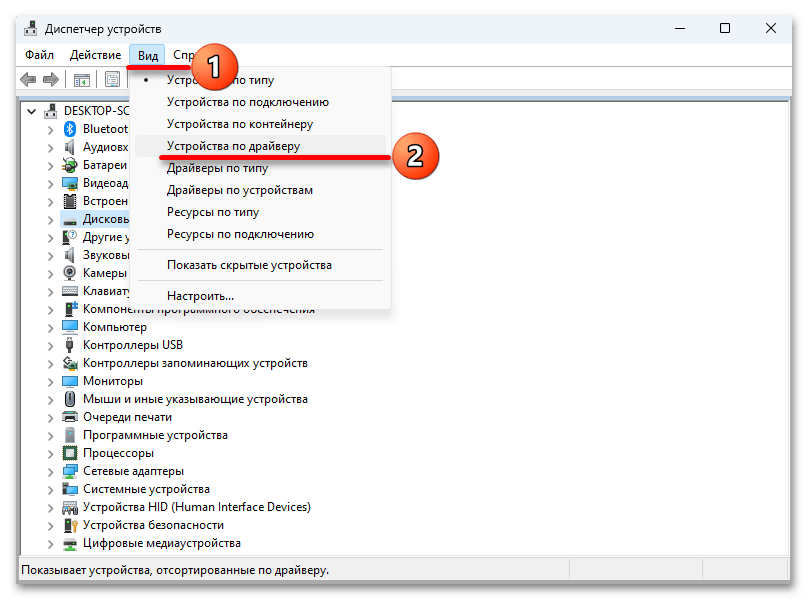

- Кликаем правой кнопкой мышки «Пуск» и вызываем «Диспетчер устройств».

- Открываем вкладку «Вид» и выбираем тип сортировки – «Устройства по драйверу».

- Находим нужную запись, правой кнопкой мышки открываем контекстное меню, жмем «Удалить»,

подключаем опцию принудительного удаления и подтверждаем операцию.

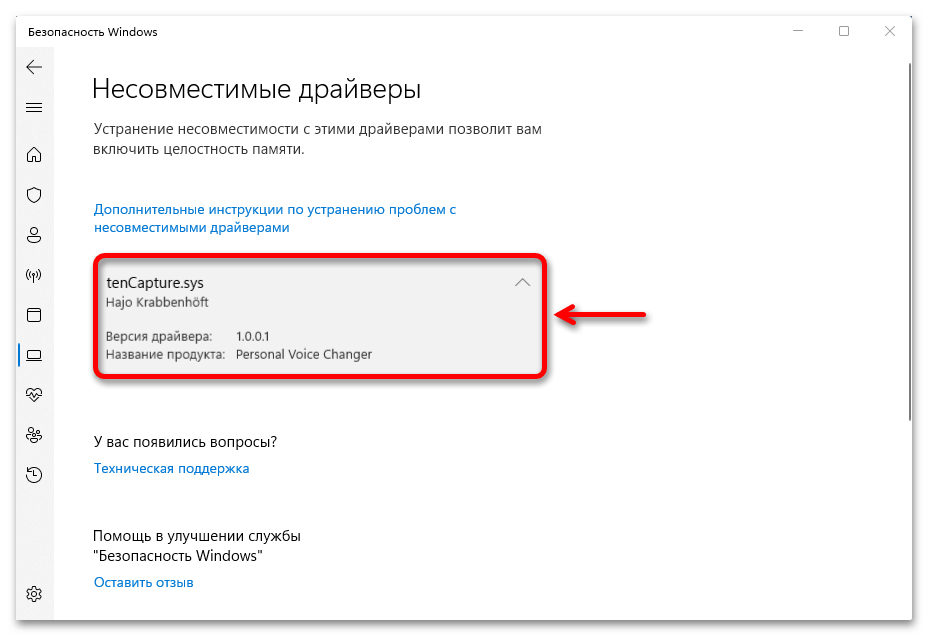

- Один из драйверов, как видно на скриншоте ниже, не имеет конкретного названия, поэтому мы не смогли его найти в «Диспетчере устройств».

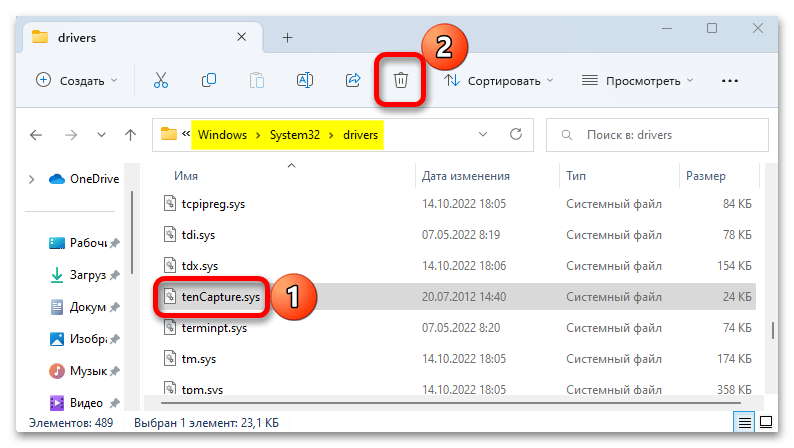

- В этом случае его можно поискать и удалить в системной папке. Переходим в директорию:

C:\Windows\System32\driversищем и удаляем запись.

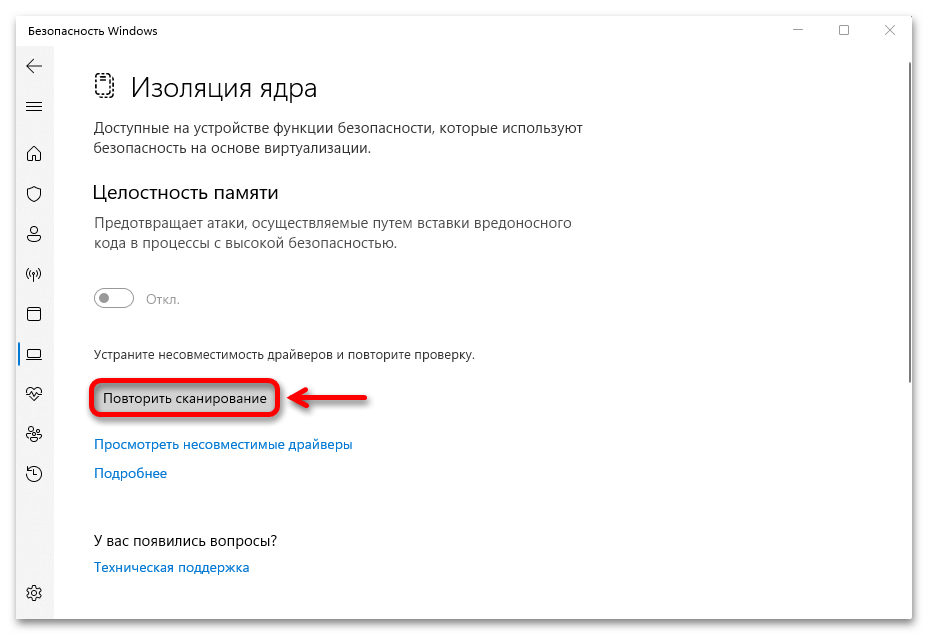

- После этого запускаем повторное сканирование

и, если все нормально, функция включится сразу после перезагрузки системы.

Процесс удаления драйверов не всегда завершается успешно, и если это ваш случай, ознакомьтесь с отдельной статьей на нашем сайте, где помимо системных инструментов, используется для этого стороннее программное обеспечение.

Подробнее: Полное удаление драйвера с компьютера

Наша группа в TelegramПолезные советы и помощь

Изоляция ядра — одна из функций защиты устройства Windows на основе виртуализации (Hypervisor-protected Code Integrity или HVCI), изолирующая сторонние процессы от процессов Windows, призванная повысить защиту от угроз, направленных на ядро Windows. Несмотря на пользу, в некоторых случаях её отключение может повысить производительность системы в играх и сторонних приложениях.

В этой пошаговой инструкции подробно о способах отключить изоляцию ядра в Windows 11 и Windows 10, а также дополнительная информация на тему, которая может оказаться полезной.

Отключение изоляции ядра в «Безопасность Windows»

Базовый способ — использование соответствующей настройки в окне «Безопасность Windows». Шаги для отключения изоляции ядра будут следующими:

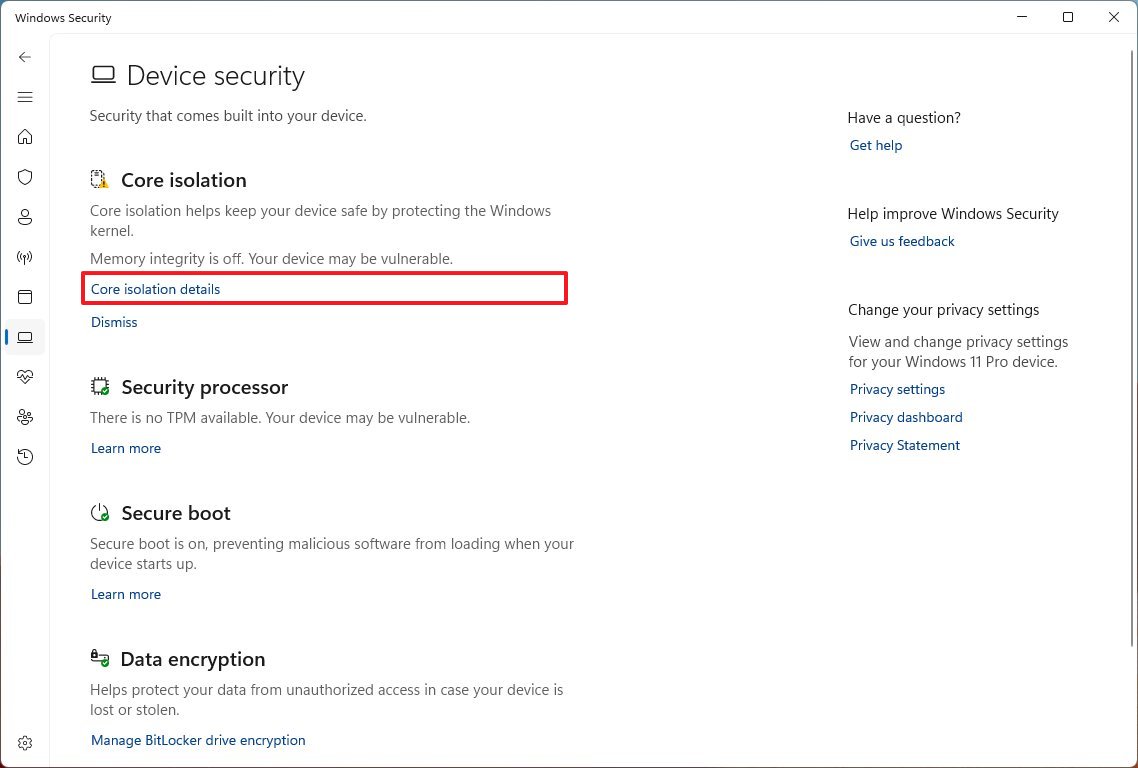

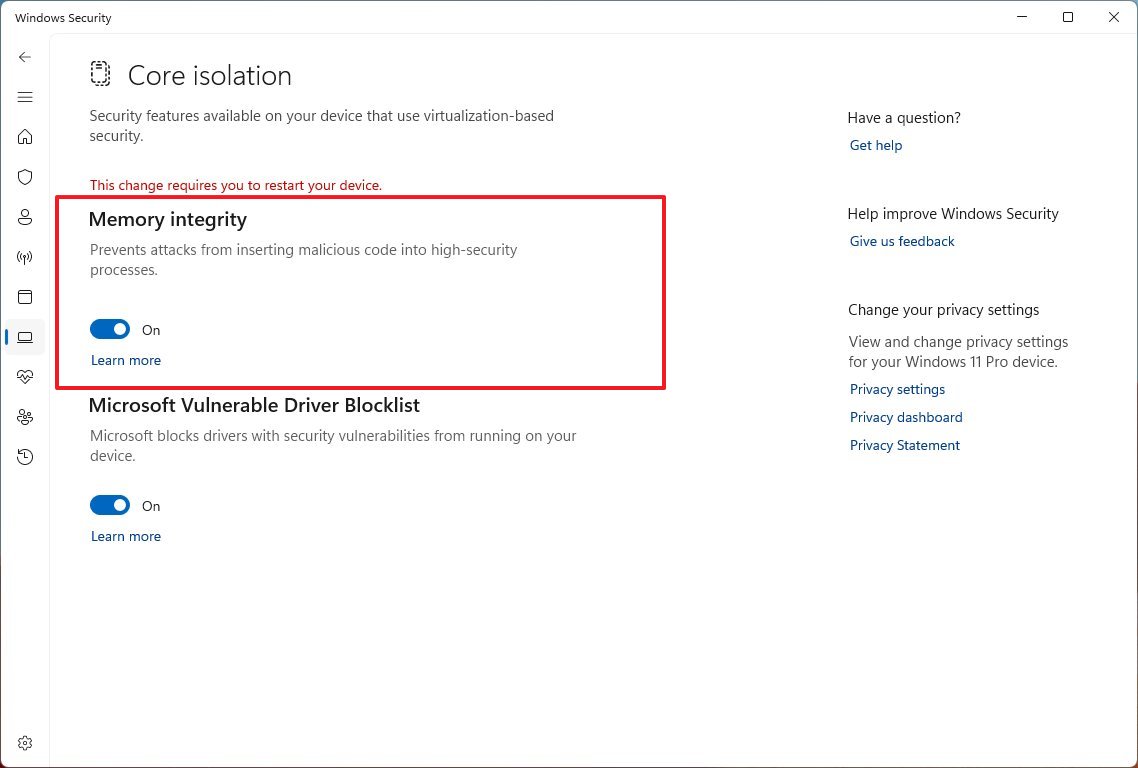

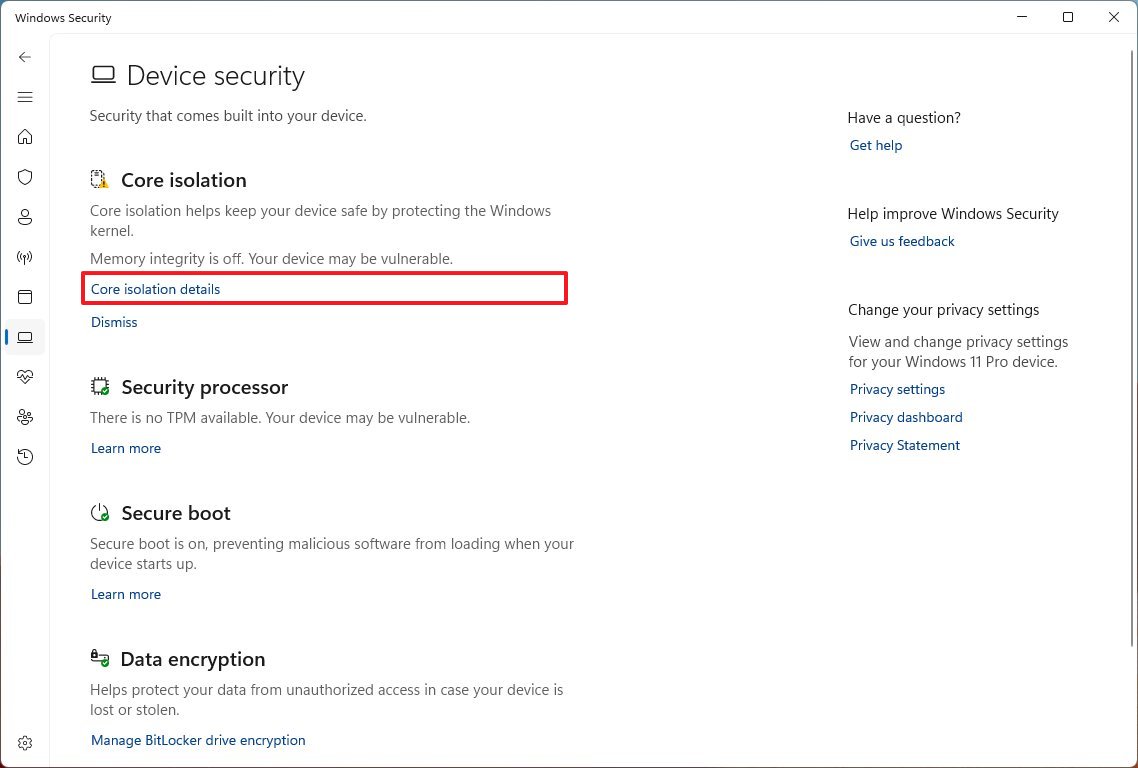

- Откройте окно «Безопасность Windows», используя значок в области уведомлений или поиск в панели задач.

- В открывшемся окне «Безопасность Windows» перейдите в раздел «Безопасность устройства».

- В пункте «Изоляция ядра» нажмите «Сведения об изоляции ядра».

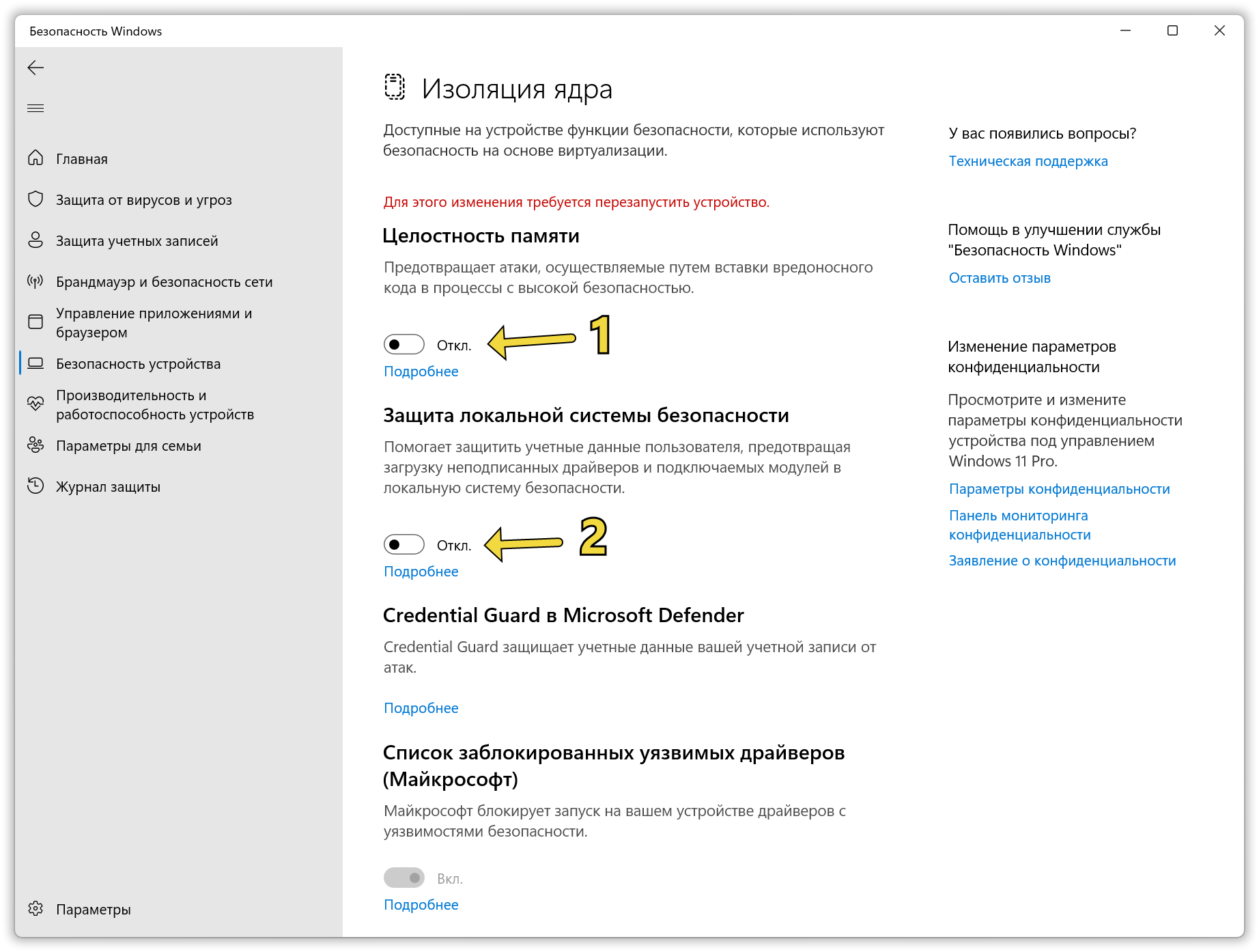

- Отключите пункты «Целостность памяти». При появлении запроса контроля учетных записей подтвердите действие.

- В случае, если отключение производится из-за невозможности работы какого-либо драйвера, также отключите пункт «Список заблокированных уязвимых драйверов».

- Появится уведомление о необходимости перезагрузки. Перезагрузите компьютер для применения сделанных настроек.

В результате изоляция ядра и основная её составляющая — «Целостность памяти» будут отключены.

Примечание: открыть «Безопасность Windows» вы можете через «Параметры»:

- В Windows 11 — Параметры — Конфиденциальность и защита — Безопасность Windows

- В Windows 10 — Параметры — Обновление и безопасность — Безопасность Windows

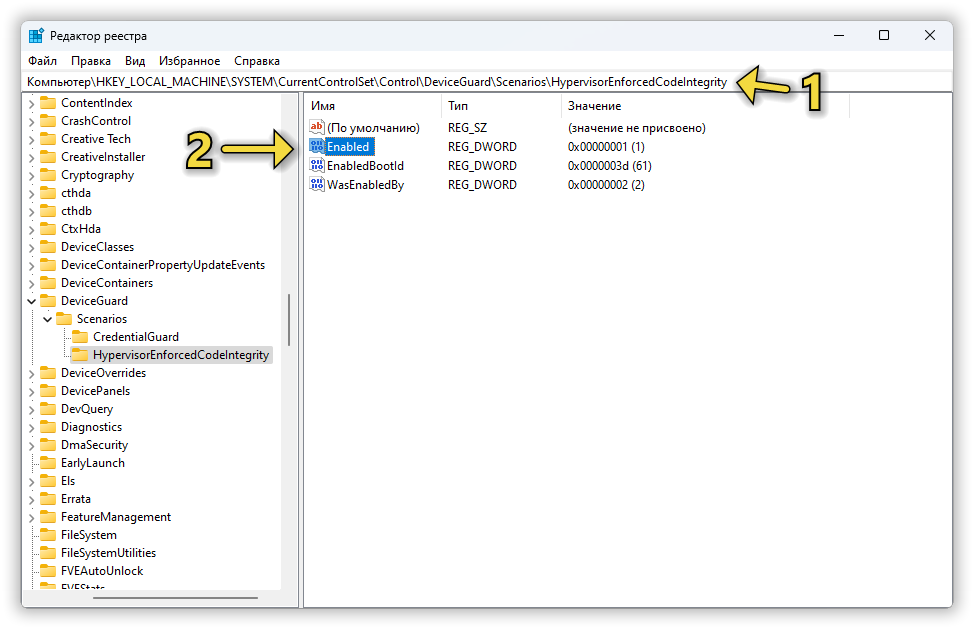

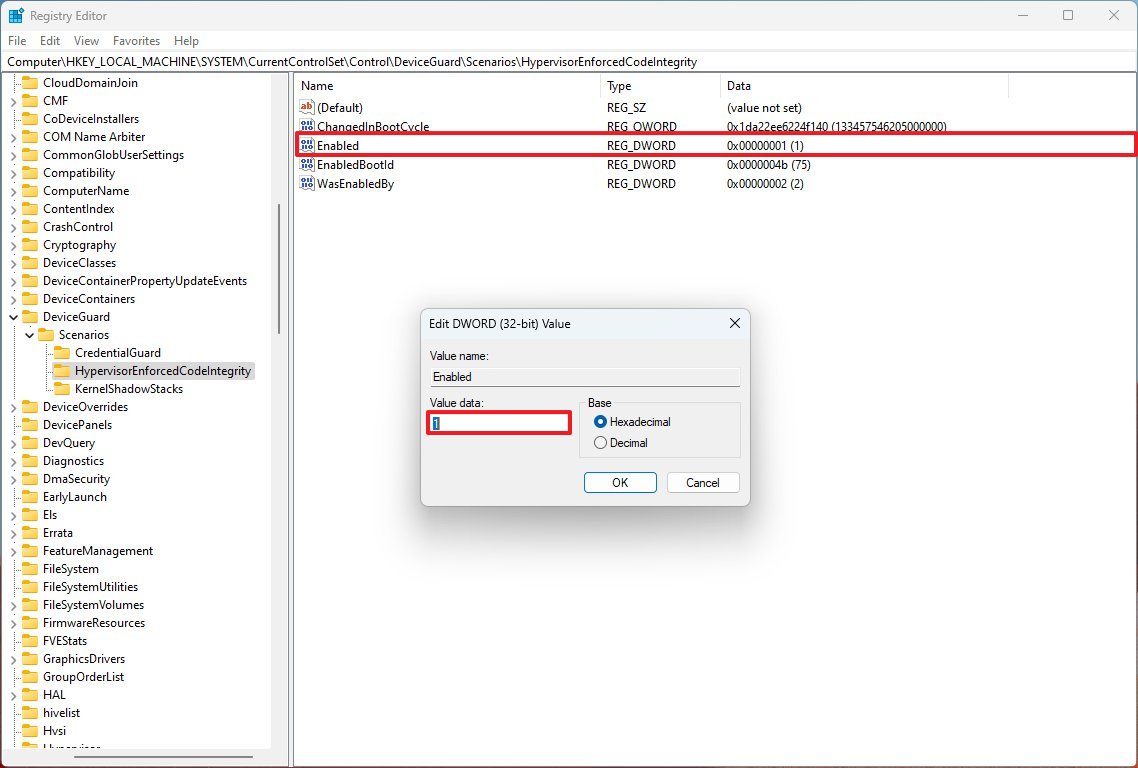

Отключение в редакторе реестра

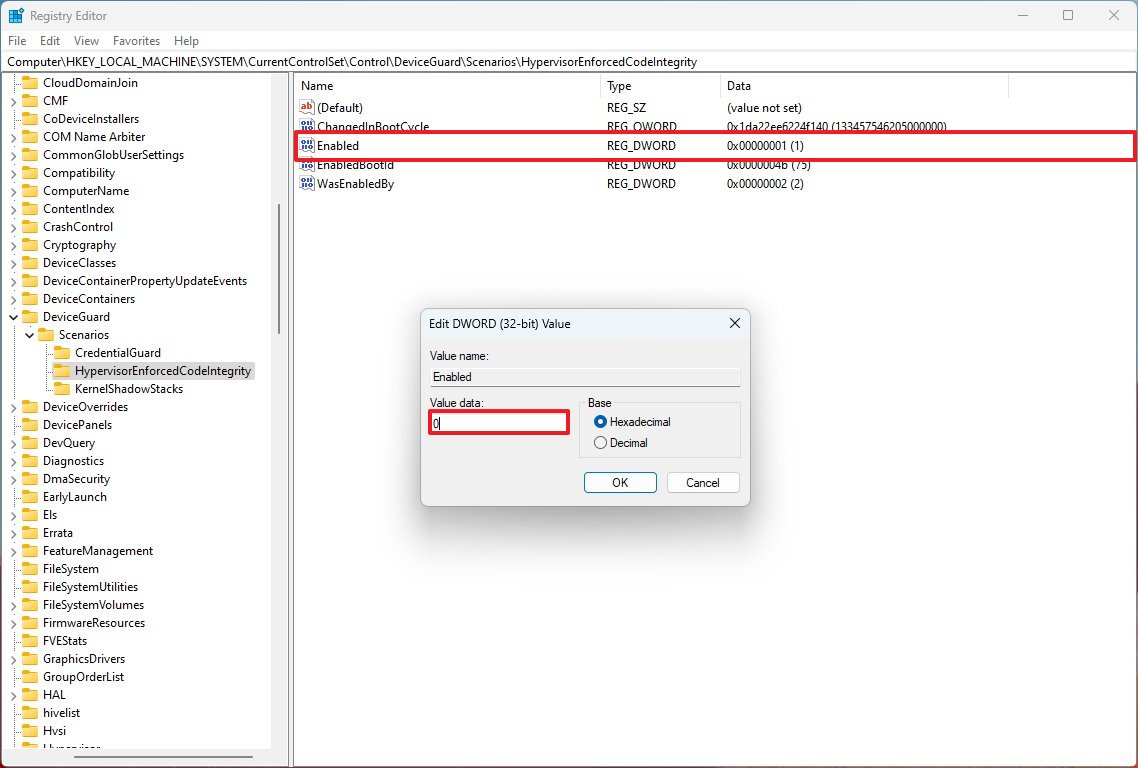

Вы можете полностью отключить функции изоляции ядра HVCI, используя редактор реестра. Для этого:

- Нажмите правой кнопкой мыши по кнопке «Пуск», выберите пункт «Выполнить», введите regedit и нажмите Enter.

- Перейдите к разделу реестра

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity

При отсутствии такого раздела, создайте его.

- В правой панели редактора реестра дважды нажмите по параметру DWORD с именем «Enabled» и измените его значение на 0.

- Примените настройки и перезагрузите компьютер.

В результате изоляция ядра и сопутствующие функции HVCI будут отключены на компьютере.

Вместо ручного редактирования реестра вы можете создать reg-файл со следующим содержимым:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity] "Enabled"=dword:00000000

Либо использовать команду в командной строке, запущенной от имени Администратора:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Enabled" /t REG_DWORD /d 0 /f

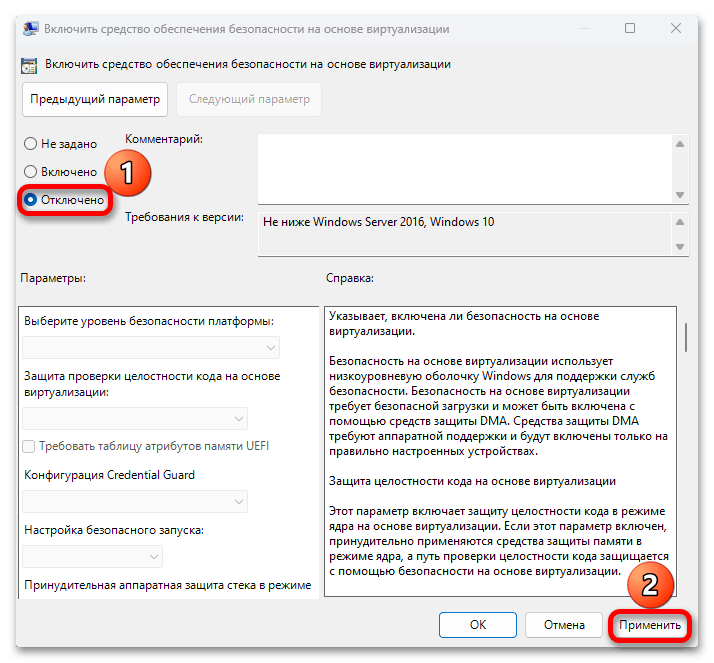

Настройка HVCI в редакторе локальной групповой политики

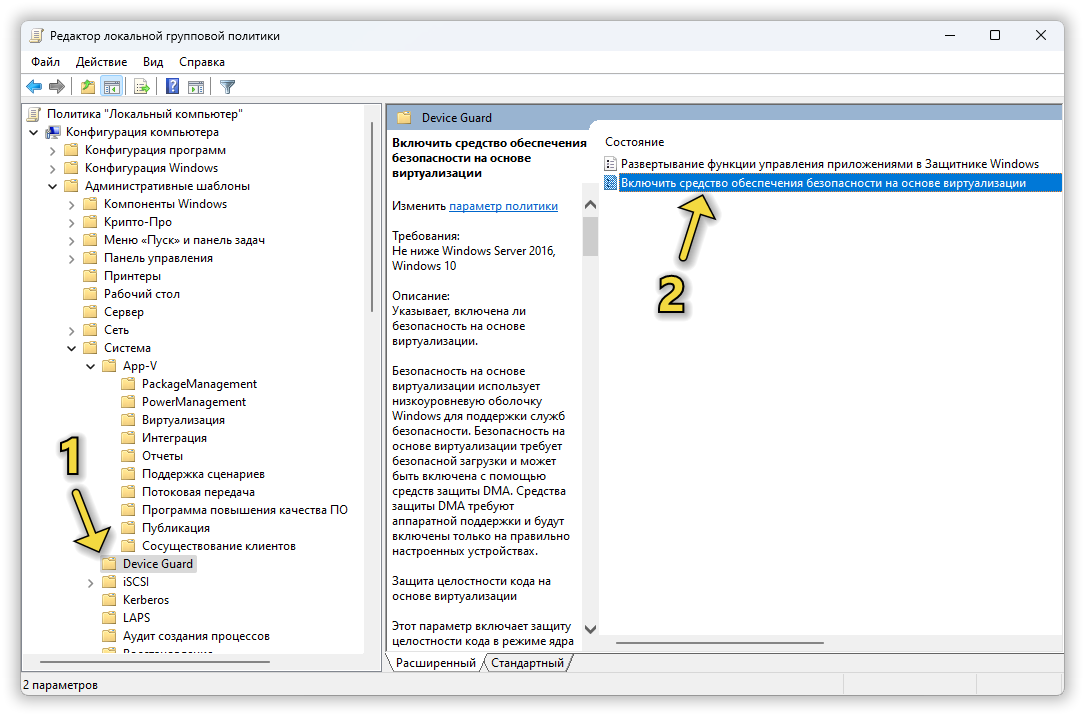

Если на вашем компьютере установлена Windows 11/10 Pro или Enterprise, вы можете использовать редактор локальной групповой политики для отключения изоляции ядра и других функций HVCI:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- Перейдите в раздел Конфигурация компьютера — Административные шаблоны — Система — Device Guard.

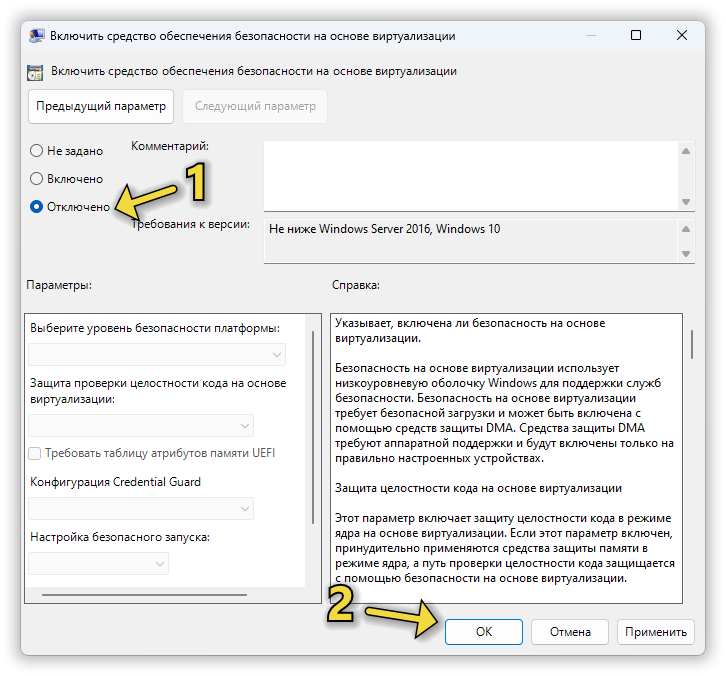

- Дважды нажмите по политике «Включить средство обеспечения безопасности на основе виртуализации».

- Установите значение «Отключено».

- Примените настройки и перезагрузите компьютер.

В результате функции изоляции ядра Windows будут полностью отключены.

Проверка статуса изоляции ядра

Проверить текущий статус функций безопасности на основе виртуализации можно с помощью команды PowerShell (Терминала Windows):

Get-CimInstance -ClassName Win32_DeviceGuard –Namespace root\Microsoft\Windows\DeviceGuard

На скриншоте видно, что все функции HVCI отключены (SecurityServicesRunning и VirtualisationBasedSecurityStatus равны 0).

Еще один способ проверить, включена ли изоляция ядра — в редакторе реестра открыть раздел

HKLM\System\CurrentControlSet\Control\CI\State

Если раздел отсутствует или параметр HVCIEnabled в нём равен 0, изоляция ядра отключена. При значении HVCIEnabled равном 1 — включена.

После отключения изоляции ядра безопасность Windows будет сигнализировать о проблемах в части «Безопасность устройства», а на значке в области уведомлений будет отображаться восклицательный знак. Чтобы этого не происходило, зайдите в раздел «Безопасность устройства» и нажмите «Закрыть» или «Закрыть все».

Насколько безопасно отключать изоляцию ядра Windows? Точного ответа о степени риска дать не получится. В общем случае, при отсутствии каких-либо проблем с производительностью и работой необходимых драйверов лучше оставлять встроенные функции безопасности Windows 11/10 включенными. Но, как отмечалось, иногда отключение изоляции ядра и целостности памяти позволяет повысить производительность в играх, что отмечала и Майкрософт.

Учитывайте, что не на всех устройствах изоляция ядра включена по умолчанию. Если она отключена, чаще всего причина — в неподдерживаемых драйверах устройств, список которых будет отображаться в «Безопасность Windows». Вторая возможная причина — отсутствие необходимых для работы HVCI функций виртуализации.

Изоляция ядра — это функция безопасности Windows 11, которая защищает ядро операционной системы от вредоносных атак с помощью виртуализации. Однако многим пользователям не нравится эта функция, так как доказано, что она снижает производительность компьютера и иногда мешает установке, работе некоторых драйверов и программ. В этой статье мы расскажем, как отключить изоляцию ядра в Windows 11 тремя разными способами: с помощью приложения «Безопасность Windows», через Редактор реестра и Редактор локальной групповой политики.

Способ 1: с помощью приложения «Безопасность Windows»

Это самый простой и удобный способ отключить изоляцию ядра в Windows 11. Для этого нужно выполнить следующие шаги:

- Откройте приложение «Безопасность Windows».

Как открыть Безопасность Windows в Windows 11?

Эта инструкция поможет вам перейти в параметры приложения «Безопасность Windows».

- В левой части открывшегося окна нажмите на раздел на «Безопасность устройства».

- Затем в правой части окна нажмите на «Сведения об изоляции ядра».

- Переведите переключатели в положение «Откл.» у параметров «Целостность памяти» и «Защита локальной системы безопасности».

- Перезагрузите компьютер, чтобы изменения вступили в силу.

Способ 2: с помощью Редактора реестра

Если вы хотите отключить изоляцию ядра в Windows 11 более радикальным способом, то вы можете использовать редактор реестра. Однако будьте осторожны: неправильное редактирование реестра может повредить систему. Перед использованием этого способа убедитесь, что у вас есть резервная копия Windows или создана точка восстановления системы.

- Откройте Редактор реестра.

Как открыть Редактор реестра в Windows 11?

С помощью этой инструкции вы сможете открывать Редактор реестра четырьмя разными способами.

- Перейдите к разделу реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity

- В правой панели Редактора реестра дважды нажмите по параметру REG_DWORD с именем «Enabled».

- В открывшемся небольшом окне измените его значение на 0, а затем нажмите на кнопку OK.

- Перезагрузите компьютер, чтобы изменения вступили в силу.

Способ 3: с помощью Редактора локальной групповой политики

Еще один способ отключить изоляцию ядра в Windows 11 — это использовать редактор локальной групповой политики, с помощью которого вы можете управлять различными настройками Windows 11. Однако этот способ доступен только для пользователей Windows 11 Pro, Enterprise или Education.

- Откройте Редактор локальной групповой политики.

Как открыть Редактор групповой политики в Windows 11?

С помощью этой инструкции вы узнаете о 4 простых способах перейти в Редактор локальной групповой политики.

- Перейдите к разделу Конфигурация компьютера > Административные шаблоны > Система > Device Guard.

- Найдите параметр «Включить средство обеспечения безопасности на основе виртуализации» и дважды щелкните по нему.

- В открывшемся окне выберите активируйте у параметра настройку «Отключено» и нажмите кнопку «OK».

- Для применения настроек перезагрузите компьютер.

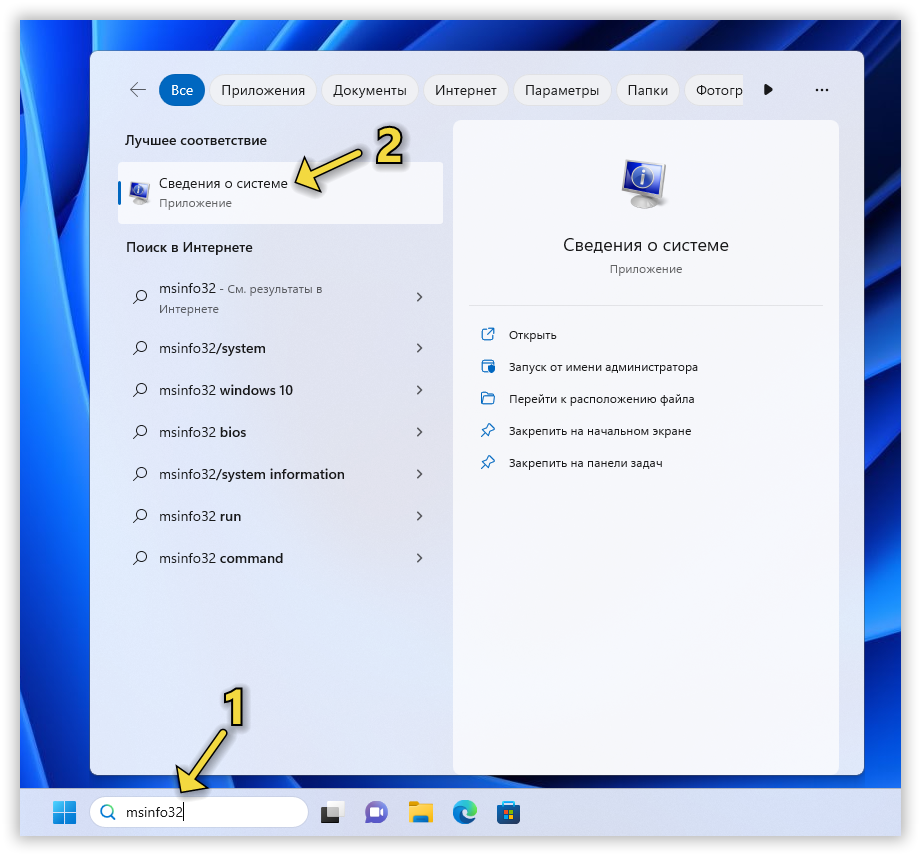

Как проверить статус изоляции ядра?

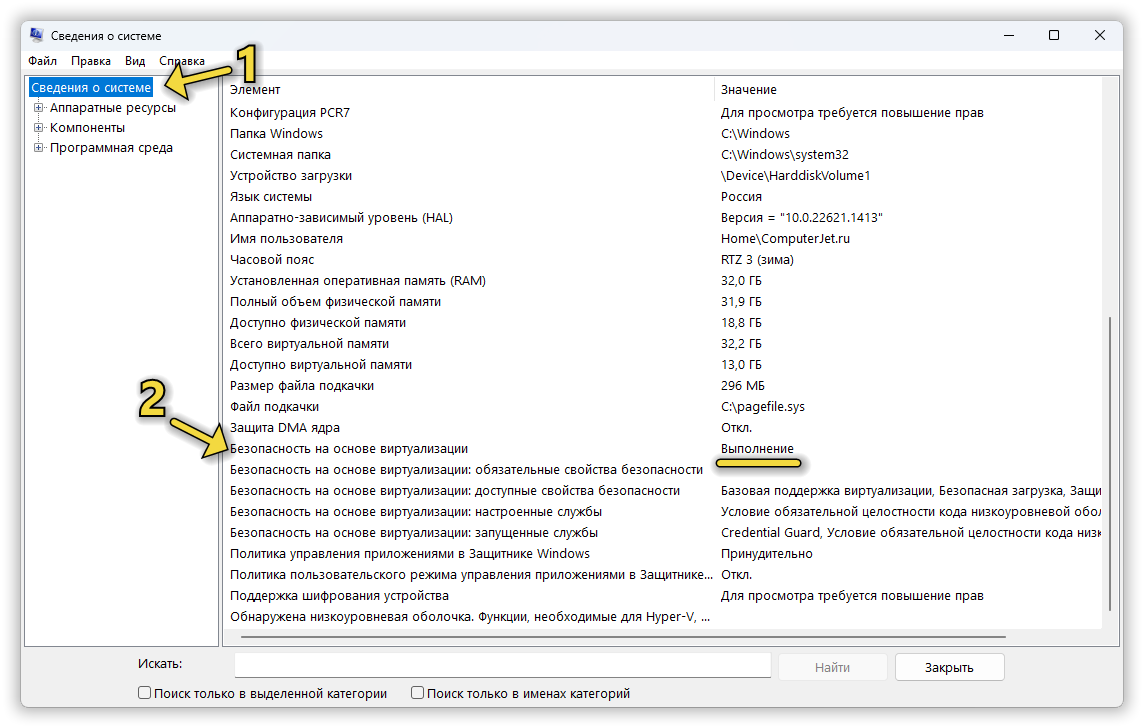

Если вы хотите узнать, включена ли изоляция ядра в Windows 11 или нет, то вы можете проверить ее статус через приложение «Сведения о системе».

- Нажмите на кнопку или строку поиска на панели задач и введите msinfo32 или начните набирать текст «Сведения о системе«.

- Затем нажмите на приложение «Сведения о системе».

- После открытия окна нажмите на раздел «Сведения о системе».

- Прокрутите список с информацией вниз и найдите пункт «Безопасность на основе виртуализации».

- Если в этой строчке вы видите значение «Выполнение», значит, изоляция ядра включена и сейчас находится в активном состоянии. В противном случае в этой строчке будет указано «Не включено».

Получилось у вас отключить изоляцию ядра в Windows 11 или наоборот столкнулись с трудностями?

Напишите об этом в комментариях 😉

(Image credit: Mauro Huculak)

Core isolation is a set of virtualization-based security features on Windows 11 that provides additional protection from hackers and malicious code. One of the main features is «Memory Integrity,» which prevents malware and other malicious code from hijacking high-security processes.

The protection makes the kernel memory pages executable only if they pass the integrity check. Also, the «Microsoft Vulnerable Driver Blocklist» feature is part of the scope, and it allows the system to prevent the installation of drivers that may contain vulnerabilities. The «Core isolation» features, including memory integrity, should be enabled by default. However, if they’re not enabled or are causing performance problems, you can control these features from the Windows Security app.

In this how-to guide, I will walk you through the steps to manage the Core isolation features on Windows 11.

Warning: This guide includes steps to modify the Registry. As such, this is a friendly reminder that editing the Registry is risky and can cause irreversible damage to your installation if you don’t do it correctly. It’s recommended to make a full backup of your computer before proceeding.

How to enable Core isolation’s Memory integrity on Windows 11

On Windows 11, you can enable the Core isolation features from the Settings app or through the Registry, and here’s how.

Enable Core isolation from Settings

To enable Core isolation on Windows 11, use these steps:

- Open Start.

- Search for Windows Security and click the top result to open the app.

- Click on Device security.

- Under the «Core isolation» section, click the «Core isolation details» option.

- Turn on the Memory integrity toggle switch to disable the feature.

Once you complete the steps, restart the computer to apply the settings to protect your computer from malicious code injecting into high-security processes.

All the latest news, reviews, and guides for Windows and Xbox diehards.

Enable Core isolation from Registry

If the Core isolation options are greyed out, you may be able to enable the features from the Registry:

- Open Start.

- Search regedit and click the top result to open the Registry Editor.

- Browse the following path: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity

- Double-click the Enabled key and change its value from 0 to 1.

- Click the OK button.

After you complete the steps, restart the computer to apply the changes.

Using this method will disable the option to control the settings from the «Core isolation» settings page, and you will see a «This setting is managed by your administrator» message. If you want to control the settings again from the Windows Security app, you’ll have to disable the option from the Registry (see instructions below).

How to disable Core isolation’s Memory integrity on Windows 11

If the feature conflicts with other components, you can always disable it. Also, if you use your computer for gaming, Microsoft recommends disabling Core isolation (in addition to the «Virtual Machine Platform» from the Windows Feature settings) to boost performance.

Disable Core isolation from Settings

To disable Core isolation, use these steps:

- Open Start.

- Search for Windows Security and click the top result to open the app.

- Click on Device security.

- Under the «Core isolation» section, click the «Core isolation details» option.

- Turn off the Memory integrity toggle switch to disable the feature.

- (Optional) Turn off the «Microsoft Vulnerable Driver Blocklist» toggle switch if you’re trying a good-known driver that’s being blocked by this feature.

After you complete the steps, restart the computer to apply the changes.

If you turn off Core isolation to play games on Windows 11, it’s a good idea to re-enable the feature after you’re playing as per Microsoft’s recommendations.

Disable Core isolation from Registry

If the option to turn off Core isolation is greyed out, you may be able to disable the feature from the Registry:

- Open Start.

- Search regedit and click the top result to open the Registry Editor.

- Browse the following path: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity

- Double-click the Enabled key and change its value from 1 to 0.

- Click the OK button.

Once you complete the steps, restart the computer to complete the setup.

More resources

For more helpful articles, coverage, and answers to common questions about Windows 10 and Windows 11, visit the following resources:

- Windows 11 on Windows Central — All you need to know

- Windows 10 on Windows Central — All you need to know

Mauro Huculak has been a Windows How-To Expert contributor for WindowsCentral.com for nearly a decade and has over 15 years of experience writing comprehensive guides. He also has an IT background and has achieved different professional certifications from Microsoft, Cisco, VMware, and CompTIA. He has been recognized as a Microsoft MVP for many years.