Все способы:

- Варианты открытия DMP

- Способ 1: BlueScreenView

- Способ 2: Microsoft Debugging Tools for Windows

- Заключение

- Вопросы и ответы: 2

Активные пользователи ОС семейства Windows часто сталкиваются с файлами в формате DMP, потому сегодня мы хотим познакомить вас с приложениями, способными открывать такие файлы.

Варианты открытия DMP

Расширение DMP зарезервировано за файлами дампов памяти: снимков состояния RAM в определённый момент работы системы или отдельного приложения, которые нужны разработчикам для последующей отладки. Такой формат используют сотни видов ПО, и рассмотреть их все в объёмах данной статьи невозможно. Наиболее же часто встречающийся тип DMP-документа – так называемый малый дамп памяти, где записаны подробности сбоя системы, который привёл к появлению синего экрана смерти, потому на нём и сосредоточимся.

Способ 1: BlueScreenView

Небольшая бесплатная утилита от разработчика-энтузиаста, основной функцией которой является предоставление возможности просмотра DMP-файлов. Не нуждается в установке на компьютер – достаточно распаковать архив в любое подходящее место.

Загрузить BlueScreenView с официального сайта

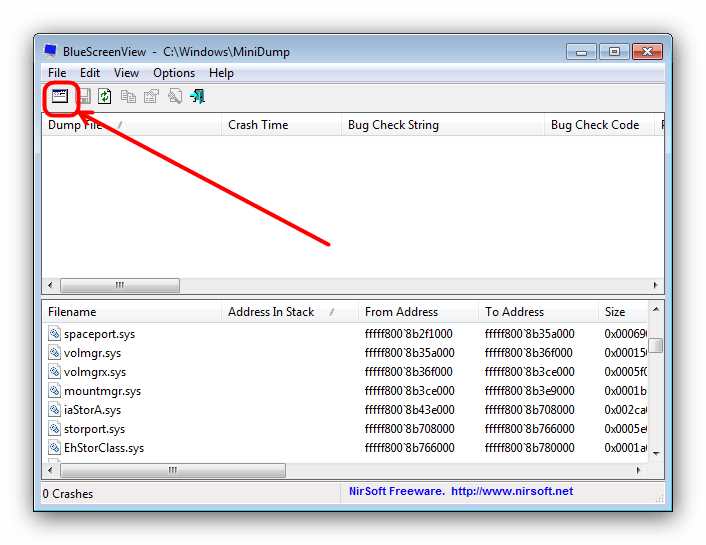

- Для открытия отдельного файла нажмите на кнопку с иконкой программы на панели инструментов.

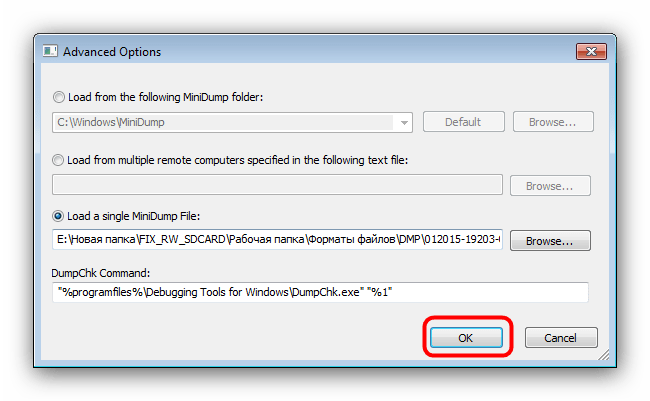

- В окне «Advanced Options» отметьте чекбокс «Load a single Minidump File» и нажмите «Browse».

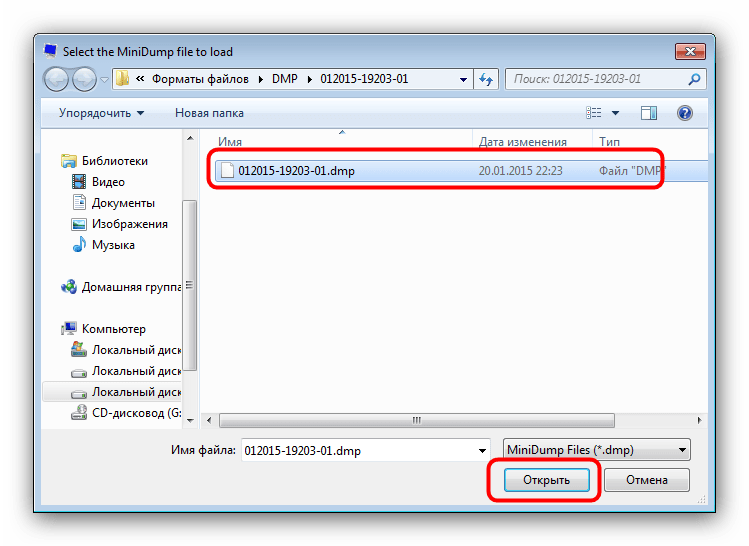

- С помощью «Проводника» перейдите к папке с DMP-файлом, выделите его и нажмите «Открыть».

По возвращении в окно «Advanced Options» нажмите «ОК».

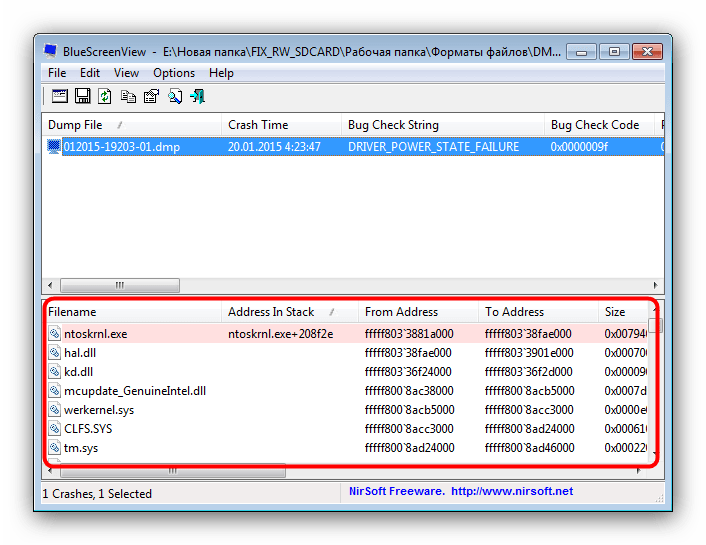

- Общие сведения о содержимом DMP можно просмотреть в нижней части основного окна BlueScreenView.

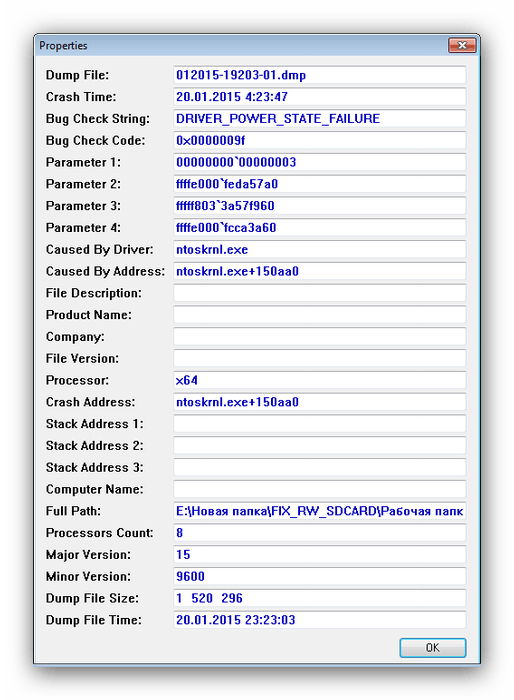

Для получения более подробной информации дважды кликните по загруженному в программу файлу.

Утилита BlueScreenView рассчитана на продвинутых пользователей, потому её интерфейс может показаться сложным для новичка. Кроме того, доступна она только на английском языке.

Способ 2: Microsoft Debugging Tools for Windows

В составе среды разработки Windows SDK распространяется инструмент для отладки, который называется Debugging Tools for Windows. Приложение, рассчитанное на разработчиков, способно открывать в том числе и DMP-файлы.

Загрузить Windows SDK с официального сайта

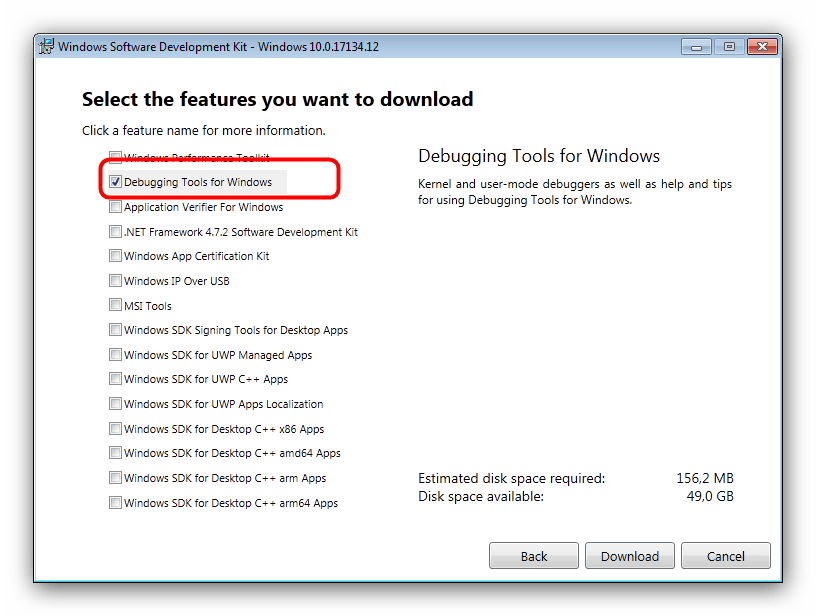

- Для экономии места можно выбрать только Debugging Tools for Windows, отметив соответствующий пункт в процессе загрузки компонентов.

- Запустить утилиту можно через «Пуск». Для этого откройте «Все программы», выберите «Windows Kits», а затем — «Debugging Tools for Windows».

Для запуска программы используйте ярлык «WinDbg».

Внимание! Для открытия DMP-файлов используйте только x64- или x86-версии дебаггера!

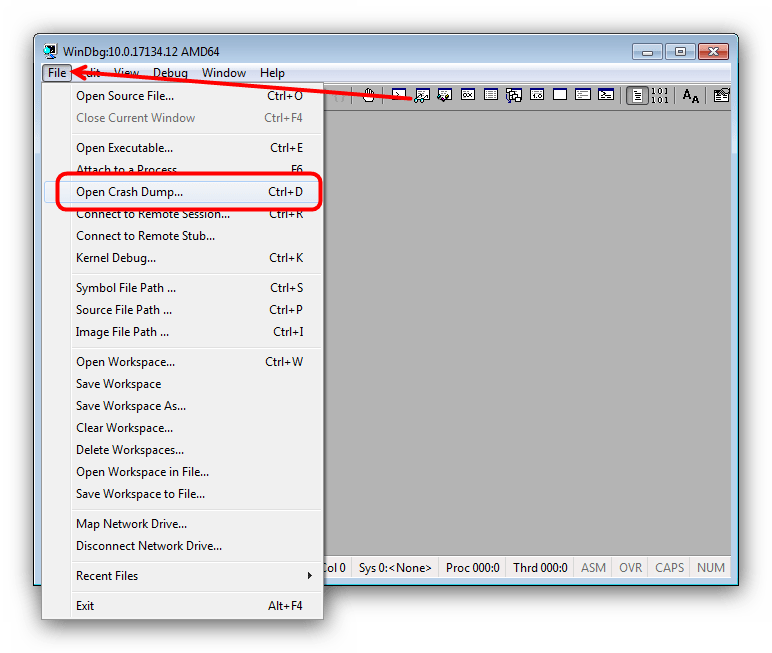

- Для открытия DMP используйте пункты «File» — «Open Crash Dump».

Затем через «Проводник» откройте местоположение нужного файла. Проделав это, выделите документ и откройте, нажатием на «Открыть».

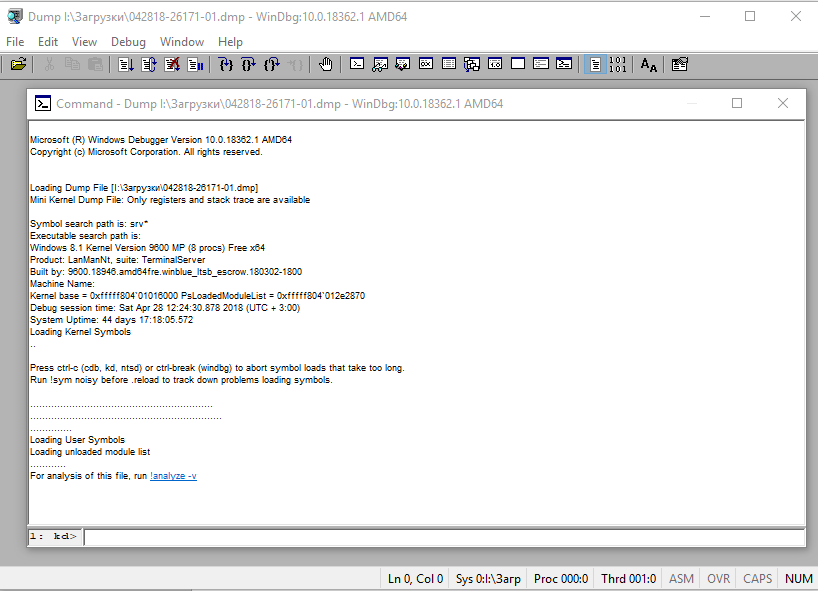

- Загрузка и чтение содержимого DMP-файла в силу особенностей утилиты может занять некоторое время, так что запаситесь терпением. По окончании процесса документ будет открыт для просмотра в отдельном окошке.

Утилита Debugging Tools for Windows ещё более сложная, чем BlueScreenView, и тоже не имеет русской локализации, однако предоставляет более подробную и точную информацию.

Заключение

Как видим, основную сложность при открытии DMP-файлов составляют сами программы, рассчитанные больше на специалистов, чем на рядовых пользователей.

Наша группа в TelegramПолезные советы и помощь

If your system has crashed and experienced a Blue Screen of Death (BSoD), or a program or Windows feature suddenly crashes, Windows automatically generates a record of the conditions and circumstances under which the error occurred. This information is stored in dump files with the extension “.dmp.”

These dump files can help troubleshoot the root cause of the error so that it does not occur again.

This article contains everything you need to know about these dump files and how they can be opened in Windows, since there is no native method, so they can be analyzed to determine the cause of the error.

Table of Contents

Windows Crash Dump Files

Crash dump files, also known as “mini-dump files,” are system-generated binary files that contain various information about a crash that may have occurred on your computer. Like Event Viewer, these files can be used to determine the cause of the error, and then use that data to fix it. Dump files can contain the following data in them, which can be helpful for the matter:

The list below highlights the content which can be found inside a mini-dump file.

- The Stop message (error code), its parameters, and other data.

- List of loaded drivers.

- The processor context (PRCB) for the processor that stopped.

- Process information and kernel context (EPROCESS) for the process stopped.

- Process information and kernel context (ETHREAD) for the thread stopped.

- Kernel-mode call stack for the thread that stopped.

Dump files are created by copying the data off the system memory and onto the computer’s storage. It uses the Windows Page File and requires at least 2MB of free space. With this information, you can understand how different dump files are created.

Windows can write debugging information in three types of dump files.

Types of Dump Files

Complete Memory Dump

Complete Memory Dump files are the largest of the dump files. In this case, the complete contents of the memory are written onto the dump file.

When generated by the system, all old Complete Memory Dump files are replaced and overwritten.

Complete Memory Dump files are saved to C:\Windows\MEMORY.DMP file.

Kernel Memory Dump

Kernel Memory Dump files only contain data from kernel memory, which is why they are relatively smaller in size. Such files do not contain data from any unused, unallocated memory or the memory used by user-mode programs.

When generated by the system, all old Kernel Memory Dump files are replaced and overwritten.

Kernel Memory Dump files are also saved to C:\Windows\MEMORY.DMP file, the same as Complete Memory Dump files. However, only one of these is saved at a time and is overwritten when another crash occurs.

Small Memory Dump/Mini Memory Dump

The minidump file, which we will discuss in this post, is the smallest kind of dump file. This file contains the information described above that can assist in determining the cause of the crash.

Minidump files generated by the system are not overwritten. Instead, a new one is generated.

Minidump files can be found at C:\Windows\Minidump. If you do not find a directory named “Minidump,” it is likely because a dump file has not been created yet.

When a minidump file is created, Windows automatically includes the date it was created on. For example, in Windows 11, if a file is named “020322-18890-01.dmp,” “02” indicates the month, “03” indicates the date, and “22” indicates the year the file was created. “-01” at the end indicates it was the first dump file created that day.

The same is true for a minidump file created in Windows 10, which is automatically named something like “mini020322-01.dmp.”

Now let’s move on to opening and analyzing a dump file.

How to Read and Analyze DMP Files

As we mentioned, Windows does not allow you to open dump files directly. However, you can use other tools available online to open and analyze them. One of the most common tools to do so is through the Windows Debugging (WinDbg) tool, which can be downloaded through Microsoft Store. Continue reading the given guide below to use this tool to open and analyze memory dump files in Windows.

Using WinDbg

We have divided this section into 2 parts: Downloading and installing the WinDbg tool and then using it to analyze a dump file.

Download and Install WinDbg

- Open the WinDbg Preview page in the Microsoft Store and click Get.

- The browser will prompted you to open the Microsoft Store app, click Open Microsoft Store.

- From the Store app, click Get again.

The WinDbg tool will now begin to download and then install. We are now done with the installation phase. Let us now use the tool to open and analyze dump files.

Open and Analyze dmp files using WinDbg

- Open the WinDbg tool with administrative rights by searching for it through the search box, right-clicking it, and then clicking Run as administrator from the context menu.

- From the WinDbg tool, click File from the top menu.

- In the Start Debugging tab, click Open dump file.

- Now click Browse from the right pane within the tool and select the dump file that you want to analyze by navigating to

C:\Windows\Minidump. When selected, click Open. - The tool will now open the dump file, which can take a few minutes. When the dump file successfully opens, type in the following command in the text field in front of “0: kd>“:

!analyze -v - WinDbg will now begin analyzing the dump file. This can take a few minutes to complete. Once completed, you should see the results in the top window.

In the example above, since we initiated a BSoD intentionally, it states “The user manually initiated this crash dump.” Otherwise, if it were an actual error, you would see different statements and information after performing the analysis of the dump file.

You can then use this information to troubleshoot the error that caused the crash.

Using WhoCrashed

Download WhoCrashed

WhoCrashed is available in both free and paid editions. However, the free edition is sufficient to open and analyze dump files. With this tool, you can obtain reports on the dump files with a single click. The tool will automatically scan your system files for any .dmp files and fetch the data within.

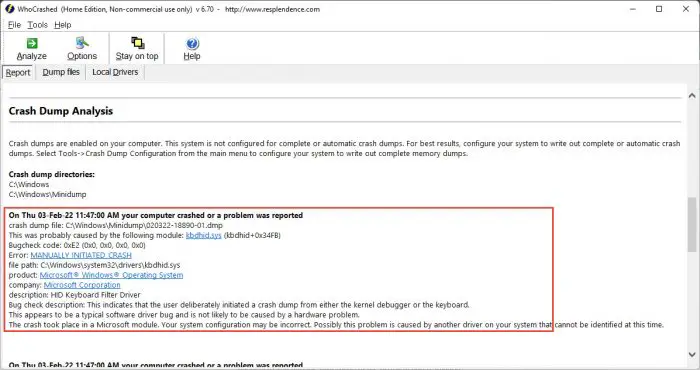

To do so, download WhoCrashed from the link given above, and run the .exe file to install in a few easy steps. Once installed, click Analyze from the ribbon menu at the top. The tool will then take a few seconds to scan any dump files and present the analysis. You can also view the .dmp files discovered from the Dump files tab.

Using BlueScreenView

Download BlueScreenView

BlueScreenView is a portable and small tool that can provide you with relevant information on minidump files. When you run this tool, it automatically picks up any .dmp files in the Minidump directory and displays the relevant information gathered from them. If there are multiple .dmp files, you can click on the one you want to analyze from the top field within the tool, and the information is presented in the bottom one.

Simply download the app from the link given above, extract the content and run the BlueScreenView application.

Final Thoughts

Dump files, regardless of their type, can be pretty useful when it comes to troubleshooting your operating system. However, the methods we have used above to analyze them may not be everyone’s cup of tea, as some of you may find them complex.

That said, there are more methods to analyze dump files using tools, but they involve using the Command prompt, not a Graphical User Interface (GUI). If you’d still like to learn more about it, you can read this detailed post by Microsoft on memory dump files.

Загрузить PDF

Загрузить PDF

Из этой статьи вы узнаете, как анализировать файлы дампа после сбоя Windows. В таких файлах, которые автоматически создаются после сбоя системы, содержится список программ, которые работали до сбоя; так можно выяснить, какие программы привели к сбою. Если вы ждете очередного сбоя или хотите протестировать программу, используйте бесплатную программу BlueScreenView, чтобы анализировать файлы дампа. Также можно воспользоваться бесплатным инструментом Windows 10 Drivers Kit (WDK), чтобы открыть файлы дампа.

-

Нажмите на логотип Windows в нижнем левом углу экрана.

-

Начнется поиск раздела «Просмотр расширенных параметров системы» Панели управления.

-

Этот значок в виде монитора с галочкой расположен в верхней части меню «Пуск». Откроется окно «Расширенные параметры системы».

-

Это вкладка в верхней части окна.

- Возможно, сначала нужно щелкнуть по значку в виде монитора, который находится в нижней части экрана, чтобы открыть окно «Расширенные параметры системы».

-

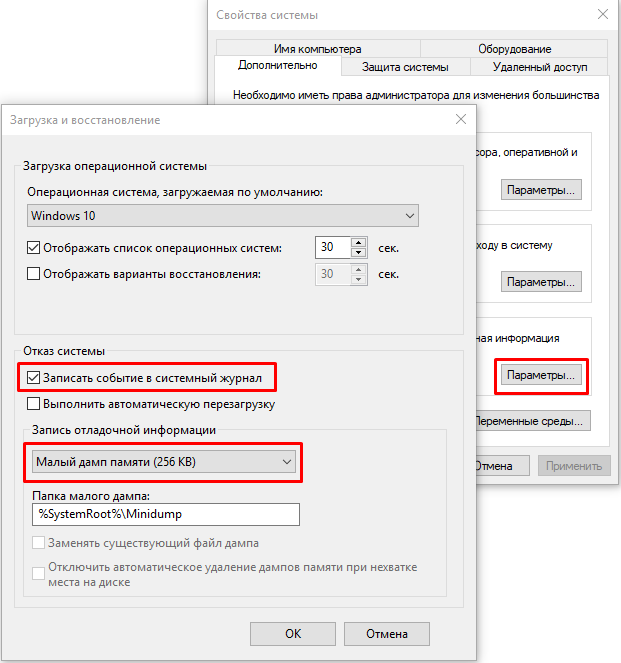

Эта кнопка находится в разделе «Загрузка и восстановление» в нижней части страницы. Откроется новое окно.

-

Вы найдете его посередине окна.

-

Эта опция находится в меню. В этом случае файлы дампа можно прочесть с помощью таких программ, как BlueScreenView.

-

Эта кнопка находится в нижней части окна. Вы вернетесь в окно «Расширенные параметры системы».

-

Изменения будут сохранены, а окно «Расширенные настройки системы» закрыто.

-

Перейдите на страницу https://www.nirsoft.net/utils/blue_screen_view.html в браузере. BlueScreenView — это программа, которая находит и анализирует файлы дампа, чтобы выяснить, какие программы работали до сбоя.

-

Прокрутите страницу вниз и нажмите «Download BlueScreenView with full install/uninstall support» (Скачать BlueScreenView с полной поддержкой); эта ссылка находится посередине страницы.

-

Дважды щелкните по файлу «bluescreenview_setup» в папке для загрузок.

-

Для этого:

- нажмите «Да», когда будет предложено;

- нажмите «Next» (Далее);

- нажмите «Next» (Далее);

- нажмите «Install» (Установить);

- дождитесь, когда BlueScreenView будет установлена.

-

Установите флажок у «Run NirSoft BlueScreenView» (Запустить NirSoft BlueScreenView), а затем нажмите «Finish» (Завершить) в нижней части окна. BlueScreenView откроется.

-

В BlueScreenView есть верхняя и нижняя панели; файл дампа отобразится на верхней панели, а на нижней появится список программ, которые работали до сбоя.

- Чтобы выбрать файл дампа, щелкните по нему на верхней панели.

- Скорее всего, как минимум одна программа, которая есть в файле дампа, ответственна за сбой.

Реклама

-

-

Прокрутите страницу вниз и нажмите «Download WDK for Windows 10, version 1803» (Скачать WDK для Windows 10, версия 1803); эта ссылка находится в разделе «Install WDK for Windows 10» (Установить WDK для Windows 10) в верхней части страницы.

-

Дважды щелкните по файлу «wdksetup» в папке для загрузок.

-

Для этого:

- нажмите «Next» (Далее) на первых 4 страницах;

- нажмите «Accept» (Принять);

- нажмите «Yes» (Да), когда будет предложено;

- дождитесь, когда WDK будет установлен.

-

Нажмите на логотип Windows в нижнем левом углу экрана.

-

Начнется поиск командной строки.

-

Это значок в виде черного квадрата в верхней части меню «Пуск». Раскроется меню.

-

Эта опция находится в меню.

- Вы не сможете выполнить этот шаг, если у вас нет учетной записи администратора.

-

Запустится командная строка (с правами администратора).

-

Введите следующий адрес, а затем нажмите ↵ Enter:

cd C:\Program Files (x86)\Windows Kits\10\Debuggers\x86

-

Введите

windbg.exe -IA, а затем нажмите ↵ Enter. -

Теперь WDK будет автоматически открывать файлы дампа.

-

Откройте меню «Пуск»

, введите windbg и нажмите «WinDbg (X86)» в результатах поиска. Откроется Отладчик Windows.

-

Путь к символу указывает отладчику Windows, какую информацию следует отобразить:[1]

- нажмите «File» (Файл) в верхнем левом углу;

- нажмите «Symbol File Path» (Путь к символу);

- введите

SRV*C:\SymCache*http://msdl.microsoft.com/download/symbols - нажмите «OK».

-

Для этого перейдите в корневой каталог системы:

- откройте меню «Пуск»;

- введите выполнить и нажмите ↵ Enter;

- введите %SystemRoot%;

- нажмите «OK»;

- перейдите на вкладку «Вид»;

- установите флажок у «Скрытые элементы»;

- прокрутите вниз и дважды щелкните по файлу «MEMORY.DMP».

-

Отобразится список программ, которые работали до сбоя — этот список поможет выяснить, какая программа(ы) привела к сбою.

Реклама

Советы

- BlueScreenView идеально подходит для тестирования различных программ (например, запустите программу и проверьте, произойдет ли сбой), так как она быстро устанавливается и запускается.

Реклама

Предупреждения

- Компьютерные сбои, особенно «синие экраны смерти» (BSOD), могут случиться по разным причинам — от неисправного приложения до сломанного процессора. Таким образом, даже если вы просмотрите содержимое файла дампа, не факт, что вы найдете причину сбоя.

Реклама

Об этой статье

Эту страницу просматривали 23 052 раза.

Была ли эта статья полезной?

При возникновении синих экранов BSoD Windows 11, 10 и другие версии системы создают дамп (снимок состояния) оперативной памяти, содержащий отладочную информацию, которую можно использовать для диагностики и определения причин сбоя. Функция обычно включена по умолчанию, но если дампы памяти не создаются, их можно включить: Как включить создание дампов памяти в Windows.

Подробным анализом дампов памяти занимаются разработчики, но и для рядового пользователя, столкнувшегося с синими экранами в Windows это может оказаться полезным: адреса в памяти ему ничего не дадут, но часто можно обнаружить имя файла приложения или драйвера, вызывающее сбой. Здесь помогут специальные программы для анализа дампов памяти, о которых и пойдёт речь далее.

WinDbg

У Майкрософт имеется собственный инструмент отладки и анализа дампов памяти — WinDbg (пока Preview). Скачать его для Windows 11 и Windows 10 можно из Microsoft Store, используя поиск в магазине приложений или прямую ссылку.

Пример простого анализа дампа памяти для обычного пользователя с целью выявления процесса, вызвавшего BSoD с помощью WinDbg:

- Запустите WinDbg от имени Администратора (правый клик по ярлыку в меню «Пуск» — «Запуск от имени администратора»).

- В главном меню программы выберите «Файл» — «Open dump File» и укажите путь к нужному мини-дампу, обычно находящемуся в папке C:\Windows\Minidump, нажмите кнопку «Open».

- Введите команду

!analyze -v

в поле ввода команд (либо нажмите по ссылке с командой в верхней панели WinDbg) и дождитесь завершения анализа.

- В панели «Command» в верхней части окна программы будет отображен результат анализа, где, при удаче, вы сможете найти информацию о том, каким процессом был инициирован сбой (PROCESS_NAME).

- Может быть информация о файле драйвера (.sys) в поле IMAGE_NAME и другая информация, позволяющая найти источник проблемы.

Далее полученную информацию можно использовать для того, чтобы найти, каким устройствам соответствуют драйверы в Интернете, выяснить назначение процессов вызвавших сбой, предпринять те или иные действия с целью их устранения.

BlueScreenView

BlueScreenView — очень простая утилита, которая позволяет выбрать файла дампа памяти в списке и посмотреть, какие файлы драйвера и процессы привели к сбою: в окне программы они будут выделены красным цветом.

Скачать BlueScreenView можно с официального сайта разработчика https://www.nirsoft.net/utils/blue_screen_view.html

WhoCrashed

Ещё одна программа для анализа дампов памяти — WhoCrashed. В бесплатной версии предоставляет не так много информации.

После нажатия кнопки «Analyze» имеющиеся дампы памяти анализируются, и на вкладке «Report» выводятся коды ошибок, а также текстовое описание на английском языке о том, что означает этот код и о возможных причинах сбоя.

Официальный сайт WhoCrashed https://www.resplendence.com/whocrashed, судя по всему, не открывается из РФ, но утилиту легко найти и скачать из сторонних источников.

В момент критического сбоя операционная система Windows прерывает работу и показывает синий экран смерти (BSOD). Содержимое оперативной памяти и вся информация о возникшей ошибке записывается в файл подкачки. При следующей загрузке Windows создается аварийный дамп c отладочной информацией на основе сохраненных данных. В системном журнале событий создается запись о критической ошибке.

Внимание! Аварийный дамп не создается, если отказала дисковая подсистема или критическая ошибка возникла на начальной стадии загрузки Windows.

Содержание:

- Типы аварийных дампов памяти Windows

- Как включить создание дампа памяти в Windows?

- Установка WinDBG в Windows

- Настройка ассоциации .dmp файлов с WinDBG

- Настройка сервера отладочных символов в WinDBG

- Анализ аварийного дампа памяти в WinDBG

Типы аварийных дампов памяти Windows

На примере актуальной операционной системы Windows 10 (Windows Server 2016) рассмотрим основные типы дампов памяти, которые может создавать система:

- Мини дамп памяти (Small memory dump) (256 КБ). Этот тип файла включает минимальный объем информации. Он содержит только сообщение об ошибке BSOD, информацию о драйверах, процессах, которые были активны в момент сбоя, а также какой процесс или поток ядра вызвал сбой.

- Дамп памяти ядра (Kernel memory dump). Как правило, небольшой по размеру — одна треть объема физической памяти. Дамп памяти ядра является более подробным, чем мини дамп. Он содержит информацию о драйверах и программах в режиме ядра, включает память, выделенную ядру Windows и аппаратному уровню абстракции (HAL), а также память, выделенную драйверам и другим программам в режиме ядра.

- Полный дамп памяти (Complete memory dump). Самый большой по объему и требует памяти, равной оперативной памяти вашей системы плюс 1MB, необходимый Windows для создания этого файла.

- Автоматический дамп памяти (Automatic memory dump). Соответствует дампу памяти ядра с точки зрения информации. Отличается только тем, сколько места он использует для создания файла дампа. Этот тип файлов не существовал в Windows 7. Он был добавлен в Windows 8.

- Активный дамп памяти (Active memory dump). Этот тип отсеивает элементы, которые не могут определить причину сбоя системы. Это было добавлено в Windows 10 и особенно полезно, если вы используете виртуальную машину, или если ваша система является хостом Hyper-V.

Как включить создание дампа памяти в Windows?

С помощью Win+Pause откройте окно с параметрами системы, выберите «Дополнительные параметры системы» (Advanced system settings). Во вкладке «Дополнительно» (Advanced), раздел «Загрузка и восстановление» (Startup and Recovery) нажмите кнопку «Параметры» (Settings). В открывшемся окне настройте действия при отказе системы. Поставьте галку в чек-боксе «Записать события в системный журнал» (Write an event to the system log), выберите тип дампа, который должен создаваться при сбое системы. Если в чек-боксе «Заменять существующий файл дампа» (Overwrite any existing file) поставить галку, то файл будет перезаписываться при каждом сбое. Лучше эту галку снять, тогда у вас будет больше информации для анализа. Отключите также автоматическую перезагрузку системы (Automatically restart).

В большинстве случаев для анализа причины BSOD вам будет достаточно малого дампа памяти.

Теперь при возникновении BSOD вы сможете проанализировать файл дампа и найти причину сбоев. Мини дамп по умолчанию сохраняется в папке %systemroot%\minidump. Для анализа файла дампа рекомендую воспользоваться программой WinDBG (Microsoft Kernel Debugger).

Установка WinDBG в Windows

Утилита WinDBG входит в «Пакет SDK для Windows 10» (Windows 10 SDK). Скачать можно здесь.

Файл называется winsdksetup.exe, размер 1,3 МБ.

WinDBG для Windows7 и более ранних систем включен в состав пакета «Microsoft Windows SDK for Windows 7 and .NET Framework 4». Скачать можно здесь.

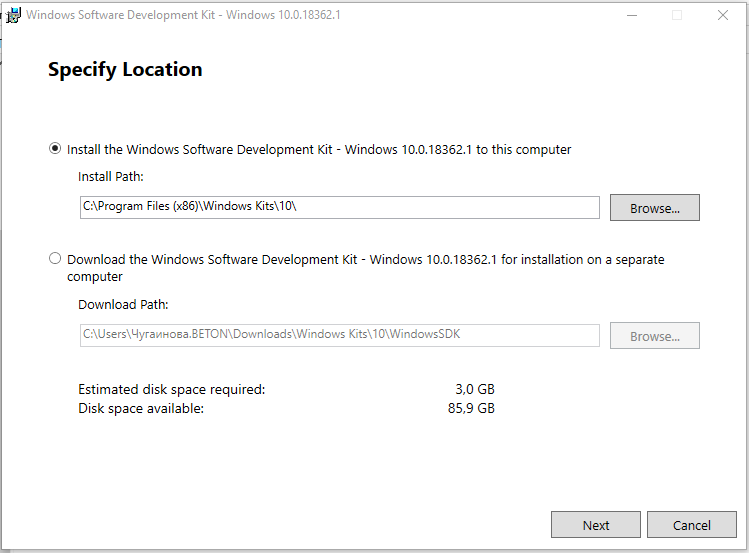

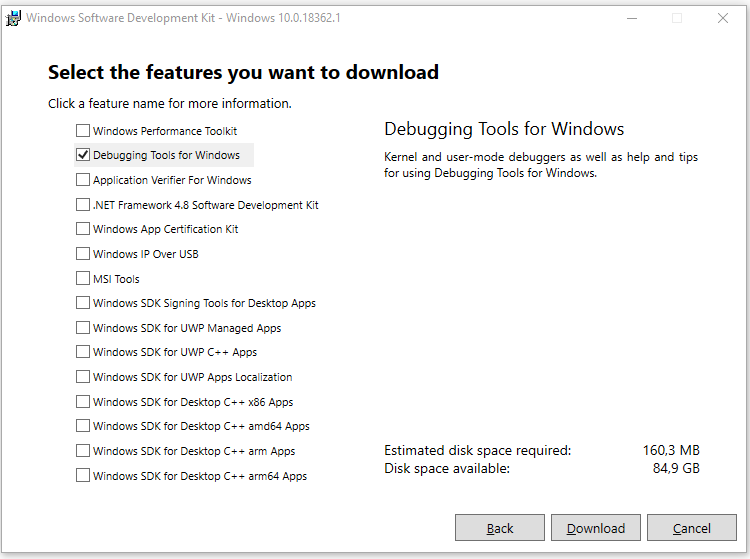

Запустите установку и выберите, что именно нужно сделать – установить пакет на этот компьютер или загрузить для установки на другие компьютеры. Установим пакет на локальный компьютер.

Можете установить весь пакет, но для установки только инструмента отладки выберите Debugging Tools for Windows.

После установки ярлыки WinDBG можно найти в стартовом меню.

Настройка ассоциации .dmp файлов с WinDBG

Для того, чтобы открывать файлы дампов простым кликом, сопоставьте расширение .dmp с утилитой WinDBG.

- Откройте командную строку от имени администратора и выполните команды для 64-разрядной системы:

cd C:\Program Files (x86)\Windows Kits\10\Debuggers\x64

windbg.exe –IA

для 32-разрядной системы:

C:\Program Files (x86)\Windows Kits\10\Debuggers\x86

windbg.exe –IA - В результате типы файлов: .DMP, .HDMP, .MDMP, .KDMP, .WEW – будут сопоставлены с WinDBG.

Настройка сервера отладочных символов в WinDBG

Отладочные символы (debug-символы или symbol files) – это блоки данных, генерируемые в процессе компиляции программы совместно с исполняемым файлом. В таких блоках данных содержится информация о именах переменных, вызываемых функциях, библиотеках и т.д. Эти данные не нужны при выполнении программы, но полезные при ее отладке. Компоненты Microsoft компилируются с символами, распространяемыми через Microsoft Symbol Server.

Настройте WinDBG на использование Microsoft Symbol Server:

- Откройте WinDBG;

- Перейдите в меню File –> Symbol File Path;

- Пропишите строку, содержащую URL для загрузки символов отладки с сайта Microsoft и папку для сохранения кэша:

SRV*E:\Sym_WinDBG*http://msdl.microsoft.com/download/symbols

В примере кэш загружается в папку E:\Sym_WinDBG, можете указать любую. - Не забывайте сохранить изменения в меню File –> Save WorkSpace;

WinDBG произведет поиск символов в локальной папке и, если не обнаружит в ней необходимых символов, то самостоятельно загрузит символы с указанного сайта. Если вы хотите добавить собственную папку с символами, то можно сделать это так:

SRV*E:\Sym_WinDBG*http://msdl.microsoft.com/download/symbols;c:\Symbols

Если подключение к интернету отсутствует, то загрузите предварительно пакет символов с ресурса Windows Symbol Packages.

Анализ аварийного дампа памяти в WinDBG

Отладчик WinDBG открывает файл дампа и загружает необходимые символы для отладки из локальной папки или из интернета. Во время этого процесса вы не можете использовать WinDBG. Внизу окна (в командной строке отладчика) появляется надпись Debugee not connected.

Команды вводятся в командную строку, расположенную внизу окна.

Самое главное, на что нужно обратить внимание – это код ошибки, который всегда указывается в шестнадцатеричном значении и имеет вид 0xXXXXXXXX (указываются в одном из вариантов — STOP: 0x0000007B, 02.07.2019 0008F, 0x8F). В нашем примере код ошибки 0х139.

Полный справочник ошибок можно посмотреть здесь.

Отладчик предлагает выполнить команду !analyze -v, достаточно навести указатель мыши на ссылку и кликнуть. Для чего нужна эта команда?

- Она выполняет предварительный анализ дампа памяти и предоставляет подробную информацию для начала анализа.

- Эта команда отобразит STOP-код и символическое имя ошибки.

- Она показывает стек вызовов команд, которые привели к аварийному завершению.

- Кроме того, здесь отображаются неисправности IP-адреса, процессов и регистров.

- Команда может предоставить готовые рекомендации по решению проблемы.

Основные моменты, на которые вы должны обратить внимание при анализе после выполнения команды !analyze –v (листинг неполный).

1: kd>

!analyze -v

*****************************************************************************

* *

* Bugcheck Analysis *

* *

*****************************************************************************

Символическое имя STOP-ошибки (BugCheck)

KERNEL_SECURITY_CHECK_FAILURE (139)

Описание ошибки (Компонент ядра повредил критическую структуру данных. Это повреждение потенциально может позволить злоумышленнику получить контроль над этой машиной):

A kernel component has corrupted a critical data structure. The corruption could potentially allow a malicious user to gain control of this machine.

Аргументы ошибки:

Arguments:

Arg1: 0000000000000003, A LIST_ENTRY has been corrupted (i.e. double remove).

Arg2: ffffd0003a20d5d0, Address of the trap frame for the exception that caused the bugcheck

Arg3: ffffd0003a20d528, Address of the exception record for the exception that caused the bugcheck

Arg4: 0000000000000000, Reserved

Debugging Details:

------------------

Счетчик показывает сколько раз система упала с аналогичной ошибкой:

CUSTOMER_CRASH_COUNT: 1

Основная категория текущего сбоя:

DEFAULT_BUCKET_ID: FAIL_FAST_CORRUPT_LIST_ENTRY

Код STOP-ошибки в сокращенном формате:

BUGCHECK_STR: 0x139

Процесс, во время исполнения которого произошел сбой (не обязательно причина ошибки, просто в момент сбоя в памяти выполнялся этот процесс):

PROCESS_NAME: sqlservr.exe

CURRENT_IRQL: 2

Расшифровка кода ошибки: В этом приложении система обнаружила переполнение буфера стека, что может позволить злоумышленнику получить контроль над этим приложением.

ERROR_CODE: (NTSTATUS) 0xc0000409 - The system detected an overrun of a stack-based buffer in this application. This overrun could potentially allow a malicious user to gain control of this application.

EXCEPTION_CODE: (NTSTATUS) 0xc0000409 - The system detected an overrun of a stack-based buffer in this application. This overrun could potentially allow a malicious user to gain control of this application.

Последний вызов в стеке:

LAST_CONTROL_TRANSFER: from fffff8040117d6a9 to fffff8040116b0a0

Стек вызовов в момент сбоя:

STACK_TEXT:

ffffd000`3a20d2a8 fffff804`0117d6a9 : 00000000`00000139 00000000`00000003 ffffd000`3a20d5d0 ffffd000`3a20d528 : nt!KeBugCheckEx

ffffd000`3a20d2b0 fffff804`0117da50 : ffffe000`f3ab9080 ffffe000`fc37e001 ffffd000`3a20d5d0 fffff804`0116e2a2 : nt!KiBugCheckDispatch+0x69

ffffd000`3a20d3f0 fffff804`0117c150 : 00000000`00000000 00000000`00000000 00000000`00000000 00000000`00000000 : nt!KiFastFailDispatch+0xd0

ffffd000`3a20d5d0 fffff804`01199482 : ffffc000`701ba270 ffffc000`00000001 000000ea`73f68040 fffff804`000006f9 : nt!KiRaiseSecurityCheckFailure+0x3d0

ffffd000`3a20d760 fffff804`014a455d : 00000000`00000001 ffffd000`3a20d941 ffffe000`fcacb000 ffffd000`3a20d951 : nt! ?? ::FNODOBFM::`string'+0x17252

ffffd000`3a20d8c0 fffff804`013a34ac : 00000000`00000004 00000000`00000000 ffffd000`3a20d9d8 ffffe001`0a34c600 : nt!IopSynchronousServiceTail+0x379

ffffd000`3a20d990 fffff804`0117d313 : ffffffff`fffffffe 00000000`00000000 00000000`00000000 000000eb`a0cf1380 : nt!NtWriteFile+0x694

ffffd000`3a20da90 00007ffb`475307da : 00000000`00000000 00000000`00000000 00000000`00000000 00000000`00000000 : nt!KiSystemServiceCopyEnd+0x13

000000ee`f25ed2b8 00000000`00000000 : 00000000`00000000 00000000`00000000 00000000`00000000 00000000`00000000 : 0x00007ffb`475307da

Участок кода, где возникла ошибка:

FOLLOWUP_IP:

nt!KiFastFailDispatch+d0

fffff804`0117da50 c644242000 mov byte ptr [rsp+20h],0

FAULT_INSTR_CODE: 202444c6

SYMBOL_STACK_INDEX: 2

SYMBOL_NAME: nt!KiFastFailDispatch+d0

FOLLOWUP_NAME: MachineOwner

Имя модуля в таблице объектов ядра. Если анализатору удалось обнаружить проблемный драйвер, имя отображается в полях MODULE_NAME и IMAGE_NAME:

MODULE_NAME: nt

IMAGE_NAME: ntkrnlmp.exe

Если кликнете по ссылке модуля (nt), то увидите подробную информацию о пути и других свойствах модуля. Находите указанный файл, и изучаете его свойства.

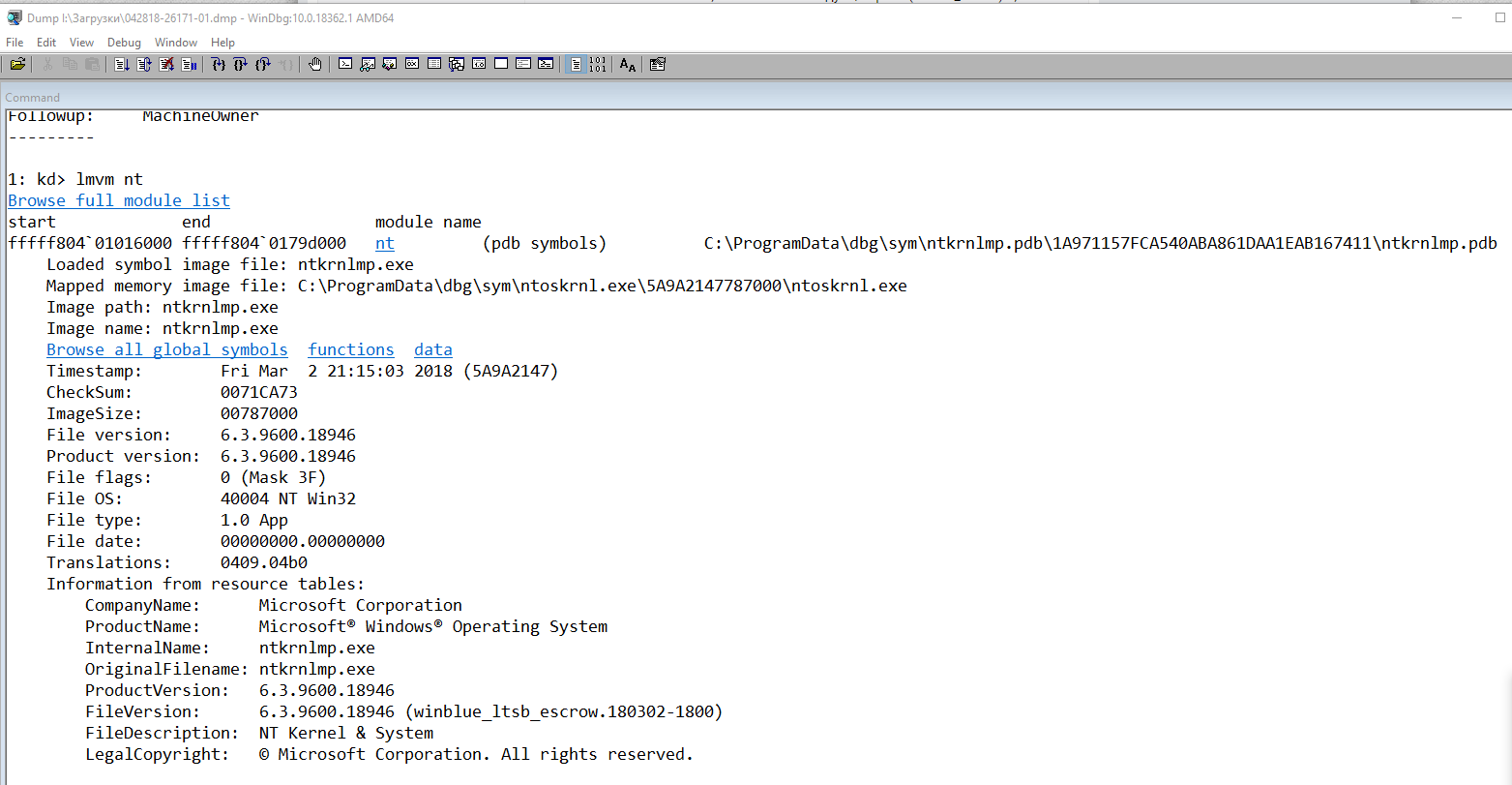

1: kd>

lmvm nt

Browse full module list

Loaded symbol image file: ntkrnlmp.exe

Mapped memory image file: C:\ProgramData\dbg\sym\ntoskrnl.exe\5A9A2147787000\ntoskrnl.exe

Image path: ntkrnlmp.exe

Image name: ntkrnlmp.exe

InternalName: ntkrnlmp.exe

OriginalFilename: ntkrnlmp.exe

ProductVersion: 6.3.9600.18946

FileVersion: 6.3.9600.18946 (winblue_ltsb_escrow.180302-1800)

В приведенном примере анализ указал на файл ядра ntkrnlmp.exe. Когда анализ дампа памяти указывает на системный драйвер (например, win32k.sys) или файл ядра (как в нашем примере ntkrnlmp.exe), вероятнее всего данный файл не является причиной проблемы. Очень часто оказывается, что проблема кроется в драйвере устройства, настройках BIOS или в неисправности оборудования.

Если вы увидели, что BSOD возник из-за стороннего драйвера, его имя будет указано в значениях MODULE_NAME и IMAGE_NAME.

Например:

Image path: \SystemRoot\system32\drivers\cmudaxp.sys

Image name: cmudaxp.sys

Откройте свойсва файла драйвера и проверьте его версию. В большинстве случаев проблема с драйверами решается их обнвовлением.