The genuine reg.exe file is a software component of Microsoft Windows OS by .

«Reg.exe» is Microsoft’s Console Registry Tool, normally in «C:\Windows\System32». It was introduced for Windows XP Professional and Windows .NET Server before 2003. (Before that, Microsoft called a different Windows NT Server utility «reg.exe».) It enables modifying the registry via command prompts or scripts, or exporting copies of registry keys to external files. D-Link Corporation, to ensure one-time addition of network and wireless product drivers to the registry, has added copies of Microsoft’s utility to their installation package, so «reg.exe» may also be in subfolders of «C:\Program Files», (e.g., «C:\Program Files\D-Link\108Mbps Wireless Lan Adapter\reg.exe»). If D-Link’s software installation fails, this «reg.exe» copy may keep executing at each startup. The term «Reg MFC Application» seems to mean the Microsoft Foundation Class Library was used to prevent version conflicts. Founded in 1975 by Bill Gates and Paul Allen, Microsoft Corporation is today the world’s revenue leader among software companies.

Reg stands for Microsoft Console Registry Tool

The .exe extension on a filename indicates an executable file. Executable files may, in some cases, harm your computer. Therefore, please read below to decide for yourself whether the reg.exe on your computer is a Trojan that you should remove, or whether it is a file belonging to the Windows operating system or to a trusted application.

Click to Run a Free Scan for reg.exe related errors

Reg.exe file information

The process known as Registry Console Tool belongs to software Microsoft Windows Operating System or Dofus by Microsoft (www.microsoft.com) or Ankama Games or ELDIN d.o.o (version — 71000 Sarajevo).

Description: The original reg.exe from Microsoft is an important part of Windows, but often causes problems. The file reg.exe is located in the C:\Windows\System32 folder.

Known file sizes on Windows 10/11/7 are 59,392 bytes (50% of all occurrences), 62,464 bytes or 64,512 bytes.

Reg.exe is a Windows core system file. The program has no visible window. The reg.exe file is a Microsoft signed file.

Therefore the technical security rating is 2% dangerous; however you should also read the user reviews.

Recommended: Identify reg.exe related errors

Viruses with the same file name

Is reg.exe a virus? No, it is not. The true reg.exe file is a safe Microsoft Windows system process, called «Registry Console Tool».

However, writers of malware programs, such as viruses, worms, and Trojans deliberately give their processes the same file name to escape detection. Viruses with the same file name are for example Trojan.Startpage (detected by Symantec), and Mal/Generic-S (detected by Sophos).

To ensure that no rogue reg.exe is running on your PC, click here to run a Free Malware Scan.

How to recognize suspicious variants? If reg.exe is located in a subfolder of the user’s profile folder, the security rating is 64% dangerous. The file size is 137,728 bytes (75% of all occurrences) or 149,040 bytes.

The reg.exe file is not a Windows system file. The process has no file description. The application starts when Windows starts (see Registry key: User Shell Folders).

Uninstalling this variant:

If you want to remove the program completely, go to Control Panel ⇒ Software ⇒ Dofus.

If reg.exe is located in a subfolder of «C:\Program Files», the security rating is 24% dangerous. The file size is 6,860,288 bytes.

There is no description of the program. It is not a Windows system file. The program has a visible window.

Important: Some malware disguises itself as reg.exe, particularly when not located in the C:\Windows\System32 folder. Therefore, you should check the reg.exe process on your PC to see if it is a threat. We recommend Security Task Manager for verifying your computer’s security. This was one of the Top Download Picks of The Washington Post and PC World.

Best practices for resolving reg issues

A clean and tidy computer is the key requirement for avoiding problems with reg. This means running a scan for malware, cleaning your hard drive using 1cleanmgr and 2sfc /scannow, 3uninstalling programs that you no longer need, checking for Autostart programs (using 4msconfig) and enabling Windows’ 5Automatic Update. Always remember to perform periodic backups, or at least to set restore points.

Should you experience an actual problem, try to recall the last thing you did, or the last thing you installed before the problem appeared for the first time. Use the 6resmon command to identify the processes that are causing your problem. Even for serious problems, rather than reinstalling Windows, you are better off repairing of your installation or, for Windows 8 and later versions, executing the 7DISM.exe /Online /Cleanup-image /Restorehealth command. This allows you to repair the operating system without losing data.

To help you analyze the reg.exe process on your computer, the following programs have proven to be helpful: ASecurity Task Manager displays all running Windows tasks, including embedded hidden processes, such as keyboard and browser monitoring or Autostart entries. A unique security risk rating indicates the likelihood of the process being potential spyware, malware or a Trojan. BMalwarebytes Anti-Malware detects and removes sleeping spyware, adware, Trojans, keyloggers, malware and trackers from your hard drive.

Other processes

monitor.sys reboot.exe wordpad.exe reg.exe csrs.exe socketserver.exe bullguardbhvscanner.exe wtfastdrv.dll iepro.dll imsevent.sys sointgr.exe [all]

Время на прочтение7 мин

Количество просмотров23K

Всем привет, Хабровчане!

Думаю ни у кого не возникает сомнений в важности грамотной работы специалистов ИБ и ИТ служб, учитывая события недавних дней с ТК СДЭК, а также другие крупные взломы/утечки, которых было немало за последние пару, тройку лет. Обеспечение грамотной работы включает в себя обычно комплекс мероприятий, да и в целом в работе служб ИБ есть множество направлений, где одним из интереснейших направлений, без которого, на мой взгляд, трудно обойтись, является компьютерная криминалистика (Forensic или форенсика).

Если говорить простым языком, то форенсика позволяет понять кто/что делал/делало в определённое время в компьютерной системе, а её методы можно применять как на этапе расследования уже случившегося инцидента, так и для целей мониторинга, предотвращения будущих инцидентов. Внутри направление форенсики тоже делится на отдельные поднаправления в зависимости от того, что мы исследуем. Можно выделить форенсику настольных ОС, мобильных ОС, форенсику компьютерных сетей и форенсику умных устройств IOT.

Мой интерес и выбор когда-то пал на семейство настольных ОС Windows поскольку в корпоративных инфраструктурах эта система очень распространена. Поэтому в данной статье хочу поделиться некоторыми наработками, связанными с форенсикой реестра ОС Windows 8-11 и показать какие сведения из него полезны для ИБ служб при мониторинге или расследовании, а также где в нём их искать.

Прежде чем перейти к рассмотрению полезных сведений из реестра давайте чуть-чуть поговорим о том, что представляет из себя сам реестр непосредственно.

Структурно реестр Windows это иерархическая организация (в документации MS применяется термин «system-defined database»), в которой размещены для хранения параметры системы/программ/железа, но здесь также можно найти много интересного и для ИБшника. В этой иерархии можно выделить следующие части:

-

Разделы/они же Ветки реестра (Hives).

-

Ключи реестра (Keys).

-

Вложенные ключи реестра (Sub-Keys).

-

Параметры ключей и их значения (Values).

Кроме того Hives (ветки) реестра делятся на несколько групп и хранятся в виде файлов на системном диске (в основном в директории %systemdrive%\Windows\System32\config) вместе с ними находятся файлы транзакций .log (.log1, .log2 и т.д.) и файлы .sav для сохранения копий веток (здесь я просто упоминаю эти файлы, но на самом деле они достойны отдельной статьи и их разбора):

|

Ветка реестра |

Связанные файлы на диске |

|

HKEY_CLASSES_ROOT он же HKCR |

System, System.alt, System.log, System.sav |

|

HKEY_CURRENT_USER он же HKCU |

Ntuser.dat, Ntuser.dat.log (эти файлы лежат в папке пользователя), UsrClass.dat (находится в папке AppData\Local\Microsoft\Windows, которая внутри юзерской папки) |

|

HKEY_LOCAL_MACHINE он же HKLM |

Security, Security.log, Security.sav, Software, Software.log, Software.sav, System, System.alt, System.log, System.sav |

|

HKEY_USERS он же HKU |

Default, Default.log, Default.sav |

Для работы с реестром можно использовать стандартные средства самой системы. Это графическое приложение — %systemdrive%\Windows\regedit.exe или консольная утилита %systemdrive%\Windows\System32\reg.exe. Однако, это может быть не так уж удобно если требуется быстро интерпретировать данные, поэтому для более удобной работы могу порекомендовать использовать программу Eric’a Zimmerman’a — «Registry Explorer».

Параметры в реестре могут принимать следующие типы значений:

|

Наименование значения |

Описание |

|

REG_SZ |

Null-terminated строка в ASCII или Unicode |

|

REG_MULTI_SZ |

Последовательность из Null-terminated строк, например String\0String2\0String3\0LastStr\0\0 |

|

REG_DWORD |

Число длиной 32 бита |

|

REG_BINARY |

Бинарные данные |

|

REG_QWORD |

Число длиной 64 бита |

|

REG_EXPAND_SZ |

Null-terminated строка в ASCII или Unicode, которая представляет переменную окружения, например %PATH% |

Теперь имея общие представления о реестре перейдём к рассмотрению артефактов, т.е. интересных нам данных, их полезных значений, а также «пути» до них в реестре, где их можно достать «руками». Дополнительно следует учитывать, что у каждого ключа реестра есть штамп времени, когда крайний раз был изменен один из его параметров. Сами параметры, к сожалению, штампов времени не имеют (если они сами напрямую не содержат их в качестве значения), однако значения времени модификации ключей уже позволяют хотя бы на уровне гипотезы сузить временной разброс, когда происходило то или иное с набором параметров ключа. Штамп времени для ключа можно получить, например, после его экспорта в текстовый файл средствами regedit или через PowerShell.

Артефакт Last Visited MRU представляет из себя параметры вложенного ключа HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\LastVisitedPidlMRU и LastVisitedPidlMRULegacy. Эти значения описывают приложения, которые использовали стандартный диалог Windows для открытия, либо сохранения файлов. Если нажать правой кнопкой мыши по файлу в проводнике и выбрать «Открыть с помощью…», то предположительно для этой опции создаётся параметр со значением «OpenWith.exe». Если в приложении сохранение файла осуществляется в обход стандартного диалога Windows, то параметр в ключе реестра создан не будет. Этот артефакт позволяет узнать следующее:

-

На хосте точно запускалась та или иная программа определённым пользователем.

-

С помощью программы, возможно, по сети могли получить и сохранить файл, если у программы есть подобный функционал.

-

По какому конкретно пути был открыт файл (возможно для модификации) или сохранён. Название файла, к сожалению, получить нельзя.

Артефакт User Assist располагается в параметрах вложенного ключа реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist. В нём нас будет интересовать ещё два вложенных ключа:

-

{CEBFF5CD-ACE2-4F4F-9178-9926F41749EA}\Count

-

{F4E57C4B-2036-45F0-A9AB-443BCFE33D9F}\Count

Они содержат информацию об открывавшихся пользователем программах и ярлыках. Параметры записаны с помощью сдвига ROT-13 (каждая буква алфавита сдвинута на 13 символов вправо от изначальной позиции в алфавите), которое не работает для кириллицы, она отображается как есть. Это позволяет узнать следующее:

-

Конкретный пользователь на хосте запускал ту или иную программу.

-

Путь до запускавшегося исполняемого файла, при чём часть этого пути может быть задана как GUID значение в фугируных скобках, это отображение «известных» директорий, список у Microsoft опубликован здесь.

В операционных системах Windows 10 (до версии 1803), есть аналогичный UserAssist ключ в реестре, показывающий, что пользователь открывал определённые программы. Этот ключ называется RecentApps, он расположен в: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Search\RecentApps. Различие с UserAssist в большей полноте предоставляемых данных, для RecentApps кроме имени самого приложения ещё можно получить время, когда последний раз выполнялось это приложение в формате UTC, и количество запусков этого приложения (соответственно это будут значения параметров AppID, LastAccessTime, LaunchCount).

Артефакты использования офисного пакета MS Office могут быть полезны чтобы понять какие документы офиса мог открывать пользователь. Это пригодится например, если произошёл иницидент с заражением ВПО, т.к. документы могли содержать вредоносное активное содержимое, которое и могло выполниться при открытии. Сведения о последних открывавшихся документах можно получить из вложенного ключа реестра, который зависит от версии Office, ниже таблица для некоторых версий.

|

Версия офисного пакета |

Ключ реестра |

|

MS Office 2013 |

HKEY_CURRENT_USER\Software\Microsoft\Office\15.0\Word\User MRU\<LiveId>\File MRU |

|

MS Office 2016 |

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Word\User MRU\\<LiveId>\File MRU |

|

MS Office 2010 |

HKEY_CURRENT_USER\Software\Microsoft\Office\14.0\Word\User MRU\\<LiveId>\File MRU |

|

MS Office 2019 / Office 365 |

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Word\User MRU\\<LiveId>\File MRU |

Артефакты использования USB дают понять какое внешнее оборудование могло подключаться. Можно выяснить имя устройства в системе, серийный номер, vendor ID, для определения производителя устройства (есть бесплатные сервисы, например этот), время последнего и первого подключения.

-

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\USB (любые устройства кроме принтеров и накопителей).

-

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\USBPRINT (подключавшиеся принтера).

-

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Enum\USBSTOR (подключавшиеся накопители информации).

-

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Portable Devices\Devices (любые устройства кроме принтеров и накопителей).

-

HKEY_LOCAL_MACHINE\SYSTEM\MountedDevices (подключавшиеся накопители информации).

-

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2 (подключавшиеся накопители информации).

-

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\AutoplayHandlers\KnownDevices (относится к опции AutoPlay, которая задаёт действия по умолчанию при подключении USB устройства. Параметр ContainerID относится скорее всего к вот этому, а параметр Label обычно даёт понять модель или производителя устройства).

Артефакты реестра называемые ShellBag дают понять какие папки открывались пользователем наиболее часто. Это полезно для анализа поведения пользователей при их работе в системе. ShellBag лежат во вложенном ключе реестра: HKEY_CURRENT_USER\Software\Classes\LocalSettings\Software\Microsoft\Windows\Shell\BagMRU или HKEY_CURRENT_USER\Software\Microsoft\Windows\Shell\Bags.

Информацию связанная с историей выполнявшихся команд Win+R (Run) в ключе: HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\RunMRU может пригодится, например, при анализе нарушений политики ИБ пользователями, хотя простым пользователям лучше бы вообще обладать минимально необходимыми привилегиями и не иметь возможности выполнять лишних команд.

Сведения об открывавшихся определённым пользователем файлах по их расширениям можно найти во вложенном ключе реестра: HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\RecentDocs

Полезными для анализа могут также быть следы, которая система сохраняет о взаимодействии пользователя с Проводником Windows. Можно узнать вводимые вручную пути и историю пользовательского поиска. За это отвечают следующие ключи:

-

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\WordWheelQuery (история поисковых запросов Проводника).

-

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\TypedPaths (вводившиеся вручную пути).

Продолжение следует…

Originally developed by Microsoft Corporation, reg.exe and also this process known as Registry Console Tool and it is a legitimate file that is associated with Windows Operating System. It is an important component of Microsoft Narrator application and is located in C:\Windows\System32 by default.

reg.exe virus is created when malware authors write virus files and name them after reg.exe with an aim to spread virus on the internet.

Affected Platform: Windows OS

How to check if your computer is infected with reg.exe malware?

If your system is affected by reg.exe malware, you will notice one or the several below symptoms:

1. reg.exe occupies an unusually large CPU memory

2. Erratic internet connection

3. Your browser is bombarded with annoying popup ads

4. Computer screen freezes

5. PC’s processing speed suffers

6. You are redirected to unknown websites

To pinpoint the virus file location, take the following steps:

Step 1: Press CTRL+ALT+DEL keys at once to open Task Manager.

Step 2: If you notice the file located outside C:\Windows\System32, you should run an antivirus scan to get rid of the malware.

How to remove reg.exe malware from system using Comodo Cleaning Essentials?

You can either choose to remove reg.exe and other malwares using Comodo Antivirus, or Comodo Cleaning Essentials (CCE) – both of which are absolutely free to download! CCE is a set of computer security tools designed to help you identify and remove malwares and unsafe processes from an infected computer.

To remove malwares using CCE, take the following steps:

1. Check the system requirements and download the feature-rich CCE suite for free.

2. After installation, choose the type of scan you want to perform. CCE offers 3 scan options to get rid of malwares from a PC:

The process to initiate the above mentioned scans are self-explanatory and thus, easy-to-use.

Additionally, it’s recommended that you approve of any updates that the CCE will prompt you about to make sure it does a better job of identifying all the latest threats.

3. Click ‘Next’ to view the results.

Regardless of the type of scan you choose, the results will sometimes show false positive (flagging files that are actually safe), which has to be ignored. Only select the files you want to get rid of.

4. Click ‘Apply’ to apply the selected operations to the threats. The selected operations will be applied.

Автор: Exedb.com 30-April-2010

dvrВпервые замечено на 30-April-2010 , популярность 6%

Содержание :

1. reg.exe — что это?

2. Как удалить reg.exe? Как удалить reg.exe? Как деинсталлировать reg.exe?

3. Как скачать reg.exe?

4. Как исправить ошибку приложения reg.exe?

5. Как устранить высокую загрузку процессора и диска, вызванную файлом reg.exe?

reg.exe — что это?

Файл reg.exe — это законный исполняемый файл, который обычно находится в c:\ WINDOWS\ system32\ . Этот файл связан с Microsoft Windows Operating System, разработанным Microsoft Corporation, MD5-сигнатура: C65122B94F7C82065FE86C32CF271F6D. Файл reg.exe обычно расположен в c:\ WINDOWS\ system32\ и имеет размер около 50176.00 байт. Этот файл необходим для правильной работы приложений, использующих Microsoft Windows Operating System. Когда приложение требует этот файл, он загружается в память и выполняется в фоновом режиме.

Хотя файл reg.exe является законным Microsoft Windows Operating System, иногда его могут нацелить создатели вредоносных программ, пытающихся замаскировать свой вредоносный код, используя тот же самый файловый путь. Поэтому важно удостовериться, что файл reg.exe на вашем компьютере является законным и не заражен вредоносным программным обеспечением. Один из способов проверить законность файла reg.exe — это проверить его цифровую подпись. У законного файла reg.exe должна быть цифровая подпись от корпорации Microsoft Corporation, которую можно просмотреть, щелкнув правой кнопкой мыши по файлу, выбрав свойства, затем перейдя на вкладку «Цифровые подписи».

Как удалить reg.exe? Как удалить reg.exe? Как деинсталлировать reg.exe?

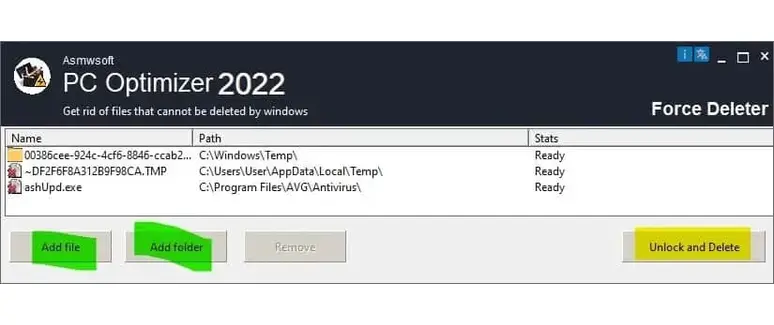

- Скачайте Asmwsoft PC Optimizer

- Из основного окна Asmwsoft PC Optimizer выберите инструмент «Force deleter».

- Затем в программе «Force deleter» выберите файл, перейдите в файл reg.exe, затем нажмите «Открыть».

- Теперь нажмите кнопку «Разблокировать и удалить» — появится сообщение с подтверждением, нажмите «Да», и все готово.

P.S. Возможно, вам потребуется перезагрузить компьютер после этого шага.

Как скачать reg.exe?

Чтобы загрузить файл reg.exe, вы можете следовать этим общим шагам:

- Откройте веб-браузер: Запустите веб-браузер на своем компьютере. Можно использовать распространенные веб-браузеры, такие как Google Chrome, Mozilla Firefox, Microsoft Edge или Safari, чтобы загрузить файлы.

- Перейдите на доверенный веб-сайт: Перейдите на доверенный веб-сайт или ресурс, где файл reg.exe доступен для загрузки. Это может быть официальный веб-сайт разработчика программного обеспечения Microsoft Windows Operating System, надежного репозитория программного обеспечения или любого другого авторитетного источника. Будьте осторожны при загрузке файлов с ненадежных или подозрительных веб-сайтов, так как они могут содержать вредоносное ПО.

- Поиск или просмотр: Используйте функцию поиска веб-сайта или просматривайте категории, чтобы найти приложение Microsoft Windows Operating System, которое вы хотите загрузить. Убедитесь, что вы находитесь на официальном или доверенном веб-сайте, чтобы избежать загрузки вредоносных файлов.

- Нажмите на ссылку «Скачать»: Как только вы найдете нужный файл Microsoft Windows Operating System, рядом с ним должна быть ссылка или кнопка для загрузки. Нажмите на ссылку загрузки. Она может называться «Скачать», «Получить» или что-то подобное.

- Выберите место загрузки: Может появиться диалоговое окно или запрос, спрашивающий, куда вы хотите сохранить файл EXE. Выберите место на вашем компьютере, где вы хотите сохранить файл. По умолчанию это часто папка «Загрузки».

- Дождитесь завершения загрузки: В зависимости от размера файла и скорости вашего интернет-соединения это может занять несколько секунд или минут. Вы можете проверить ход загрузки в строке состояния вашего веб-браузера или менеджере загрузок. Большинство антивирусных программ, таких как Windows Defender, будут сканировать файл на наличие вирусов во время загрузки

- Запустите файл Microsoft Windows Operating System EXE: Если файл происходит из доверенного источника и не содержит вредоносного ПО, вы можете запустить загруженный файл Microsoft Windows Operating System EXE, дважды щелкнув по нему. Следуйте инструкциям на экране для установки или запуска программы, связанной с файлом EXE.

- Следуйте инструкциям по установке: Если загруженный файл Microsoft Windows Operating System EXE представляет собой установщик, следуйте подсказкам и инструкциям по установке, предоставленным программой. Это может включать в себя указание параметров установки, согласие с условиями и положениями, а также выбор директории установки.

- Завершите установку: После завершения установки вы должны быть готовы использовать программное обеспечение, связанное с файлом Microsoft Windows Operating System EXE.

Всегда будьте осторожны при загрузке файлов Microsoft Windows Operating System EXE из интернета. Следуйте доверенным источникам и избегайте загрузки файлов с подозрительных веб-сайтов или источников, чтобы защитить свой компьютер от потенциальных угроз безопасности.

Как исправить ошибку приложения reg.exe?

Ошибка приложения EXE — это тип ошибки, которая возникает, когда исполняемый файл reg.exe не может правильно запуститься в Windows. Существует множество возможных причин и решений для этой ошибки, в зависимости от конкретного файла reg.exe и обстоятельств проблемы. Вот несколько общих шагов, которые вы можете предпринять, чтобы исправить ошибку приложения reg.exe:

- Обновите Windows до последней версии: Иногда ошибка может быть вызвана устаревшими или несовместимыми системными файлами или драйверами. Чтобы проверить наличие обновлений, перейдите в «Настройки» > «Обновление и безопасность» > «Windows Update» и нажмите «Проверить наличие обновлений».

- Просканируйте компьютер на предмет вредоносного ПО: Вредоносное ПО часто маскируется под легитимные файлы reg.exe и может вызывать различные проблемы, включая высокое использование ЦП, сбои или ошибки. Используйте Windows Defender или любое другое антивирусное программное обеспечение, которому вы доверяете, для сканирования компьютера и удаления потенциальных угроз.

- Восстановите или переустановите Microsoft Windows Operating System, связанный с файлом reg.exe: Если ошибка вызвана программой Microsoft Windows Operating System, которую вы установили, вы можете попробовать исправить ее, восстановив или переустанавливая программу Microsoft Windows Operating System. Для этого перейдите в «Настройки» > «Приложения» > «Приложения и функции» и найдите программу Microsoft Windows Operating System в списке. Нажмите на нее и выберите «Изменить» или «Удалить». Следуйте инструкциям на экране, чтобы восстановить или переустановить программу Microsoft Windows Operating System.

- Запустите инструмент System File Checker (SFC): Этот инструмент может сканировать вашу систему на наличие поврежденных или отсутствующих файлов и заменять их оригинальными версиями. Для запуска инструмента SFC откройте командную строку от имени администратора и введите sfc /scannow, затем нажмите Enter. Подождите завершения сканирования и перезагрузите компьютер

- Запустите инструмент диагностики памяти: Этот инструмент может проверить вашу оперативную память на наличие ошибок, которые могут повлиять на производительность компьютера. Для запуска инструмента диагностики памяти введите «memory» в строке поиска и выберите «Диагностика памяти Windows». Выберите «Перезагрузить сейчас и проверить на наличие проблем» или «Проверить на наличие проблем при следующем запуске компьютера». Компьютер перезагрузится и запустит тест. После завершения теста вы можете просмотреть результаты в «Просмотр событий».

Это лишь несколько возможных решений для устранения ошибки приложения reg.exe. Тем не менее различные файлы reg.exe могут требовать различных методов или условий, поэтому перед загрузкой и запуском любого файла reg.exe всегда внимательно читайте инструкции. Будьте осторожны при скачивании файлов reg.exe из неизвестных или недоверенных источников, так как они могут содержать вредоносное ПО или вирусы, которые могут повредить ваш компьютер. Никогда не открывайте файл reg.exe, который вам был отправлен в виде вложения в электронном письме, даже если вы знаете отправителя. Всегда сканируйте файл антивирусной программой перед его запуском.

Как устранить высокую загрузку процессора и диска, вызванную файлом reg.exe?

Высокое использование процессора файлом reg.exe может быть вызвано различными факторами, такими как поврежденные системные файлы, инфекции вредоносными программами, приложения от третьих сторон или ошибки системы. В зависимости от файла reg.exe, вызывающего проблему, вам может потребоваться попробовать различные решения для ее устранения.

- Вы можете попробовать завершить процесс reg.exe из Диспетчера задач или Монитора производительности. Щелкните правой кнопкой мыши по reg.exe и выберите «Завершить задачу» или «Завершить дерево процессов». Это может временно решить проблему, но также может повлиять на функциональность Microsoft Windows Operating System или службы, связанной с файлом reg.exe.

- Если завершение процесса не помогает, вы можете попробовать отключить или удалить Microsoft Windows Operating System или службу, связанную с файлом reg.exe. Вы можете перейти в Панель управления > Программы и компоненты и удалить ее оттуда. Если файл reg.exe является частью Windows, вы можете перейти в Панель управления > Административные инструменты > Службы и отключить его оттуда. Однако будьте осторожны, чтобы не отключить или не удалить необходимые компоненты Windows, которые могут повлиять на стабильность или безопасность системы.

- Если отключение или удаление Microsoft Windows Operating System или службы не помогает, вы можете попробовать отсканировать ваш компьютер на предмет вредоносных программ с использованием надежной программы антивируса. Вредоносное ПО часто может маскироваться под легитимный файл reg.exe и потреблять высокие ресурсы процессора. Вы можете использовать Windows Defender или любое другое антивирусное программное обеспечение, которому вы доверяете, для сканирования компьютера и удаления потенциальных угроз.

- Если сканирование компьютера на наличие вредоносных программ не помогает, вы можете попробовать восстановить системные файлы с помощью инструмента Проверки файлов системы (SFC). Этот инструмент может проверить вашу систему на наличие поврежденных или отсутствующих файлов и заменить их оригинальными версиями. Чтобы запустить инструмент SFC, откройте Командную строку от имени администратора и введите sfc /scannow, затем нажмите Enter. Подождите завершения сканирования и перезагрузите компьютер.

- Если восстановление системных файлов не помогает, вы можете попробовать оптимизировать производительность вашей системы с использованием различных методов, таких как удаление временных файлов, дефрагментация жесткого диска, обновление драйверов, настройка энергосберегающих параметров и отключение ненужных программ при запуске. Вы также можете использовать инструменты Asmwsoft PC optimizer для автоматического выполнения этих задач.

Это некоторые из возможных решений для устранения высокого использования процессора файлом reg.exe в Windows. Если ни одно из них не работает для вас, возможно, вам придется обратиться к профессиональному технику или получить дополнительную поддержку от службы поддержки Microsoft.

Более 30 000 000 пользователей считают его лучшим выбором для чистого и быстрого ПК. Одно нажатие, чтобы оптимизировать ваш ПК и защитить вашу конфиденциальность.

Как другие пользователи поступают с этим файлом?

Всего голосов (

271 ),

201 говорят, что не будут удалять, а

70 говорят, что удалят его с компьютера.

reg.exe Пользовательская оценка:

безопасен:

опасен:

Как вы поступите с файлом reg.exe?

Ошибки, связанные с файлом reg.exe.

Некоторые из наиболее распространенных ошибок включают:

- «Microsoft Windows Operating System не может быть запущен, потому что DLL-файл отсутствует на вашем компьютере.» — Эта ошибка возникает, когда требуемый DLL-файл отсутствует или не найден, а файл reg.exe зависит от него для запуска.

- «Этот Microsoft Windows Operating System не является допустимым приложением Win32.» — Это сообщение об ошибке обычно появляется, когда вы пытаетесь запустить файл reg.exe, который не совместим с версией Windows или платформой (32-бит или 64-бит), которую вы используете.

- «Доступ запрещен.» — Это сообщение об ошибке отображается, когда у вас нет необходимых разрешений для выполнения файла reg.exe.

- «Приложению Microsoft Windows Operating System не удалось запуститься правильно (0xc000007b).» — Эта ошибка часто указывает на проблемы с архитектурой или совместимостью файла reg.exe или связанных с ним DLL-файлов.

- «Windows не может получить доступ к указанному устройству, пути или файлу.» — Это сообщение об ошибке отображается, когда Windows не может получить доступ к расположению файла reg.exe, часто из-за проблем с разрешениями или путями к файлам.

- «Приложение Microsoft Windows Operating System не удалось инициализироваться правильно (0xc0000135).» — Эта ошибка обычно указывает на проблемы с .NET Framework или другими библиотеками времени выполнения, необходимыми для reg.exe.

- «Не хватает необходимого привилегированного доступа клиента.» — Эта ошибка возникает, когда пользователь или процесс не обладает необходимыми привилегиями для выполнения reg.exe.

- «Это приложение заблокировано для вашей защиты.» — Windows может отображать это сообщение, когда вы пытаетесь запустить неподписанный или потенциально небезопасный файл reg.exe.

- «Запрошенная операция требует повышения.» — Это сообщение появляется, когда вам нужны административные права для запуска reg.exe.

- «Файл reg.exe не является допустимым исполняемым файлом.» — Это сообщение об ошибке отображается, когда файл не является допустимым исполняемым файлом EXE.

Чтобы устранить эти типы ошибок, пользователям может потребоваться выполнить различные шаги по устранению неполадок, такие как обновление операционной системы и антивирусного программного обеспечения, восстановление реестра Windows или переустановка Microsoft Windows Operating System, использующего reg.exe.

Следовательно, важно удостовериться, что файл reg.exe на вашем компьютере является законным и не был заражен вредоносным программным обеспечением. Пользователи могут проверить законность файла reg.exe, проверив его цифровую подпись или отсканировав свою систему с использованием надежного антивирусного и анти-малварного программного обеспечения.

Если обнаружено вредоносное программное обеспечение, важно удалить его как можно скорее, чтобы предотвратить дополнительные повреждения системы. В общем, рекомендуется регулярно обновлять операционную систему и программное обеспечение безопасности, чтобы предотвращать заражения вредоносным программным обеспечением и обеспечивать безопасность системы.

Список программного обеспечения компании Microsoft Corporation:

Имя файла

Название программы

Название компании

Версия файла

Размер файла

MD5

Microsoft Corporation

5.1.2600.5512 (xpsp.

44544.00 Byte

Microsoft Corporation

6.05.2600.5512

4096.00 Byte

Microsoft Corporation

5.1.2600.5512

27648.00 Byte

Microsoft Corporation

6.1.7600.16385 (win7

6144.00 Byte

Microsoft Corporation

5.1.2600.2180 (xpsp_

15360.00 Byte

Microsoft Corporation

5.1.2600.5512

143360.00 Byte

Microsoft Corporation

8.1.4202.0

208952.00 Byte

Microsoft Corporation

5.2.2801

455168.00 Byte

Microsoft Corporation

6.1.7264.0 (win7_rtm

44544.00 Byte

Microsoft Corporation

6.1.7600.16385 (win7

69632.00 Byte

Microsoft Corporation

Unknown version

unknown Byte

unknown

Microsoft Corporation

4.0.2.7523

188480.00 Byte

Microsoft Corporation

5.1.2600.2764

169984.00 Byte

Microsoft Corporation

6.1.7600.16385 (win7

2616320.00 Byte

Microsoft Corporation

8.00.6001.18702

638816.00 Byte

Microsoft Corporation

7.5.7600.20712

15360.00 Byte

unknown

Microsoft Corporation

6.1.7601.17725 (win7

22528.00 Byte

Microsoft Corporation

7.00.9466

322120.00 Byte

Microsoft Corporation

6.00.2900.5512

60416.00 Byte

Microsoft Corporation

7.01.00.3055

53248.00 Byte

unknown

Комментарии:

Пока нет комментариев! Добавьте комментарии первым.

Другой процесс:

WINDOWS

Introduction

In the world of Microsoft Windows, configuration and management of the operating system heavily relies on the Windows Registry. Among the various tools available to interact with the Registry, “reg.exe”, the Registry Console Tool, stands out due to its powerful command-line capabilities. This article will take you through the journey of reg.exe, explaining its usage, functionality, and practical applications in system administration.

What is reg.exe?

reg.exe is a binary Portable Executable (PE) file located in the %windir%\system32\ directory. This command-line utility allows users to manage the Windows Registry from the command prompt. With reg.exe, users can perform a variety of operations, including adding, deleting, and modifying keys and values within the Registry.

Key Features of reg.exe

-

Command-Line Interface: Unlike graphical tools like

regedit.exe, reg.exe provides a command-line interface for users who prefer scripting or remote management. -

Scripting Capabilities: Ideal for automation scripts, reg.exe can be integrated into batch files (.bat) or PowerShell scripts for efficient management.

-

Fine Control: Enables granular management of Registry entries, making it useful for system administrators.

Understanding the Windows Registry

Before diving deeper into reg.exe, it’s imperative to understand what the Windows Registry is:

-

Definition: The Windows Registry is a hierarchical database that stores low-level settings for the operating system and for applications that opt to use the Registry.

-

Structure: The Registry consists of keys (analogous to folders) and values (analogous to files) that can hold data.

Main Hives of the Registry

The Registry is organized into several main hives:

-

HKEY_LOCAL_MACHINE (HKLM): Contains configuration information for the local machine.

-

HKEY_CURRENT_USER (HKCU): Stores settings and preferences for the user currently logged into the computer.

-

HKEY_CLASSES_ROOT (HKCR): Contains information about registered applications and file associations.

-

HKEY_USERS (HKU): Provides information about all user profiles on the machine.

-

HKEY_CURRENT_CONFIG (HKCC): Contains information about the current hardware profile.

Using reg.exe

Common Commands

The syntax for using reg.exe is as follows:

reg [operation] [rootkey\][subkey] [/v ValueName | /ve | /s | /se Separator | /f Data [/k] [/d] [/t Type]] [/z DataSize] [/y] [/reg:64 | /reg:32]

Where operation can be one of the following:

-

add: Adds a new key or entry. -

delete: Deletes a key or entry. -

query: Queries the Registry for specific keys or values. -

copy: Copies keys and entries. -

save: Saves a branch of the Registry to a file.

Examples of Common Operations

-

Querying a Registry Key

To query a specific key, you can use the following command:

reg query HKLM\Software\Microsoft\Windows\CurrentVersion

This will display the values in the CurrentVersion key.

-

Adding a New Registry Key

To add a new key, use:

reg add HKCU\Software\MyApplication /v MyValue /t REG_SZ /d "Hello World"

This command creates a new string value named MyValue under HKCU\Software\MyApplication with the data “Hello World”.

-

Deleting a Registry Key

To delete a specific value from a key:

reg delete HKCU\Software\MyApplication /v MyValue

This command will remove the MyValue entry from the specified key.

-

Exporting and Importing Registry Keys

To export a Registry key to a .reg file:

reg export HKLM\Software\MyApplication C:\backup.reg

To import the key from a .reg file:

Important Considerations

-

Permissions: Modifying the Registry can require administrative privileges. Ensure you have the necessary permissions.

-

Backup: Always back up the Registry before making changes; using the

exportcommand is a safe way to do this.

Conclusion

The reg.exe utility is an invaluable tool for Windows system administrators and power users who need to manage system settings efficiently and effectively. By understanding its commands and capabilities, users can perform a myriad of operations directly related to the Windows Registry, aiding in automation, troubleshooting, and system configuration. Always remember to operate with caution when modifying registry settings to avoid unintentionally disrupting system functionality.

By leveraging reg.exe alongside best practices in system management, users can ensure a smoother, more streamlined experience while navigating through the complexities of the Windows operating system. Whether you’re a novice or a seasoned administrator, mastering reg.exe is an essential step in your Windows journey.

Suggested Articles

WINDOWS

WINDOWS

WINDOWS

WINDOWS

WINDOWS

WINDOWS