Добавлен в вирусную базу Dr.Web:

2019-10-21

Описание добавлено:

2019-10-23

Техническая информация

Для обеспечения автозапуска и распространения

Модифицирует следующие ключи реестра

- [<HKLM>\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run] ‘Realtek HD Audio’ = ‘%PROGRAMDATA%\RealtekHD\taskhostw.exe’

- [<HKLM>\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] ‘Realtek HD Audio’ = ‘%PROGRAMDATA%\RealtekHD\taskhostw.exe’

Создает следующие сервисы

- [<HKLM>\System\CurrentControlSet\Services\RManService] ‘Start’ = ‘00000002’

- [<HKLM>\System\CurrentControlSet\Services\RManService] ‘ImagePath’ = ‘%PROGRAMDATA%\Windows\rutserv.exe’

Вредоносные функции

Для затруднения выявления своего присутствия в системе

блокирует отображение:

- скрытых файлов

блокирует:

- Средство контроля пользовательских учетных записей (UAC)

изменяет следующие системные настройки:

- [<HKCU>\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer] ‘DisallowRun’ = ‘00000001’

добавляет исключения антивируса с помощью следующих ключей реестра::

- [<HKLM>\SOFTWARE\Policies\Microsoft\Windows Defender\Exclusions\Paths] ‘%PROGRAMDATA%’ = ‘System’

- [<HKLM>\SOFTWARE\Wow6432Node\Policies\Microsoft\Windows Defender\Exclusions\Paths] ‘%PROGRAMDATA%’ = ‘System’

- [<HKLM>\SOFTWARE\Policies\Microsoft\Windows Defender\Exclusions\Paths] ‘<SYSTEM32>’ = ‘SystemHD’

- [<HKLM>\SOFTWARE\Wow6432Node\Policies\Microsoft\Windows Defender\Exclusions\Paths] ‘<SYSTEM32>’ = ‘SystemHD’

Запускает на исполнение

- ‘%WINDIR%\syswow64\taskkill.exe’ /f /im Rar.exe

- ‘%WINDIR%\syswow64\netsh.exe’ advfirewall firewall add rule name=»allow RDP» dir=in protocol=TCP localport=3389 action=allow

Ищет ветки реестра, отвечающие за хранение паролей сторонними программами

- [<HKCU>\Software\Microsoft\Windows Mail]

Изменения в файловой системе

Создает следующие файлы

- %PROGRAMDATA%\microsoft\check\check.txt

- C:\rdp\rar.exe

- C:\rdp\run.vbs

- C:\rdp\db.rar

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\desktop.ini

- <LS_APPDATA>\microsoft\windows\history\low\desktop.ini

- <LS_APPDATA>\microsoft\windows\history\low\history.ie5\desktop.ini

- %PROGRAMDATA%\microsoft\intel\r8.exe

- C:\rdp\pause.bat

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\index.dat

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\8outj2m4\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\bx9jw7dq\desktop.ini

- %APPDATA%\microsoft\windows\cookies\low\index.dat

- <LS_APPDATA>\microsoft\windows\history\low\history.ie5\index.dat

- %PROGRAMDATA%\microsoft\temp\log.txt

- nul

- C:\rdp\bat.bat

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\42pgefij\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\ggqcc0h3\desktop.ini

- %TEMP%\aut575f.tmp

- %PROGRAMDATA%\realtekhd\taskhostw.exe

- %TEMP%\aut4a5e.tmp

- %PROGRAMDATA%\microsoft\temp\clean.bat

- %TEMP%\aut2c43.tmp

- %PROGRAMDATA%\microsoft\temp\h.bat

- %TEMP%\aut2c73.tmp

- %PROGRAMDATA%\microsoft\temp\temp.bat

- %TEMP%\aut2cb2.tmp

- %PROGRAMDATA%\microsoft\temp\5.xml

- %TEMP%\aut328f.tmp

- %TEMP%\aut2c13.tmp

- %PROGRAMDATA%\install\taskhosts.exe

- %PROGRAMDATA%\windows\rfusclient.exe

- %PROGRAMDATA%\windows\rutserv.exe

- %PROGRAMDATA%\windows\winit.exe

- %PROGRAMDATA%\windows\vp8decoder.dll

- %PROGRAMDATA%\windows\vp8encoder.dll

- %PROGRAMDATA%\windows\reg1.reg

- %PROGRAMDATA%\windows\reg2.reg

- %PROGRAMDATA%\windows\install.vbs

- %PROGRAMDATA%\windows\install.bat

- C:\rdp\rdpwinst.exe

- C:\rdp\install.vbs

Присваивает атрибут ‘скрытый’ для следующих файлов

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\desktop.ini

- %PROGRAMDATA%\microsoft\intel\r8.exe

- <LS_APPDATA>\microsoft\windows\history\low\desktop.ini

- %PROGRAMDATA%\windows\winit.exe

- %PROGRAMDATA%\windows\vp8encoder.dll

- %PROGRAMDATA%\windows\vp8decoder.dll

- %PROGRAMDATA%\windows\rutserv.exe

- %PROGRAMDATA%\windows\rfusclient.exe

- %PROGRAMDATA%\windows\reg2.reg

- %PROGRAMDATA%\windows\reg1.reg

- %PROGRAMDATA%\windows\install.vbs

- %PROGRAMDATA%\windows\install.bat

- <LS_APPDATA>\microsoft\windows\history\low\history.ie5\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\bx9jw7dq\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\8outj2m4\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\ggqcc0h3\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\42pgefij\desktop.ini

- <LS_APPDATA>\microsoft\windows\<INETFILES>\low\content.ie5\desktop.ini

- %PROGRAMDATA%\realtekhd\taskhostw.exe

- %PROGRAMDATA%\microsoft\check\check.txt

Удаляет следующие файлы

- %TEMP%\aut2c13.tmp

- %TEMP%\aut2c43.tmp

- %TEMP%\aut2c73.tmp

- %TEMP%\aut2cb2.tmp

- %TEMP%\aut328f.tmp

- %TEMP%\aut4a5e.tmp

- %TEMP%\aut575f.tmp

- C:\rdp\run.vbs

- %PROGRAMDATA%\windows\winit.exe

- C:\rdp\rdpwinst.exe

- C:\rdp\db.rar

- C:\rdp\rar.exe

- C:\rdp\install.vbs

Подменяет следующие файлы

- %PROGRAMDATA%\ntuser.pol

- %HOMEPATH%\ntuser.pol

Сетевая активность

UDP

- DNS ASK ip###ger.org

- DNS ASK rm#####ver.tektonit.ru

- DNS ASK ip##pi.com

- DNS ASK ta###ostw.com

- DNS ASK fr######.freehost.com.ua

Другое

Ищет следующие окна

- ClassName: ‘EDIT’ WindowName: »

- ClassName: ‘RegEdit_RegEdit’ WindowName: »

- ClassName: » WindowName: »

Создает и запускает на исполнение

- ‘%PROGRAMDATA%\install\taskhosts.exe’ -pnaxui

- ‘%PROGRAMDATA%\microsoft\intel\r8.exe’

- ‘%WINDIR%\syswow64\wscript.exe’ «%PROGRAMDATA%\Windows\install.vbs»

- ‘%PROGRAMDATA%\windows\winit.exe’

- ‘C:\rdp\rar.exe’ e -p555 db.rar

- ‘%PROGRAMDATA%\realtekhd\taskhostw.exe’

- ‘%PROGRAMDATA%\windows\rutserv.exe’ /firewall

- ‘%PROGRAMDATA%\windows\rutserv.exe’ /silentinstall

- ‘%WINDIR%\syswow64\wscript.exe’ «C:\rdp\install.vbs»

- ‘%PROGRAMDATA%\windows\rutserv.exe’ /start

- ‘%PROGRAMDATA%\windows\rutserv.exe’

- ‘%PROGRAMDATA%\windows\rfusclient.exe’

- ‘%PROGRAMDATA%\windows\rfusclient.exe’ /tray

- ‘%WINDIR%\syswow64\wscript.exe’ «C:\rdp\run.vbs»

- ‘%WINDIR%\syswow64\cmd.exe’ /c «»%PROGRAMDATA%\Windows\install.bat» «‘ (со скрытым окном)

- ‘<SYSTEM32>\cmd.exe’ /c ipconfig /flushdns’ (со скрытым окном)

- ‘<SYSTEM32>\cmd.exe’ /c gpupdate /force’ (со скрытым окном)

- ‘%WINDIR%\syswow64\cmd.exe’ /c «»C:\rdp\pause.bat» «‘ (со скрытым окном)

- ‘%WINDIR%\syswow64\cmd.exe’ /c sc delete swprv’ (со скрытым окном)

- ‘%WINDIR%\syswow64\cmd.exe’ /c «»C:\rdp\bat.bat» «‘ (со скрытым окном)

Запускает на исполнение

- ‘%WINDIR%\syswow64\cmd.exe’ /c «»%PROGRAMDATA%\Windows\install.bat» «

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Администраторы» «John» /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Administratorzy» «John» /add

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Administratorzy» «John» /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Administrators» John /add

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Administrators» John /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Administradores» John /add

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Administradores» John /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Пользователи удаленного рабочего стола» John /add

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Пользователи удаленного рабочего стола» John /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Пользователи удаленного управления» John /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Remote Desktop Users» John /add

- ‘%WINDIR%\syswow64\attrib.exe’ +s +h «C:\rdp»

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Remote Desktop Users» John /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Usuarios de escritorio remoto» John /add

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Usuarios de escritorio remoto» John /add

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Uzytkownicy pulpitu zdalnego» John /add

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Uzytkownicy pulpitu zdalnego» John /add

- ‘%WINDIR%\syswow64\reg.exe’ add «HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList» /v «john» /t REG_DWORD /d 0 /f

- ‘%WINDIR%\syswow64\net.exe’ accounts /maxpwage:unlimited

- ‘%WINDIR%\syswow64\net1.exe’ accounts /maxpwage:unlimited

- ‘%WINDIR%\syswow64\attrib.exe’ +s +h «%ProgramFiles%\RDP Wrapper\*.*»

- ‘%WINDIR%\syswow64\attrib.exe’ +s +h «%ProgramFiles%\RDP Wrapper»

- ‘%WINDIR%\syswow64\net.exe’ localgroup «Администраторы» «John» /add

- ‘%WINDIR%\syswow64\net1.exe’ localgroup «Пользователи удаленного управления» John /add

- ‘%WINDIR%\syswow64\net1.exe’ user «john» «12345» /add

- ‘<SYSTEM32>\cmd.exe’ /c ipconfig /flushdns

- ‘%WINDIR%\syswow64\regedit.exe’ /s «reg1.reg»

- ‘%WINDIR%\syswow64\regedit.exe’ /s «reg2.reg»

- ‘%WINDIR%\syswow64\timeout.exe’ 2

- ‘%WINDIR%\syswow64\cmd.exe’ /c sc delete swprv

- ‘%WINDIR%\syswow64\sc.exe’ delete swprv

- ‘%WINDIR%\syswow64\rundll32.exe’ «%WINDIR%\syswow64\WININET.dll»,DispatchAPICall 1

- ‘%WINDIR%\syswow64\cmd.exe’ /c «»C:\rdp\pause.bat» «

- ‘%WINDIR%\syswow64\timeout.exe’ 3

- ‘%WINDIR%\syswow64\chcp.com’ 1251

- ‘%WINDIR%\syswow64\attrib.exe’ +H +S %PROGRAMDATA%\Windows\*.*

- ‘<SYSTEM32>\cmd.exe’ /c gpupdate /force

- ‘<SYSTEM32>\gpscript.exe’ /RefreshSystemParam

- ‘%WINDIR%\syswow64\attrib.exe’ +H +S %PROGRAMDATA%\Windows

- ‘%WINDIR%\syswow64\sc.exe’ failure RManService reset= 0 actions= restart/1000/restart/1000/restart/1000

- ‘<SYSTEM32>\gpupdate.exe’ /force

- ‘<SYSTEM32>\ipconfig.exe’ /flushdns

- ‘<SYSTEM32>\rundll32.exe’ «<SYSTEM32>\WININET.dll»,DispatchAPICall 1

- ‘%WINDIR%\syswow64\sc.exe’ config RManService obj= LocalSystem type= interact type= own

- ‘%WINDIR%\syswow64\sc.exe’ config RManService DisplayName= «Microsoft Framework»

- ‘%WINDIR%\syswow64\cmd.exe’ /c «»C:\rdp\bat.bat» «

- ‘%WINDIR%\syswow64\reg.exe’ add «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server» /v «fDenyTSConnections» /t REG_DWORD /d 0 /f

- ‘%WINDIR%\syswow64\reg.exe’ add «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server» /v «fAllowToGetHelp» /t REG_DWORD /d 1 /f

- ‘%WINDIR%\syswow64\net.exe’ user «john» «12345» /add

- ‘<SYSTEM32>\raserver.exe’ /offerraupdate

Читатели спрашивают: «Зачем нужен реестр, надо ли его чистить, как создать резервную копию и восстановить ОС до рабочего состояния?»

Почему возникают ошибки в реестре

Содержание

- Почему возникают ошибки в реестре

- Автоматически ОС больше не сохраняет

- Точки восстановления

- Копирование в редакторе реестра

- Первый:

- Второй:

- Как делать копии разделов реестра Windows в командной строке

- Сторонний софт — не лучший, но порой единственный выход

- RegBak

- ERUNTgui

- Подготовка к восстановлению реестра

- Три подхода к восстановлению реестра

- Первый подход — через системную утилиту

- Второй подход — из файлового менеджера

- Третий подход — слияние данных

Является базой данных параметров, в том числе системных и программных. Изменения, в том числе и нежелательные, вносятся в базу следующими событиями в ОС:

- установкой ПО;

- применением софта для тонкой настройки;

- программным обеспечением для чистки и оптимизации, которое не рекомендую использовать без крайней необходимости.

Последствия — вплоть до полной потери системой работоспособности.

Рекомендую сохранять состояние реестра перед каждым внесением изменений в ОС. Речь об установке софта, в особенности нового и незнакомого пользователю, игр и тонких настройках.

Несколько минут затраченного времени и полезная привычка сохранять «снимок» работоспособного состояния параметров сэкономит время и силы. С немалой вероятностью позволит обойтись без полной переустановки ОС.

Рекомендации наиболее актуальны для пользователей, которые часто ставят новый софт.

Систематическое создание копий реестра в процессе считаю нужной составляющей работы с ПК — необходимым рутинным действием. Но возвращаться к ранее сохраненному состоянию без необходимости не рекомендую. Единственная весомая причина для внесения изменений в реестр — неработоспособность ОС или сбои.

«Десятка» — постоянно обновляемая система нового поколения. Не нуждается в постоянном ручном обслуживании сверх необходимого. Поскольку с момента создания копии в базу параметров вносились изменения, результат возврата к старым может быть непредсказуемым.

Автоматически ОС больше не сохраняет

Ранее система создавала резервные копии автоматически. Начиная с версии 1803 — прекратила. Подход в интернете критикуют, но он скорее разумен, поскольку копия входит в точку восстановления. Необходимости в дублировании действия нет.

Позволяет сэкономить место на диске. Предотвращает ситуацию, при которой не хватает места для обновлений ОС.

Точки восстановления

Создаются в ОС автоматически или вручную. Точка восстановления содержит также и резервную копию системного реестра. При необходимости запускается в работоспособной или частично сохраняющей работоспособность ОС. Возможно использование в ситуациях, когда система отказывается запускаться. Для этого применяется среда восстановления.

Копирование в редакторе реестра

Откройте редактор реестра. Для этого нажмите одновременно клавиши Win и R, затем введите:

regedit

Доступ к необходимой опции — через строку меню или контекстное меню. Располагается в верхней части окна редактора реестра.

Рассматриваю два способа экспорта базы данных. В обоих случаях выполняется в два шага.

Первый:

- Откройте пункт текстового меню «Файл».

- В нем — подпункт экспорта данных.

Второй:

- Кликните правой кнопкой мыши по надписи «Компьютер». Откроется контекстное меню.

- Нужный пункт в нем — «Экспортировать».

Результатом рассмотренных действий станет файл. Его расширение — «.reg»

Кликните по нему для того, чтобы вернуть реестр в состояние, актуальное на момент создания резервной копии. Помните, что действие имеет смысл в том случае, если состояние ОС на момент создания копии рассматривается пользователем как приемлемое.

Методу свойственны определенные недостатки. В их числе:

- невозможность применить, если ОС неработоспособна;

- параметры вернутся в состояние на момент формирования копии, но те, которые появились позже останутся неизменными;

- в случае, когда определенные ветви реестра используются, не исключены ошибки переноса значений в реестр.

Отсюда следует необходимость скопировать вручную главные файлы, содержащие данные системного реестра. Периодически сохраняйте на флешке, внешнем HDD или SSD файлы:

- DEFAULT;

- SAM;

- SECURITY;

- SOFTWARE;

- SYSTEM.

Чтобы получить к ним доступ, перейдите в файловом менеджере в каталог:

Windows\System32\Config

Для восстановления реестра до состояния на момент копирования файлов замените сохраненными актуальные версии указанных выше файлов.

Как делать копии разделов реестра Windows в командной строке

Откройте командную строку с повышенными привилегиями. Нажмите клавиши Win + X одновременно, чтобы запустить меню опытного пользователя Windows. Выберите из списка пункт «Командная строка» (администратор).

В Windows предусмотрена программа reg.exe, которая позволяет управлять реестром операционной системы из командной строки (Command Prompt). Используем ее для создания копий разделов реестра. Общий синтаксис команды:

reg export [ключ реестра] [имя файла]

Перед сохранением копии раздела реестра рекомендуем создать на диске папку, где будут храниться файлы такого рода. В данном случае: каталог RegBackup в корне диска C:. Вы также можете использовать уже существующую на диске вашего компьютера папку. Рассмотрим на конкретном примере. Экспортируем «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management» в файл reg1.reg. Введите команду:

reg export «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management» C:\RegBackup\reg1.reg

Обратите внимание, что ключ заключен в кавычки. Это необходимо, потому что в имени ключа используется проблел.

Итогом выполнения команды станет создание файла reg1.reg, который может быть использован для восстановления работоспособного состояния ключа реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management. Созданный файл находится в папке C:\RegBackup. Чтобы восстановить состояние раздела на момент создания копии, дважды кликните мышью по файлу reg1.reg и нажмите кнопку «Да» в новом окне, которое предложит внести изменения в реестр Windows.

В каждом случае заменяйте [ключ реестра] на тот, копию которого вам необходимо сохранить. А имя файла на то, как должен называться итоговый файл, который будет хранить данные для восстановления выбранного ключа. Рекомендуем перед внесением изменений в реестр Windows создавать копии тех разделов, которые будут затронуты правками. Если что-то пойдет не так, вы легко сможете вернуть раздел в исходное состояние.

Сторонний софт — не лучший, но порой единственный выход

При малейшей возможности предпочитаю использовать для настройки и обслуживания ОС ее встроенные инструменты. Тем не менее, понимаю, не всегда реально. Сторонние программы зачастую решают задачу заметно быстрее и элегантнее.

Побочный эффект — пользователь рискует. Вопрос доверия разработчику софта. И решение здесь каждый принимает для себя сам. Подсказываю хорошо зарекомендовавшие себя инструменты. Не означает, что они помогут в каждой ситуации.

RegBak

Инструмент с простейшим интерфейсом. Сводит сложную задачу к одному действию. Удобен в случае, когда нужно приучить неподготовленного пользователя периодически создавать копии реестра.

Последовательность действий:

- Нажал «New Backup».

- Определил, в какой каталог сохранить копию.

- Добавил описание.

- Щелкнул «Start».

ERUNTgui

На веб-сайте разработчика предлагаются две версии. Первая — установочный файл. Вторая — Portable, установка не требуется. Только для быстрого сохранения копии реестра. Опция оптимизации предусмотрена, применять не советую.

Для создания и сохранения файла параметров реестра щелкнул по «Backup the Registry». Процесс автоматизирован. Единственное, что доступно пользователю — поменять каталог, в который сохраняются файлы. Когда понадобилось указать другую папку для сохраняемых файлов, перешел в настройки утилиты — экранная кнопка Options в нижней части окна.

Подготовка к восстановлению реестра

Перед тем, как внести изменения в реестр путем возврата ранее сохраненных параметров, необходимо подготовить систему. Возможен сбой, причина которого — работающие процессы. Поэтому нужно выгрузить максимум софта.

Нажмите одновременно Alt, Ctrl и Del. Стартует Диспетчер задач, где надо завершить все процессы, в работе которых нет необходимости.

Рекомендую также создать точку восстановления ОС на случай, если процесс возврата к сохраненным параметрам завершится сбоем.

Три подхода к восстановлению реестра

Первый подход — через системную утилиту

- Вернитесь в Редактор реестра.

- Щелкните по подпункту «Импорт» пункта «Файл». Он первый в текстовой строке меню, которая располагается в верхней части окна утилиты.

- В открывшемся окне укажите путь к файлу, в который ранее были экспортированы параметры. Щелкните по значку файла.

Второй подход — из файлового менеджера

- В Проводнике или другом файловом менеджере дважды щелкните на сохраненном файле с расширением «.reg»

- Операционная система предупредит о том, что дальнейшие действия могут привести к неработоспособности компонентов. Обратите внимание на рекомендацию не добавлять в реестр данные, которые получены из источника, который не заслуживает доверия. Проще — применяйте только те копии реестра, которые сохранили сами на своем ПК в момент, когда ОС работала полностью корректно. Не используйте загруженные из интернета файлы.

- Для подтверждения внесения изменений нажмите «Да». При малейшем сомнении — «Нет».

- По завершении ПК нужно перезагрузить.

Третий подход — слияние данных

Откройте контекстное меню сохраненного файла правым щелчком мыши по нему. Необходимый пункт — «Слияние». ПК необходима перезагрузка.

«Блогом системного администратора» рассмотрена клавиатура для опытных ИТ-шников, которые не тратят время на пустяки. Подсказал, что делать, когда обновление «десятки» не установилось.

Нужны ли отдельные копии реестра или точек восстановления достаточно, как считаете?

5

2

голоса

Рейтинг статьи

В этой статье показаны действия, с помощью которых можно выполнить запуск редактора реестра, создать и применить reg-файл в операционной системе Windows 10 и 8.1.

Содержание

- Как открыть редактор реестра

- Создание reg-файла с помощью текстового редактора в Windows 10

- Создание reg-файла в Windows 8.1

- Применение reg-файла

Как открыть редактор реестра

Открыть редактор реестра очень просто, выбирайте любой из способов.

Открытие реестра через окно «Выполнить»

Нажмите сочетание клавиш Win + R

В открывшемся окне Выполнить введите команду regedit и нажмите кнопку ОК.

Если вы работаете под учетной записью администратора, то при отключенном UAC (контроле учетных записей) программа запустится с правами администратора.

В реестр через горячие клавиши

Нажмите сочетание клавиш Win + S

В боковой панели, в строке поиска введите regedit и в результатах поисковой выдачи, щелкните правой кнопкой мыши на regedit.exe и в появившемся контекстном меню выберите пункт Запуск от имени администратора.

Другой вариант: нажмите сочетание клавиш Win + X и появившемся контекстном меню выберите пункт Командная строка (администратор)

В окне Администратор: Командная строка введите команду regedit и нажмите клавишу Enter ↵.

Открытие редактора реестра через Проводник

Откройте в Проводнике папку C:\\Windows.

Щелкните правой кнопкой мыши по файлу regedit.exe и в появившемся контекстном меню выберите пункт Запуск от имени администратора.

Создание reg-файла с помощью текстового редактора в Windows 10

Первое что нужно сделать, это включить отображение расширений для файлов, по умолчанию операционная система Windows не отображает расширения файлов. Для этого откройте Панель управления, установите в выпадающем списке Просмотр: Мелкие значки и выберите пункт Параметры проводника.

В окне Параметры папок, которое будет открыто, перейдите ко вкладке Вид и уберите флажок с пункта «Скрывать расширения для зарегистрированных типов файлов», затем нажмите кнопку OK.

Теперь можно приступать непосредственно к созданию reg-файла. Для этого щелкните ПКМ в любой свободной части рабочего стола и в появившемся контекстном меню выберите действие Создать → Текстовый документ.

Откройте только что созданный документ (по умолчанию будет открыт в программе Блокнот), скопируйте и вставьте необходимый вам код в окно программы.

В меню Файл выберите «Сохранить как…» (CTRL+Shift+S). В выпадающем списке «Тип файла» обязательно установите «Все файлы», укажите место сохранения, а также в имени файла укажите расширение .reg. Нажмите кнопку Сохранить.

После того как файл будет сохранен вы можете добавить его содержимое в реестр. Дважды щелкните по нему ЛКМ и подтвердите ваше намерение внести изменения в реестр нажав на кнопку «Да».

Создание reg-файла в Windows 8.1

Включить отображение расширений для файлов в операционной системе Windows 8.1 можно также через Панель управления. В раскрывающемся списке Просмотр: установите Мелкие значки и перейдите к пункту Параметры папок.

В открывшемся окне Параметры папок перейдите на вкладку Вид и уберите флажок возле пункта Скрывать расширения для зарегистрированных типов файлов и нажмите кнопку OK.

Для того чтобы создать reg-файл, щелкните правой кнопкой мыши на рабочем столе и в появившемся контекстном меню выберите Создать ► Текстовый документ.

Откройте созданный текстовый документ (по умолчанию текстовые документы открываются в программе Блокнот), скопируйте необходимый вам код в окно программы.

Сохраните текстовый документ нажав сочетание клавиш Ctrl + S, закройте окно.

Далее переименуйте текстовый документ, измените при этом расширение файла вместо .txt укажите .reg, например Demo.reg.

При этом система предупредит вас о том что файл может оказаться недоступным, нажмите кнопку Да.

Файл реестра (reg-файл) создан

Применение reg-файла

Для внесения изменений в реестр можно использовать несколько способов.

Щелкните два раза левой кнопкой мыши по reg-файлу.

В открывшемся окне нажмите кнопку Да.

В следующем окне нажмите кнопку ОК.

Другой вариант такой: щелкните правой кнопкой мыши на reg-файле и в появившемся контекстном меню выберите пункт Слияние.

В открывшемся окне нажмите кнопку Да.

В следующем окне нажмите кнопку ОК.

В третьем способе придётся использовать команду.

Нажмите сочетание клавиш Win + R и в открывшемся окне Выполнить введите команду такого вида:

regedit /s Путь_к_файлу\\Имя_файла.reg

Нажмите кнопку ОК.

Например:

regedit /s D:\\Demo.reg

Для применения многих reg-файлов необходимо, чтобы вы работали под учетной записью администратора и Контроль Учетных Записей (UAC) был отключен.

Ну и 4 вариант: нажмите сочетание клавиш Win + X и появившемся контекстном меню выберите пункт Командная строка (администратор):

В открывшемся окне введите команду такого вида:

regedit /s Путь_к_файлу\\имя_файла.reg

Нажмите клавишу Enter ↵.

Например:

regedit /s D:\\Demo.reg

Если в реестре уже присутствует параметр добавляемый reg-файлом, то при применении reg-файла, имеющиеся значения параметров будут заменены на новые.

Applies ToWindows 7 Enterprise Windows 7 Professional Windows 7 Home Basic Windows 7 Home Premium Windows 7 Starter Windows 7 Ultimate Windows Server 2008 R2 Enterprise Windows Server 2008 R2 Datacenter Windows Server 2008 R2 for Itanium-Based Systems Windows Server 2008 R2 Foundation Windows Server 2008 R2 Standard Microsoft Windows XP Home Edition Microsoft Windows XP Professional Microsoft Windows XP Professional x64 Edition Microsoft Windows XP Tablet PC Edition Windows Server 2008 Datacenter Windows Server 2008 Enterprise Windows Server 2008 for Itanium-Based Systems Windows Server 2008 Foundation Windows Vista Business Windows Vista Enterprise Windows Vista Home Basic Windows Vista Home Premium Windows Vista Starter Windows Vista Ultimate Windows Server 2008 Datacenter without Hyper-V Windows Server 2008 Enterprise without Hyper-V Windows Server 2008 R2 Service Pack 1 Windows Server 2008 Service Pack 2 Windows Server 2008 Standard without Hyper-V Windows Vista Business 64-bit Edition Windows Vista Enterprise 64-bit Edition Windows Vista Home Basic 64-bit Edition Windows Vista Home Premium 64-bit Edition Windows Vista Service Pack 2 Windows Vista Ultimate 64-bit Edition Windows 7 Service Pack 1

Примечания.

-

Эта статья предназначена для опытных пользователей, администраторов и ИТ-специалистов.

-

Импорт файлов записей регистрации (.reg) является функцией Regedit.exe и не поддерживается Regedt32.exe. Вы можете использовать Regedit.exe, чтобы внести некоторые изменения в реестр на компьютере с Windows NT 4.0 или Windows 2000, но для некоторых изменений требуется Regedt32.exe. Например, нельзя добавлять или изменять REG_EXPAND_SZ или REG_MULTI_SZ значения с помощью Regedit.exe на компьютере под управлением Windows NT 4.0 или Windows 2000. Regedt32.exe является основным Редактор реестра для Windows NT 4.0 и Windows 2000. Если необходимо использовать Regedt32.exe, нельзя использовать файлы записей регистрации (.reg) для изменения реестра. Чтобы узнать больше о различиях между Regedit.exe и Regedt32.exe, щелкните следующий номер статьи, чтобы просмотреть статью в базе знаний Майкрософт:

141377 Различия между Regedit.exe и Regedt32.exe

В ЭТОЙ ЗАДАЧЕ

-

АННОТАЦИЯ

-

Синтаксис . Reg Files

-

Добавление подразделов реестра или добавление и изменение значений реестра

-

Удаление подразделов и значений реестра

-

Переименование подразделов и значений реестра

-

Распространение изменений реестра

-

Аннотация

Внимание! В этом разделе метод или задача содержит шаги по изменению реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует точно выполнять приведенные инструкции. В качестве дополнительной защитной меры перед изменением реестра необходимо создать его резервную копию. Это позволит восстановить реестр в случае возникновения проблем. Дополнительные сведения о создании резервной копии и восстановлении реестра см. в следующей статье базы знаний Майкрософт:

322756 Резервное копирование и восстановление реестра в Windows

В этой пошаговой статье описывается добавление, изменение или удаление подразделов и значений реестра с помощью файла регистрационных записей (.reg). Regedit.exe использует файлы .reg для импорта и экспорта подразделов и значений реестра. Эти .reg файлы можно использовать для удаленного распространения изменений реестра на несколько компьютеров под управлением Windows. При запуске файла .reg содержимое файла объединяется с локальным реестром. Поэтому необходимо с осторожностью распространять .reg файлы.

вернуться к началу

Синтаксис . Reg Files

.reg файл имеет следующий синтаксис:

Пустая строкаRegistryEditorVersion

[RegistryPath1]

«DataItemName1«=»DataType1:DataValue1«DataItemName2«=»DataType2:DataValue2«Пустая строка

[RegistryPath2]

«DataItemName3«=»DataType3:DataValue3«

where:

RegistryEditorVersion — «Реестр Windows Редактор версии 5.00» для Windows 2000, Windows XP и Windows Server 2003 или «REGEDIT4» для Windows 98 и Windows NT 4.0. Заголовок «REGEDIT4» также работает на компьютерах под управлением Windows 2000, Windows XP и Windows Server 2003.

Пустая строка — это пустая строка. Это определяет начало нового пути к реестру. Каждый раздел или подраздел является новым путем к реестру. Если в файле .reg несколько ключей, пустые строки помогут вам изучить содержимое и устранить неполадки.

RegistryPathx — это путь к подразделу, который содержит первое импортируемое значение. Заключите путь в квадратные скобки и разделите каждый уровень иерархии обратной косой чертой. Пример:

[HKEY_LOCAL_ MACHINE\SOFTWARE\Policies\Microsoft\Windows\System]

Файл .reg может содержать несколько путей к реестру. Если нижнюю часть иерархии в инструкции path не существует в реестре, создается новый подраздел. Содержимое файлов реестра отправляется в реестр в порядке их ввода. Поэтому, если вы хотите создать новый подраздел с другим подразделом под ним, необходимо ввести строки в правильном порядке.

DataItemNamex — это имя элемента данных, который требуется импортировать. Если элемент данных в файле не существует в реестре, файл .reg добавляет его (со значением элемента данных). Если элемент данных существует, значение в файле .reg перезаписывает существующее значение. В кавычки заключено имя элемента данных. Знак равенства (=) сразу после имени элемента данных.

DataTypex — это тип данных для значения реестра и сразу после знака равенства. Для всех типов данных, кроме REG_SZ (строковое значение), двоеточие сразу после типа данных. Если тип данных REG_SZ , не включайте значение типа данных или двоеточие. В этом случае Regedit.exe предполагает REG_SZ для типа данных. В следующей таблице перечислены типичные типы данных реестра:

|

Тип данных |

DataType в .reg |

|---|---|

|

REG_BINARY |

Шестнадцатеричное |

|

REG_DWORD |

Dword |

|

REG_EXPAND_SZ |

hexadecimal(2) |

|

REG_MULTI_SZ |

hexadecimal(7) |

Дополнительные сведения о типах данных реестра см. в следующем номере статьи, чтобы просмотреть статью в базе знаний Майкрософт:

256986 ОписаниеdataValuex реестра Microsoft Windows сразу после двоеточия (или знака равенства с REG_SZ) и должно иметь соответствующий формат (например, строковый или шестнадцатеричный).

Используйте шестнадцатеричный формат для элементов двоичных данных.

Примечание. Для одного пути реестра можно ввести несколько строк элементов данных.

Обратите внимание, что файл реестра должен содержать пустую строку в нижней части файла.

вернуться к началу

Добавление подразделов реестра или добавление и изменение значений реестра

Чтобы добавить подраздел реестра или добавить или изменить значение реестра, внесите соответствующие изменения в реестр, а затем экспортируйте соответствующий подраздел или подраздел. Экспортированные подразделы реестра автоматически сохраняются как .reg файлы. Чтобы внести изменения в реестр и экспортировать изменения в файл .reg, выполните следующие действия.

-

Выберите в меню Пуск элемент Выполнить, введите в поле Открыть команду regedit и нажмите кнопку ОК.

-

Найдите и щелкните подраздел, содержащий элемент реестра или элементы, которые требуется изменить.

-

Щелкните Файл, а затем — Экспорт.

Этот шаг выполняет резервное копирование подраздела перед внесением изменений. Вы можете импортировать этот файл обратно в реестр позже, если изменения вызывают проблему.

-

В поле Имя файла введите имя файла, используемое для сохранения файла .reg с исходными элементами реестра, а затем нажмите кнопку Сохранить.

Примечание. Используйте имя файла, которое напоминает о содержимом, например ссылку на имя подраздела.

-

В правой области добавьте или измените нужные элементы реестра.

-

Повторите шаги 3 и 4, чтобы снова экспортировать подраздел, но используйте другое имя файла .reg. Этот файл .reg можно использовать для внесения изменений в реестр на другом компьютере.

-

Протестируйте изменения на локальном компьютере. Если они вызывают проблему, дважды щелкните файл, содержащий резервную копию исходных данных реестра, чтобы вернуть реестр в исходное состояние. Если изменения работают должным образом, вы можете распространить .reg, созданные на шаге 6, на другие компьютеры с помощью методов, описанных в разделе «Распространение изменений реестра» этой статьи.

к началу статьи

Удаление разделов и значений реестра

Чтобы удалить раздел реестра с .reg файлом, поместите дефис (-) перед RegistryPath в файле .reg. Например, чтобы удалить подраздел Test из следующего раздела реестра:

HKEY_LOCAL_MACHINE\Software

поместите дефис перед следующим разделом реестра в файле .reg:

HKEY_LOCAL_MACHINE\Software\Test

В следующем примере есть файл .reg, который может выполнять эту задачу.

[-HKEY_LOCAL_MACHINE\Software\Test]

Чтобы удалить значение реестра с .reg файлом, поместите дефис (-) после знака равенства после DataItemName в файле .reg. Например, чтобы удалить значение реестра TestValue из следующего раздела реестра:

HKEY_LOCAL_MACHINE\Software\Test

введите дефис после «TestValue»= в .reg файле. В следующем примере есть файл .reg, который может выполнять эту задачу.

HKEY_LOCAL_MACHINE\Software\Test

«TestValue»=-

Чтобы создать файл .reg, используйте Regedit.exe для экспорта раздела реестра, который требуется удалить, а затем в Блокноте отредактируйте файл .reg и вставьте дефис.

вернуться к началу

Переименование разделов и значений реестра

Чтобы переименовать ключ или значение, удалите ключ или значение, а затем создайте новый ключ или значение с новым именем.

Распространение изменений реестра

Вы можете отправить .reg файл пользователям в сообщении электронной почты, поместить файл .reg в сетевую папку и направить пользователей в сетевую папку, чтобы запустить его, или добавить команду в скрипты входа пользователей, чтобы автоматически импортировать файл .reg при входе в систему. Когда пользователи запускают файл .reg, они получают следующие сообщения:

Редактор реестра

Вы действительно хотите добавить сведения в пути .reg файла в реестр?

Если пользователь нажмет кнопку Да, он получит следующее сообщение:

Редактор реестра

Сведения в пути к .reg файлу успешно введены в реестр.

Regedit.exe поддерживает параметр командной строки /s, чтобы не отображать эти сообщения. Например, чтобы автоматически запустить файл .reg (с параметром /s) из пакетного файла скрипта входа, используйте следующий синтаксис:

regedit.exe /s путь к файлу .reg

Вы также можете использовать групповая политика или системную политику для распространения изменений реестра по сети. Дополнительные сведения см. на следующем веб-сайте Майкрософт:

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

This blog will show you the options you have when you need to deploy Hkey_Current_User (HKCU) Registry changes when you are blocking PowerShell!

1. Introduction

When you block PowerShell in the user context with Applocker, deploying HKCU registry changes or policies could be difficult! Why? because running a PowerShell script or a Proactive Remediation as the logged-in user will be blocked!

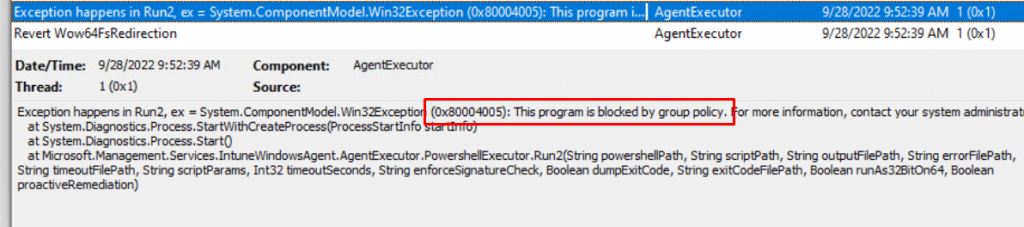

As shown below, you will notice the error 0x8004005 in your agentexecutor.log mentioning that the program is blocked by group policy.

So, how are we going to solve this issue? Sometimes, you really want to push a simple HKEY_Current_User (HKCU) setting that isn’t available in the Intune Settings Catalog or Administrative templates.

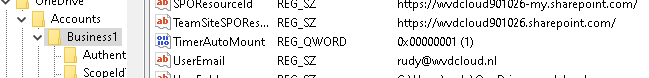

As an example: When you are using OneDrive, and you configured the settings to Automount team sites, and you want to speed things up a little bit

https://call4cloud.nl/2020/07/once-upon-a-time-in-the-automount-of-onedrive-team-sites

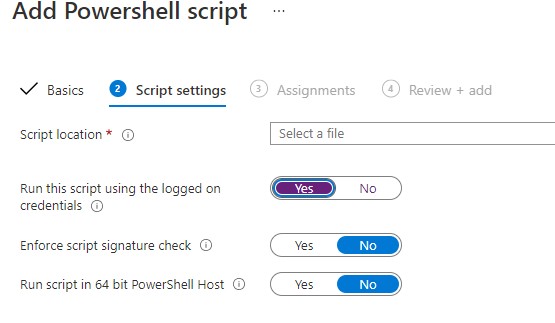

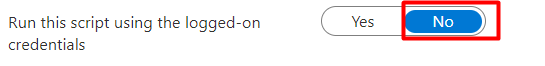

Normally, that is not a problem when you are NOT blocking PowerShell.The only thing you need to do is to configure the “Run this script using the logged-on credentials” option to “yes”

But in my opinion.. not blocking PowerShell for the non-admins is a no-go. It’s just my opinion but if you want to read more about this…

If you have read the blog above you will know why I prefer to block PowerShell. It’s because malware/cryptoware/privilege escalation uses most of the time Powershell. And a normal user.. does not need access to PowerShell (except for loading user scripts.…)

So how can you make sure a user always gets the registry keys necessary? We also need to beware of the fact, the TimerAutoMount key will be reset, when OneDrive has successfully mounted the Sharepoint sites. So we need to have a solution that changes this key for each logon or each hour

I will show you the options we have got:

2. Using Reg.exe

I know deploying a PowerShell script in Intune is very simple to do… this is a little bit different. This is the PowerShell script that needs to be run in the system context instead of the user context, which you normally do when you want to deploy an HKCU key.

PowerShell Script:

$content = @'

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\OneDrive]

"Test"=dword:00000001

'@

$path = $(Join-Path $env:ProgramData CustomScripts)

if (!(Test-Path $path))

{

New-Item -Path $path -ItemType Directory -Force -Confirm:$false

}

Out-File -FilePath $(Join-Path $env:ProgramData CustomScripts\onedrive.reg) -Encoding unicode -Force -InputObject $content -Confirm:$false

$WshShell = New-Object -comObject WScript.Shell

$Shortcut = $WshShell.CreateShortcut("$env:ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp\config.lnk")

$Shortcut.TargetPath = '"c:\windows\System32\reg.exe"'

$Shortcut.Arguments = "import c:\programdata\CustomScripts\onedrive.reg"

$Shortcut.WorkingDirectory = '"c:\programdata\CustomScripts\"'

$Shortcut.Save()As shown above, you can see I just make use of reg.exe to import the .reg file and create a shortcut to all user’s startup folders to make sure this reg file is imported on startup.

You can also create an intune-win installer to ensure this is done when the device is deployed to Azure AD for the first time.

Please note: You can’t change/add/remove a registry key in the HKEY_CURRENT_USER\Software\Policies path. It will not work, because it would be very weird if you could change the policies that have been applied as a regular user!

3. Using Remediations

A way better option than the reg.exe option would be to use Proactive remediations. So let’s do some magic with the use of ProActive remediations. If you want to see my other ideas with ProActive Remediations…

https://call4cloud.nl/category/proactive-remediations/

But how are we going to make sure we can read the TimerAutoMount key in the HKEY_Current_User registry section when running the remediations in a system context?

Because when we don’t know which user to look for… how are we going to change that setting? Here is how!

Detection Script:

New-PSDrive HKU Registry HKEY_USERS | out-null

$user = get-wmiobject -Class Win32_Computersystem | select Username;

$sid = (New-Object System.Security.Principal.NTAccount($user.UserName)).Translate([System.Security.Principal.SecurityIdentifier]).value;

$key = "HKU:\$sid\Software\Microsoft\OneDrive\Accounts\Business1"

$val = (Get-Item "HKU:\$sid\Software\Microsoft\OneDrive\Accounts\Business1");

$Timer = $val.GetValue("TimerAutoMount");

##################################

#Launch Timer Detection #

##################################

if($Timer -ne 1)

{

Write-Host "TimerAutoMount Needs to be changed!"

Exit 1

}

else

{

Write-Host "TimerAutoMount doesn't need to be changed"

Exit 0

}

Remediation Script

New-PSDrive HKU Registry HKEY_USERS | out-null

$user = get-wmiobject -Class Win32_Computersystem | select Username;

$sid = (New-Object System.Security.Principal.NTAccount($user.UserName)).Translate([System.Security.Principal.SecurityIdentifier]).value;

$key = "HKU:\$sid\Software\Microsoft\OneDrive\Accounts\Business1"

$val = (Get-Item "HKU:\$sid\Software\Microsoft\OneDrive\Accounts\Business1") | out-null

$reg = Get-Itemproperty -Path $key -Name TimerAutoMount -erroraction 'silentlycontinue'

##################################

#Launch timer detection #

##################################

if(-not($reg))

{

Write-Host "Registry key didn't exist, creating it now"

New-Itemproperty -path $Key -name "TimerAutoMount" -value "1" -PropertyType "qword" | out-null

exit 1

}

else

{

Write-Host "Registry key changed to 1"

Set-ItemProperty -path $key -name "TimerAutomount" -value "1" | out-null

Exit 0

}

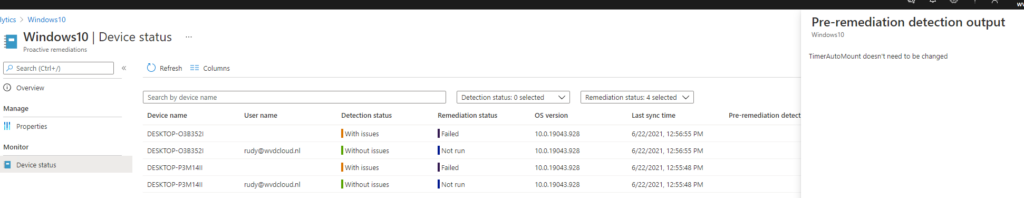

Go open the ProActive Remediations and take a look at the outcome!

And yes, of course, it has been remediated!

Isn’t this cool? With this solution, you could change the user registry key each hour (when it’s not configured to 1).

Do you know what else is great? When you don’t want a policy to be targeted at the device (HKLM:\software\policies) maybe you could even change HKCU:\software\policies settings with this idea.

4. PowerShell Script

Another option to get the current logged-in Azure Ad user would be to query the User who is running Explorer.exe and convert that username to the well-known SID to change the registry values! To be sure I am getting the only correct username I am using a word boundary -match “\b$CurrentUser\b” to perform a search for “whole words only”

$currentUser = (Get-Process -IncludeUserName -Name explorer | Select-Object -First 1 | Select-Object -ExpandProperty UserName).Split("\")[1]

$Data = $currentUser

$Keys = GCI "HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList\" -Recurse

Foreach($Key in $Keys){

IF(($key.GetValueNames() | %{$key.GetValue($_)}) -match "\b$CurrentUser\b" ){$sid = $key}

}

$sid = $sid.pschildname

New-PSDrive HKU Registry HKEY_USERS | out-null

$key = "HKU:\$sid\Software\Microsoft\OneDrive\Accounts\Business1"

set-Itemproperty -path $Key -name "TimerAutoMount" -value "1" | out-null

If you don’t want to rely on who has the process explorer.exe opened or having multiple SIDs in the OUTPUT we could also call upon the registry to directly fetch the LastLoggedOnUserSID

$sid = (Get-ItemProperty -Path hklm:\SOFTWARE\Microsoft\Windows\CurrentVersion\Authentication\LogonUI -Name LastLoggedOnUserSID).LastLoggedOnUserSID

New-PSDrive HKU Registry HKEY_USERS | out-null

$key = "HKU:\$sid\Software\Microsoft\OneDrive\Accounts\Business1"

set-Itemproperty -path $Key -name "TimerAutoMount" -value "1" | out-nullConclusion:

Blocking Powershell is very important but it can put you in a difficult situation when you need to change some HKCU settings… Because it could be hard to apply the settings to the logged-in user and not to the system account!

Deploy one of these ideas and watch it pour down to the devices! Of course, you will know I prefer the proactive remediations—they are great!