Есть ssd, на нем стояла win8 и он был полностью зашифрован bitloker. Т.е. при вкл компа он запрашивал пароль он шифрования, я удалил винду и при установке новой он мне говорит что не может установить вин на этот раздел, хотя в управлении дисками, когда я его подключаю, могу удалять и создавать разделы и тп, вижу весть жесткий, но при попытки установке на него как самостоятельное устройство, не дает. Думаю что есть какой то еще скрытый раздел или как говорят 0е сектора которые остались зашифрованы, есть вариант решения?

Для исправления ситуации самый надёжный способ это открыть диск в шестнадцатеричном редакторе с прямым доступом к LBA Диска, например в WinHEX или 010Editor и выделив 0-й сектор записать однородный паттерн, например 00h или FFh. После сохранения и обновления состояния (перезагрузки) вы сможете переразметить и отформатировать диск.

Если не смотря на это Windows не сможет установиться, значит проблема носит аппаратный характер и надо будет её локализовывать.

- 4.5

- 1

- 2

- 3

- 4

- 5

Похожие вопросы:

Шифрование системного диска Windows с помощью BitLocker обеспечивает эффективную защиту от несанкционированного доступа, особенно в сочетании с TPM. Но стоит добавить или заменить видеокарту, обновить прошивку или изменить некоторые настройки в UEFI BIOS, как загрузка с зашифрованного диска станет невозможной, а система попросит ввести код восстановления доступа. Как предотвратить блокировку и что делать, если загрузочный диск заблокирован?

Как выглядит блокировка BitLocker

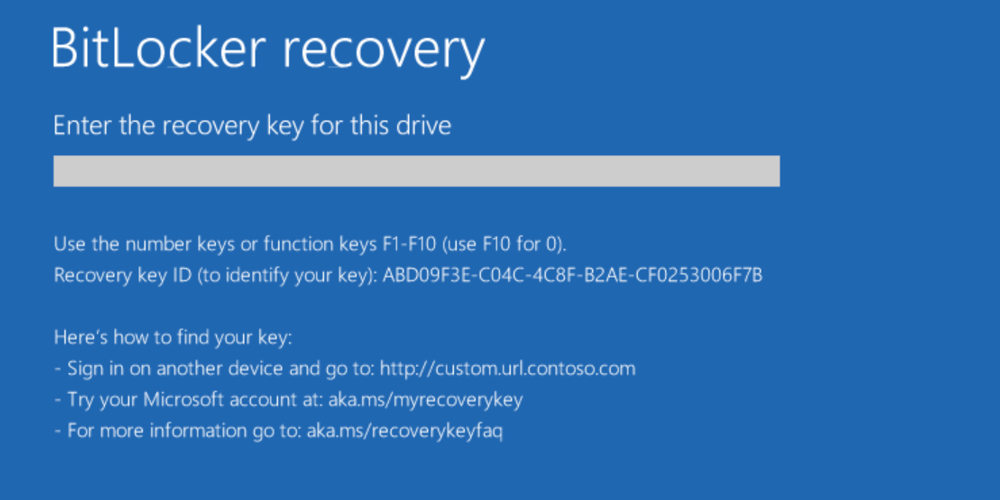

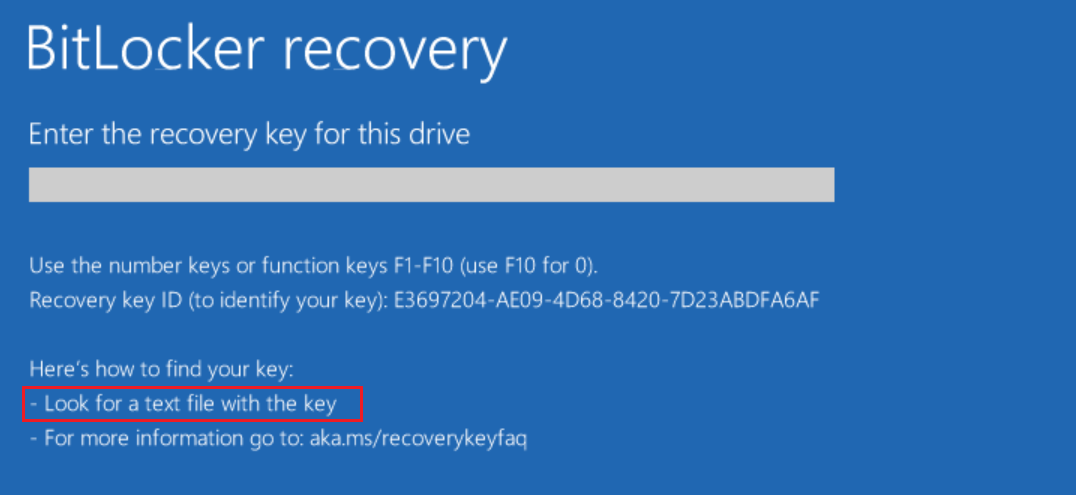

Блокировка загрузки BitLocker выглядит следующим образом:

Если во время загрузки вы увидели подобный экран, вам потребуется разблокировать системный диск, введя ключ восстановления доступа (BitLocker recovery key). О том, где находится этот ключ и как предотвратить возникновение блокировки — в этой статье.

В чём причина блокировки

Блокировка чаще всего случается на компьютерах, оборудованных модулем TPM либо его аналогом или программной эмуляцией (Intel PTT, AMD fTPM), если происходит одно из следующих событий:

- Диск был извлечён из одного компьютера и установлен в другой.

- Произошло обновление прошивки видеокарты или другого оборудования либо UEFI BIOS компьютера.

- Были изменены параметры безопасности в UEFI BIOS компьютера.

- Произошли изменения в цепочке доверенной загрузки (например, вредоносным ПО).

Действия в случае блокировки

Если вы не можете загрузить Windows по причине блокировки BitLocker, это может означать, что вам потребуется ключ восстановления доступа BitLocker. В большинстве случаев этот ключ является единственным способом разблокировки диска. В этом случае внимательно изучите экран, в котором запрашивается ключ восстановления доступа. В современных версиях Windows 10 и всех версиях Windows 11 такие подсказки обычно содержат информацию о том, когда была создана резервная копия ключа BitLocker, где она была сохранена и как её можно извлечь.

В некоторых ситуациях диск можно разблокировать посредством PIN-кода или пароля. Вы можете проверить, так ли это, загрузившись в Elcomsoft System Recovery и попытавшись смонтировать системный раздел с BitLocker. Подробные инструкции доступны по ссылке Как получить доступ к BitLocker, загрузившись с USB накопителя; здесь же мы приведём сокращённую инструкцию, не включающую в себя шаги по изготовлению загрузочного накопителя.

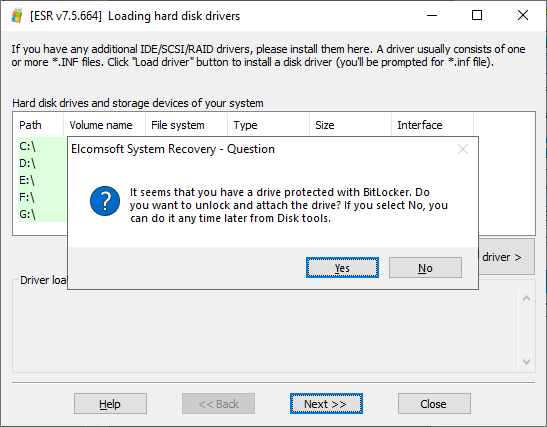

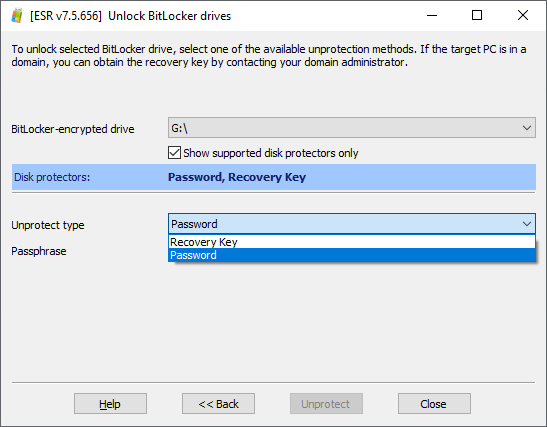

Итак, после загрузки в Elcomsoft System Recovery инструмент автоматически просканирует доступные жёсткие диски на предмет зашифрованных томов. Если программа обнаружит хотя бы один том, защищённый BitLocker, будет выведено предложение разблокировать диск:

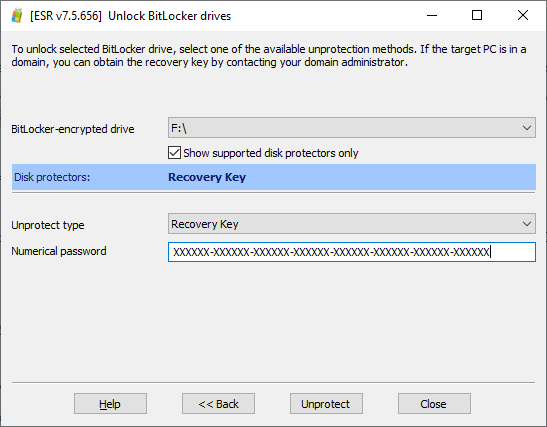

В следующем окне инструмент отобразит букву диска и тип протектора. Если будет обнаружен хотя бы один неподдерживаемый протектор, такие протекторы не будут показаны по умолчанию. Чтобы отобразить все протекторы, включая неподдерживаемые, снимите флажок «Show supported disk protectors only».

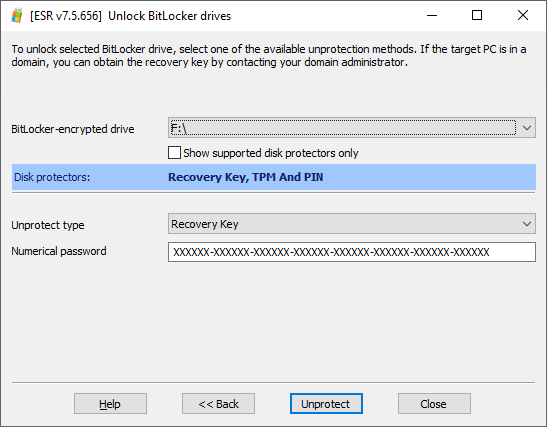

Как только флажок будет снят, вы увидите неподдерживаемые протекторы. В приведённом ниже примере загрузочный диск был защищён двумя протекторами: TPM+PIN (напрямую не поддерживается в Elcomsoft System Recovery) и депонированным ключом (Recovery Key), который в Elcomsoft System Recovery поддерживается.

Встречаются тома BitLocker, защищённые сразу несколькими протекторами, которые поддерживаются Elcomsoft System Recovery. В приведённом ниже примере том был защищён паролем, а ключ восстановления был создан в качестве дополнительного (резервного) протектора. Именно таким образом обычно и защищены все диски, кроме загрузочных. В этом случае укажите тот тип протектора, к которому у вас есть доступ. Например, если вы знаете пароль к тому BitLocker, выберите «Password».

Обратите внимание: если компьютер оборудован TPM или его программным эмулятором, то системный диск, как правило, можно разблокировать либо ключом из модуля TPM, либо ключом восстановления доступа (recovery key). В большинстве случаев других способов разблокировать диск нет (их можно добавить вручную, но так мало кто делает). Если ключ восстановления доступа указан как единственный протектор — для разблокирования диска вам придётся использовать именно его.

Пользователь утверждает, что не включал шифрование

В ряде случаев шифрование BitLocker Device Encryption включается автоматически, не уведомляя пользователя. В статье Общие сведения о функции шифровании устройств BitLocker в Windows — Windows security | Microsoft Docs объясняются основные принципы этого типа шифрования. Приведём выдержку из этой статьи.

Начиная с Windows 8.1, Windows автоматически включает шифрование устройств BitLocker на устройствах, поддерживающих современный режим ожидания. С Windows 11 и Windows 10 Microsoft предлагает поддержку шифрования устройств BitLocker на гораздо более широком диапазоне устройств, в том числе современных standby, и устройствах, которые работают Windows 10 Домашняя или Windows 11. […]

В отличие от стандартной реализации BitLocker шифрование устройств BitLocker включено автоматически, чтобы устройство всегда было защищено. В следующем списке изложено, как это происходит.

- После завершения чистой установки Windows 11 или Windows 10 и завершения работы с выходом из окна компьютер готовится к первому использованию. В рамках этой подготовки шифрование устройств BitLocker инициализировано на диске операционной системы и фиксированных дисках данных на компьютере с четким ключом (это эквивалент стандартного приостановленного состояния BitLocker). В этом состоянии диск отображается с значоком предупреждения в Windows Explorer. Желтый значок предупреждения удаляется после создания протектора TPM и восстановления, как поясняется в следующих точках пули.

- Если устройство не подсоединено к домену, требуется использовать учетную запись Майкрософт, которой были предоставлены права администратора на устройстве. Когда администратор использует учетную запись Майкрософт для входа, незащищенный ключ удаляется, а ключ восстановления отправляется в учетную запись Майкрософт в Интернете, создается механизм защиты TPM. Если устройству требуется ключ восстановления, пользователю порекомендуют использовать другое устройство и перейти по URL-адресу доступа к ключу восстановления, чтобы извлечь его с использованием учетных данных своей учетной записи Майкрософт.

- Если пользователь использует для входа учетную запись домена, незащищенный ключ не удаляется до тех пор, пока пользователь не подсоединит устройство к домену и не выполнит успешное резервное копирование ключа восстановления в доменные службы Active Directory (AD DS). […]

- Аналогично входу по учетной записи домена незащищенный ключ удаляется, когда пользователь входит на устройство с использованием учетной записи Azure AD. Как описано в пункте выше, пароль восстановления создается автоматически, когда пользователь проходит проверку подлинности в Azure AD. Затем выполняется резервное копирование ключа восстановления в Azure AD, создается механизм защиты TPM, незащищенный ключ удаляется.

В переводе с машинного на русский, Microsoft утверждает следующее:

- Если компьютер (ноутбук или современный настольный компьютер) поддерживается BitLocker Device Encryption, то диск будет зашифрован к моменту окончания начальной настройки Windows. На этот момент все данные на диске будут уже зашифрованы, однако ключ шифрования будет сохранён в заголовке тома в открытом виде.

- Ключ шифрования будет удалён из заголовка тома лишь после того, как будет создана его резервная копия в виде ключа восстановления доступа. Это важно: ключ шифрования удаляется из заголовка тома только и исключительно после того, как создаётся его резервная копия.

- Для обычных пользователей копия ключа создаётся в учётной записи Microsoft account. Используется учётная запись первого пользователя, который войдёт в компьютер с учётной записью Microsoft account (а не с использованием локальной учётной записи Windows) с административными привилегиями. Таким образом, если вы получили уже настроенный компьютер (или приобрели бывшее в употреблении устройство), то ключ восстановления доступа будет храниться не у вас, а у того пользователя, который впервые осуществил настройку системы.

- В организациях для хранения ключей часто используются службы Active Directory и Azure AD.

Таким образом, для снятия блокировки вам нужен ключ восстановления доступа BitLocker.

Как предотвратить блокировку

Для предотвращения блокировки системного диска BitLocker существует два способа; использовать нужно оба. Во-первых, сохраните резервную копию ключа восстановления доступа и убедитесь, что запомните, куда именно вы её сохранили. Во-вторых, перед тем, как внести изменения в аппаратную конфигурацию компьютера и/или обновить прошивку или версию UEFI BIOS, временно отключите шифрование командой suspend BitLocker.

Сохранить ключ восстановления доступа можно как через графический интерфейс Windows, так и из командной строки. В любом случае вам потребуется учётная запись с административными привилегиями.

Сохранение ключа BitLocker через Windows GUI

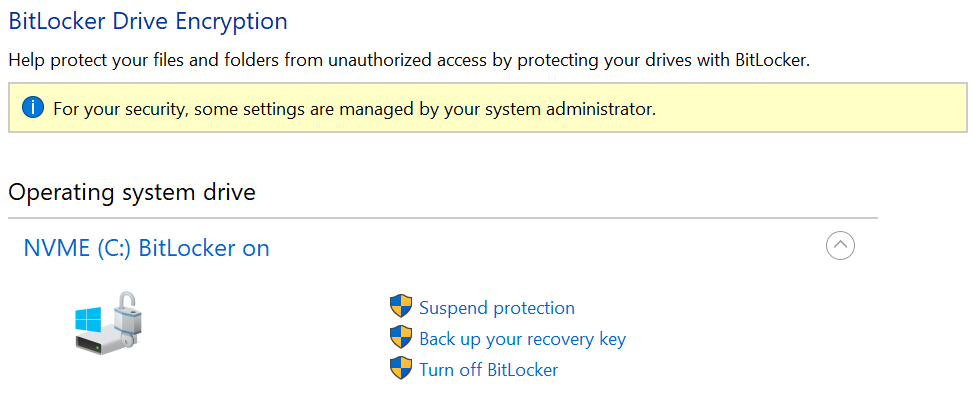

Запустите апплет “BitLocker Drive Encryption” из панели управления Windows Control Panel. Проще всего это сделать, введя слово “bitlocker” в строку поиска в Windows.

Если системный диск зашифрован, вы увидите список возможных действий: Suspend protection, Backup your recovery key, Turn off BitLocker. Для сохранения резервной копии ключа используйте команду “Backup your recovery key”.

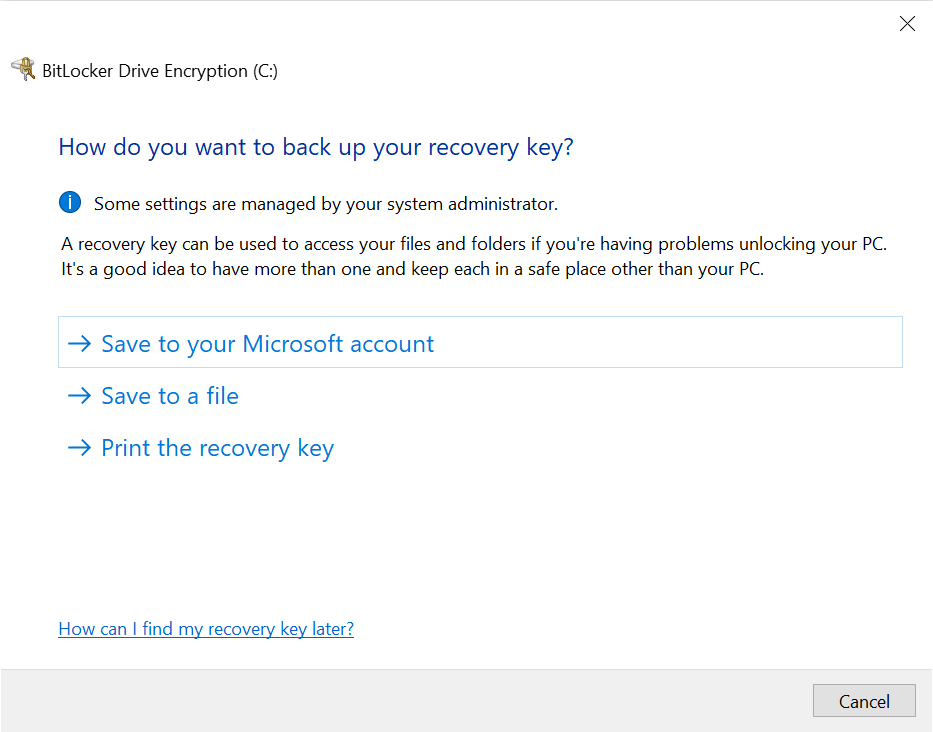

Ключ можно сохранить как в облако (если вы используете для входа в систему Microsoft account), так и в файл или в виде распечатки.

Обратите внимание: в Windows 10 начиная с версии 1903 и всех версиях Windows 11 система запомнит, когда и куда вы сохраняли ключ восстановления доступа. Эта информация выводится на экране блокировки BitLocker; узнать её другим способом нельзя.

Сохранение ключа BitLocker из командной строки

Для сохранения копии ключа BitLocker из командной строки запустите cmd.exe с правами администратора (“Run as administrator”), после чего введите команду:

manage-bde -protectors -get C:

Будет выведена следующая информация:

C:\WINDOWS\system32>manage-bde -protectors -get C:

BitLocker Drive Encryption: Configuration Tool version 10.0.19041

Copyright (C) 2013 Microsoft Corporation. All rights reserved.

Volume C: [NVME]

All Key Protectors

TPM:

ID: {XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX}

PCR Validation Profile:

0, 2, 4, 11

Numerical Password:

ID: {YYYY-YYYY-YYYY-YYYY-YYYYYYYYYYYY}

Password:

123456-123456-123456-123456

Здесь поле “Numerical Password” и есть ключ восстановления доступа для ключа, идентифицируемого по key ID.

Сохранение ключа BitLocker из PowerShell

В Windows доступна замена командной строки в виде PowerShell. Для извлечения всех ключей BitLocker для всех зашифрованных дисков используйте следующий скрипт, сохранив его в файл с расширением .ps1 (например, «backup-bitlocker.ps1») и запустив из PowerShell с административными привилегиями.

# Export the BitLocker recovery keys for all drives and display them at the Command Prompt.

$BitlockerVolumers = Get-BitLockerVolume

$BitlockerVolumers |

ForEach-Object {

$MountPoint = $_.MountPoint

$RecoveryKey = [string]($_.KeyProtector).RecoveryPassword

if ($RecoveryKey.Length -gt 5) {

Write-Output ("The drive $MountPoint has a BitLocker recovery key $RecoveryKey")

}

}

Как предотвратить блокировку BitLocker при обновлении UEFI BIOS, замене или обновлении оборудования

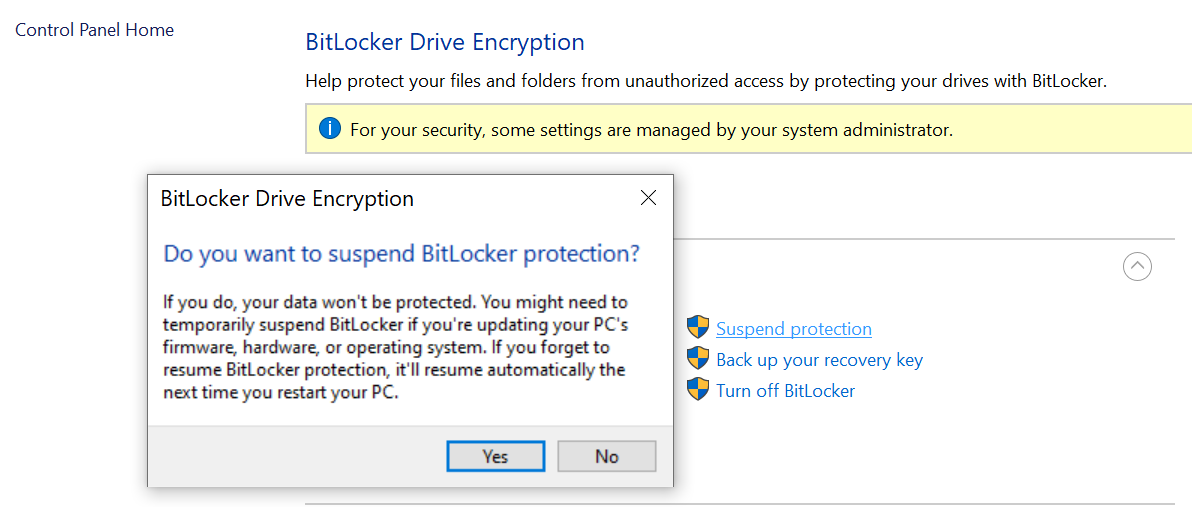

Если вы планируете обновить версию UEFI BIOS, убрать или добавить видеокарту или обновить её прошивку, либо просто перенести зашифрованный диск из одного компьютера в другой, вы можете предотвратить блокировку и обойтись без ввода длинного ключа восстановления доступа. Всё, что для этого нужно — это приостановить шифрование BitLocker командой suspend BitLocker из панели управления Windows. Для этого откройте апплет BitLocker в Windows Control Panel и нажмите “Suspend protection”.

В результате этого действия ключ шифрования диска будет сохранён в заголовке тома в открытом виде. Далее вы можете переместить диск в другой компьютер, обновить UEFI BIOS или изменить последовательность загрузки; несмотря на эти действия, Windows загрузится в обычном режиме без блокировки. После этого система создаст новую цепочку доверенной загрузки и пропишет её в модуле TPM, после чего шифрование будет вновь активировано, а ключ тома будет удалён из его заголовка.

Действия при блокировке

Если система всё-таки была заблокирована, внимательно изучите экран восстановления доступа. В современных версиях Windows на этом экране выводится подсказка с информацией о том, когда и куда сохранялся ключ восстановления доступа:

На этом экране Windows просит вас разблокировать диск, предоставив действительный ключ восстановления BitLocker, соответствующий отображаемому идентификатору ключа восстановления. Если вы дошли до этого момента, то ключ восстановления может оказаться единственным способом разблокировать диск. Пароль от учётной записи Windows или любой другой пароль использовать для разблокировки системного диска не удастся, поскольку фактический ключ шифрования хранится или хранился в модуле TPM компьютера. Если модуль TPM не выдаёт этот ключ шифрования, у системы не будет возможности расшифровать данные.

Где находится ключ восстановления доступа BitLocker

В Windows 10 и Windows 11 невозможно включить шифрование BitLocker без сохранения копии ключа восстановления доступа. В случае автоматического шифрования устройства BitLocker Device Encryption ключ восстановления автоматически сохраняется в облачной учётной записи первого пользователя, который входит в систему как системный администратор со учётной записью Microsoft (в отличие от локальной учётной записи Windows). Обратите внимание: первый и текущий пользователи компьютера могут не совпадать, и ключ восстановления доступа BitLocker необходимо получить именно у того пользователя, в учётной записи которого он был сохранён.

Microsoft опубликовала статью для системных администраторов Руководство по восстановлению BitLocker (для Windows 10) — Windows security | Microsoft Docs, в которой подробно описаны способы получения ключа восстановления доступа. Ниже приводится выдержка из другой статьи компании, которая была написана для обычных пользователей.

BitLocker — это функция шифрования устройств в Windows. Если устройство запрашивает у вас ключ восстановления BitLocker, следующие инструкции помогут вам найти 48-значный ключ, который понадобится для разблокировки устройства. Ниже указаны некоторые места, в которых можно поискать ключ, если у вас его нет:

В учетной записи Майкрософт выполните Вход в учетную запись Майкрософт на другом устройстве, чтобы найти ключ восстановления. Если на устройстве есть учетные записи других пользователей, вы можете попросить их войти в свою учетную запись Майкрософт, чтобы проверить, есть ли у них ключ.

Сохранён в виде распечатки: Ключ восстановления может находиться на распечатке, сохраненной при активации BitLocker. Проверьте свои важные документы, относящиеся к компьютеру.

На USB-накопителе: Подсоедините USB-накопитель к заблокированному компьютеру и следуйте инструкциям. Если ключ сохранен на устройстве флэш-памяти как текстовый файл, прочтите этот файл на другом компьютере.

В учетной записи Azure Active Directory: Если ваше устройство было зарегистрировано в Организации с помощью рабочей или учебной учетной записи электронной почты, ваш ключ восстановления может храниться в учетной записи Azure AD , связанной с вашим устройством. Возможно, вы сможете получить к ключу доступ самостоятельно либо вам может потребоваться обратиться к системному администратору.

Хранится у системного администратора. Если устройство подключено к домену (обычно это рабочее или учебное устройство), обратитесь к системному администратору для ключа восстановления.

(Источник: Поиск ключа восстановления BitLocker (microsoft.com))

Заключение

В качестве заключения приведём ссылки на наши статьи, в которых подробно анализируется шифрование посредством BitLocker:

Как получить доступ к BitLocker, загрузившись с USB накопителя

Механизмы защиты BitLocker: какие диски можно, а какие нельзя взломать

Windows 11: TPM, новый тип учётных записей и логин без пароля

REFERENCES:

Elcomsoft Distributed Password Recovery

Производительное решение для восстановление паролей к десяткам форматов файлов, документов, ключей и сертификатов. Аппаратное ускорение с использованием потребительских видеокарт и лёгкое масштабирование до 10,000 рабочих станций делают решение Элкомсофт оптимальным для исследовательских лабораторий и государственных агентств.

Официальная страница Elcomsoft Distributed Password Recovery »

Elcomsoft Forensic Disk Decryptor

Elcomsoft Forensic Disk Decryptor обеспечивает моментальный доступ к содержимому зашифрованных дисков, созданных BitLocker, FileVault 2, PGP Disk, TrueCrypt и VeraCrypt. Доступны режимы полной расшифровки и оперативного доступа к информации. Ключи для расшифровки содержимого зашифрованных дисков извлекаются из слепка оперативной памяти компьютера, методом атаки через порт FireWire либо анализом файла гибернации. Возможно использования паролей и депонированных ключей.

Официальная страница Elcomsoft Forensic Disk Decryptor »

Elcomsoft System Recovery

Elcomsoft System Recovery поможет восстановить доступ к учётным записям к локальным учётным записям Windows и универсальной учётной записи Microsoft Account и создать образ диска для последующего анализа. Поддерживается как моментальный сброс, так и восстановление оригинального пароля. С помощью Elcomsoft System Recovery можно предоставить административные привилегии любому пользователю. Продукт поставляется вместе с лицензионной загрузочной средой Windows PE.

Официальная страница Elcomsoft System Recovery »

Приветствую, столкнулся с такой проблемой, Windows 11 заблокировался битлокером, ключ вводил — не подходит. Самое интересное, что перестал грузится ноутбук до битлокера в Secure Boot. То есть нужно выключать его, чтобы догрузилось. А после ввода ключа он опять перезагружается и просит снова. С флешки не получается переустановить ОС — происходит следующее:

1. Идут посткоды,

2. Затем идет окно отсутсвия SecureBoot’a

3. Бутлого ноутбука и через пару секунд анимация начала загрузки Windows менее, чем на секунду, черный экран и перезагрузка.

TPM чистил и выключал, пробовал грузится разных ОС, писал разными программами — Rufus, ventoy, mediacreation tool — ничего не помогает. Выглядит вот так при загрузке с флешки- https://youtu.be/LhnFLQw4CAY

Возможно в ноутбуке есть какой-то модуль для битлокера? Что и делать не знаю

In my previous post I enabled BitLocker on both my partitions (Link). The trick now is to reinstall Windows without decrypting the system. In this example my data is stored on the second partition (Data Partition or D:) and that partition is encrypted and must be preserved.

When booted from media. The installer is asking on which partition it will install Windows. Because BitLocker has encrypted the old system partition, we aren’t able to format the partition. Just delete the partition, recreate it, format and install Windows. (Do not touch the data partition). If you want to preserve the data on the old system partition, you have to recover that partition. (Hmmm new post will come in the future )

| When the installer is ready and Windows runs normally. Open the Windows Explorer.

As you can see, the Data partition has a nice looking icon. But is not accessible. |

|

| Right click on the partition and choose: Unlock Drive. | |

| Insert the USB flash drive.

Click on: Get the key from USB flash drive. |

|

| Select the drive on which the key is stored. Click: Next. | |

| Now click on Manage BitLocker. | |

| It’s not possible to automatically unlock the drive, because the system partition isn’t encrypted. (Read my other post howto do this: Link)

Click on: Add a password to unlock the drive. |

|

| Give a nice strong password and click: Next. | |

| Your done.

Click: Close. |

|

| Now the partition is accessible. |

Encrypt the system partition and you are able to automatically unlock the partitions at system boot.