Пути файловых систем в Windows страннее, чем можно подумать. В любой производной от Unix системе пути на удивление просты: если нечто начинается с /, то это путь. Но всё совершенно иначе в Windows, которая имеет озадачивающее разнообразие схем составления пути.

Когда я реализовал функцию автозавершения пути в Fileside 1.7, мне нужно было изучить этот вопрос внимательнее, чтобы ничего не упустить. В этой статье я расскажу о своих находках.

Стоит заметить, что статья ограничивается только тем типом путей, который видит пользователь приложений Windows (обусловленный Win32 API). Под этим слоем есть ещё больше любопытного, в основном касающегося тех, кто пишет драйверы оборудования и тому подобное.

Вкратце

Форматы абсолютных путей

Форматы относительных путей

Запрещённые символы

Ограничения длины

Схемы путей Windows

В Windows существует три разных вида абсолютного пути и три разных типа относительного пути.

Абсолютные пути

Абсолютные, или полные пути — это завершённые пути, сами по себе уникальным образом идентифицирующие местоположение в файловой системе.

Пути к диску

Пути к диску — это старые добрые пути, которые мы знаем и любим, они состоят из буквы диска и последовательности папок.

D:\Doughnut preferences\With jam inUNC-пути

UNC расшифровывается как Universal Naming Convention, это описание файлов, начинающееся с \\, часто используемое для ссылок на сетевые накопители. Первый сегмент после \\ — это хост, который может быть или сервером с именем, или IP-адресом:

\\Work\Hard

\\192.168.1.15\HardUNC-пути также можно использовать для доступа к локальным дискам:

\\localhost\C$\Users\Andrew Fletcher

\\127.0.0.1\C$\Users\Alan WilderИли с использованием имени компьютера:

\\Pipeline\C$\Users\Martin Gore

Символ $ в C$ обозначает скрытую административную общую папку; он не заменяет двоеточие рядом с именем диска :. Общие диски в стиле C$ — это просто удобные ярлыки, автоматически создаваемые Windows. Доступ к дискам через них возможен, только если вы вошли как администратор.

Стоит также заметить, что \\Pipeline сам по себе не валидный путь к папке, он идентифицирует только сервер. Чтобы попасть в папку, нужно добавить имя общей папки.

Пути к устройству

Путь к устройству начинается с одного из следующих фрагментов:

\\?\\\.\

Кроме файлов и папок их можно использовать для адресации физических устройств (дисков, дисплеев, принтеров и так далее). Не совсем то, что вы используете в повседневном процессе управления файлами, но это полезно знать, если вы когда-нибудь найдёте что-то подобное.

Синтаксис доступа к локальной папке выглядит как один из этих вариантов:

\\?\Z:\Animals\Cute

\\.\Z:\Animals\Cunning

Если вам нужно ещё больше загадочности, то можно также подставить эквивалентный Z: идентификатор устройства:

\\?\Volume{59e01a55-88c5-411f-bf0b-92820bdb2548}\Animals\Cryptic

Здесь Volume{59e01a55-88c5-411e-bf0a-92820bdb2549} — это идентификатор дискового тома, на котором находится Z: в компьютере.

Также существует специальный синтаксис для описания UNC-путей как путей к устройству:

\\?\UNC\localhost\Z$\Animals\Curious

В путях к устройству часть, идущая после \\?\ или \\.\ — это имя, определённое во внутреннем пространстве имён Object Manager Windows. Те, кому любопытно исследовать это пространство имён, могут скачать инструмент WinObj и посмотреть.

Нормализованные и литеральные пути к устройству

Так в чём же разница между \\?\ и \\.\?

В обычном случае, когда вы передаёте путь операционной системе Windows, она очищает его, прежде чем использовать. Этот процесс называется нормализацией, подробнее о нём мы поговорим ниже.

Путь \\?\ пропускает этот этап очистки, а \\.\ не пропускает. Поэтому можно назвать пути \\?\ литеральными путями к устройству, а \\.\ — нормализованными путями к устройству.

Допустим, по какой-то непонятной причине, у вас есть файл с именем .. (например, он мог быть создан на сетевом диске в другой системе). В обычном случае вы бы не смогли получить доступ к нему, потому что нормализация резолвит его в родительскую папку, но благодаря литеральному пути к устройству это можно сделать.

Относительные пути

Относительные пути — это неполные пути, которые для уникальной идентификации местоположения необходимо скомбинировать с другим путём.

Пути, относительные к текущей папке

Эти пути используют в качестве начальной точки текущую папку, например, .\Torquay относится к подпапке текущей папки, а ..\Wales относится к подпапке родителя текущей папки.

Папки, относительные к корню текущего диска

Если начать путь с одной \, то путь интерпретируется как относительный к корню текущего диска. Поэтому если вы находитесь в любом месте диска E: и введёте \Africa, то окажетесь в E:\Africa.

Когда доступ к текущей папке выполняется через UNC-путь, то путь, относительный к текущему диску, интерпретируется относительно к общей корневой папке, допустим \\Earth\Asia.

Пути, относительные к текущей папке диска

Эти более редко используемые пути указывают диск без обратной косой черты, например E:Kreuzberg, и интерпретируются относительно к текущей папке этого накопителя. На самом деле это имеет смысл только в контексте оболочки командной строки, отслеживающей текущую рабочую папку для каждого диска.

Это единственный тип путей, не поддерживаемый Fileside, потому что в нём нет понятия текущей папки каждого диска. Текущую папку имеют только панели.

Нормализация

Как говорилось ранее, все пути, за исключением литеральных путей к устройству, перед использованием проходят процесс нормализации. Этот процесс состоит из следующих этапов:

- Замена косых черт (

/) на обратные косые черты (\) - Сворачивание повторяющихся разделителей в виде обратных косых черт в один

- Резолвинг относительных путей заменой всех

.или.. - Отсечение завершающих пробелов и точек

Таким образом, в общем случае можно указывать пути Windows при помощи косых черт.

Правила именования в Windows

Теперь рассмотрим отдельные элементы, из которых состоит путь. Существует множество ограничений имён, которые можно использовать для файлов и папок.

Запрещённые символы

В имени нельзя использовать следующие символы:

< > " / \ | ? *Также исключаются любые непечатаемые символы со значением ASCII меньше 32.

Хитрое двоеточие

В большинстве случаев : также запрещено.

Однако существует экзотическое исключение в виде изменённых потоков данных NTFS, в которых двоеточие используется в качестве разделителя внутри имени. Малоизвестно, что в некоторых контекстах можно хранить внутри файла скрытый фрагмент данных, добавляя к его имени суффикс, которому предшествует двоеточие.

Опасная точка

Символ . допустим внутри или в начале имени, но запрещён в конце.

Начинающие и завершающие пробелы

Любопытно, что Windows допускает пробелы в начале, но не в конце имён. Так как имя с пробелами в начале и конце часто выглядит похожим на имя без пробелов, обычно это ужасная идея, и при переименовании или создании файлов Fileside автоматически удаляет их.

Запрещённые имена

По историческим причинам нельзя использовать следующие имена:

CON, PRN, AUX, NUL, COM0, COM1, COM2, COM3, COM4, COM5, COM6, COM7, COM8, COM9, LPT0, LPT1, LPT2, LPT3, LPT4, LPT5, LPT6, LPT7, LPT8 и LPT9.

Это включает и имена с расширениями. Например, если вы назовёте файл COM1.txt, то внутри он преобразуется в \\.\COM1\ и интерпретируется самой Windows как устройство. А это не то, что нам нужно.

Чувствительность к регистру

В большинстве случаев Windows не делает различий между символами в верхнем и нижнем регистре в путях.

C:\Polish hamlet, c:\polish Hamlet, C:\Polish Hamlet и C:\POliSh hAMlET считаются абсолютно одинаковыми.

Однако с обновления Windows 10 за апрель 2018 года файловые системы NTFS имеют опцию включения чувствительности к регистру на уровне папок.

Ограничения длины

Мы ещё не закончили: ограничения есть и на длину.

Пути

Традиционно длина пути в Windows не могла превышать 260 символов. Даже сегодня это справедливо для некоторых приложений, если только их разработчики не предприняли мер для обхода этого ограничения.

Этот обход заключается в преобразовании каждого пути в литеральный путь к устройству перед передачей его Windows. Сделав это, мы сможем обойти ограничение в 260 символов и увеличить его до чуть более щедрого предела в 32767 символов.

Имена

Имена файлов и папок не могут быть длиннее 255 символов.

Так много способов сказать одно и то же

Вооружённые этим знанием, мы понимаем, что можем создать почти неограниченное количество различных строк путей, и все они будут ссылаться на одну и ту же папку.

C:\CHAMELEONc:\chameleonC:\/\\//\\\///ChameleonC:\Windows\..\Users\..\Chameleon\\localhost\C$\Chameleon\\127.0.0.1\C$\Chameleon\\?\C:\Chameleon\\.\C:\Chameleon\\.\UNC\localhost\C$\Chameleon\\?\Volume{59e01a55-88c5-411e-bf0a-92820bdb2549}\Chameleon\\.\GLOBALROOT\Device\HarddiskVolume4\Chameleon- и так далее

Вот что получаешь, когда приходится обеспечивать полную обратную совместимость в течение нескольких десятилетий!

Если эта публикация вас вдохновила и вы хотите поддержать автора — не стесняйтесь нажать на кнопку

Дисциплина «Программное обеспечение компьютерных сетей».

1. Сетевой компьютер оснащается:

сетевым адаптером;

модемом;

концентратором;

коммутатором.

2. Элемент не входящий в физический состав сети:

компьютеры;

коммутаторы;

программное обеспечение;

шлюзы.

3. Чип ПЗУ BootROM, расположенный на сетевом адаптере, обеспечивает возможность:

удаленной загрузки операционной системы;

ускорения загрузки операционной системы;

повышения безопасности операционной системы;

локальной загрузки операционной системы.

4. OSI — это:

модель взаимодействия открытых систем;

международная организация по стандартизации;

сетевая операционная система;

сетевое программное обеспечение.

5. Утилиты используемые для проверки работоспособности стека TCP/IP и маршрута

прохождения пакетов:

ping;

tracert;

arp;

rarp.

6. Уровень модели OSI предназначенный для представления данных в требуемой форме:

прикладной;

представительский;

сеансовый;

транспортный.

7. Назначение службы DHCP:

автоматическое получение клиентами сведений о настройках TCP/IP;

изменение параметров стека TCP/IP;

автоматическое разрешения имен;

автоматического преобразования символьного имения в IP-адрес.

8. Каждый узел сети на основе стека TCP/IP идентифицируется:

IP-адресом;

ID-сети;

ID-узла;

MAC-адресом.

9. Объект сети, который могут использовать несколько пользователей одновременно:

рабочая станция;

сетевой ресурс;

сервер;

рабочая группа.

10. Установите соответствие класса сети количеству октетов в IP-адресе, используемых для идентификации узла (ID-узла)

|

Количество |

Класс |

|

1 |

A |

|

2 |

B |

|

3 |

C |

11. Использование технологии кэширования позволяет:

клиенту использовать ресурс в автономном режиме;

ускорять доступ к сетевым ресурсам;

повышать конфиденциальность;

увеличивать скорость работы сети.

12. Установите соответствие определений их значениям.

|

1 |

Общий ресурс — |

логическое объединение компьютеров. Как правило, объединение в группы используется для упрощения администрирования сети. При этом несколько компьютеров выступают как единое целое – группа |

|

2 |

Рабочая станция — |

это специализированный компьютер, предоставляющий свои ресурсы в использование клиентам сети (как правило, это рабочие станции) и управляющий сетью |

|

3 |

Сервер — |

это объект (папка, диск, принтер и др.) который могут использовать несколько пользователей одновременно, причем им не обязательно находится за тем компьютером, на котором физически расположен данный ресурс |

|

4 |

Рабочая группа — |

это компьютер, подключенный к сети и предназначенный для выполнения задач пользователя |

13. Адрес записанный в формате UNC для ОС Windows:

\main\books\kniga_1;

\\main\books\kniga_1;

/main/books/kniga_1;

//main/books/kniga_1.

14. В общее использование можно предоставлять следующие ресурсы компьютера:

диски;

папки;

сканеры;

принтеры.

15. Открывая общий доступ к папке ей обязательно нужно присвоить:

имя Интернет;

клиентское имя;

серверное имя;

сетевое имя.

16. Вершина дерева, представляющая не именованный уровень —

корень доменов

домен верхнего уровня

домен второго уровня

поддомен

17. Обратное пространство имен формируется в домене

in-addr.arpa

addr-in.arpa

arpa-in.addr

in-arpa.addr

18. Установите соответствие элементов DNS-адреса «host-b.mspu.edu.ru» их обозначению в терминологии DNS

|

1 |

host-b |

Поддомен |

|

2 |

mspu |

Домен второго уровня |

|

3 |

edu |

Домен верхнего уровня |

|

4 |

ru |

Имя узла |

19. Назначение серверной операционной системы

управление приложениями

обслуживание всех пользователей сети

все выше перечисленное

20. Комплекс мероприятий, направленных на обеспечение информационной безопасности:

защита информации;

информационная защита;

безопасность информации;

информационная безопасность.

21. Преимущества использования стандартных правил, регламентирующих работу пользователей:

рутинные задачи всегда выполняются одинаково;

уменьшение вероятности появления ошибок;

работа по инструкциям выполняется гораздо быстрее;

все выше перечисленное.

22. Политика безопасности сети на основе Windows храниться в следующих типах объектов:

локальный объект групповой политики;

глобальный объект групповой политики;

объект групповой политики домена.

23. Параметры узла Конфигурация компьютера в редакторе объектов групповой политики определяют работу:

пользователя;

компьютера;

операционной системы;

все выше перечисленное.

24. Компонент групповой политики, определяющий параметры реестра, задающий внешний вид рабочего стола и компоненты операционной системы:

административные шаблоны;

параметры безопасности;

установка программ;

сценарии.

25. Программный компонент вычислительной системы, выполняющий сервисные функции по запросу клиента:

сервер;

клиент;

компьютер;

пользователь.

26. Сервер, в основную задачу которого входит предоставление доступа к файлам на диске:

файл-сервер;

контроллер домена;

терминальный сервер.

27. Операции, выполняемые посредством оснастки Пользователи и компьютеры:

создание пользователей;

создание групп;

создание контейнеров;

все выше перечисленное.

28. Основной компонент IIS:

веб-сервер;

ftp-сервер;

почтовый сервер.

37. Способ определения того, какая из рабочих станций сможет следующей использовать канал связи:

метод доступа.

38. Установите соответствие определений, их значениям:

39. Сетевой адаптер, значительная часть работы по обработке сообщений которого перекладывается на программу, выполняемую в компьютере:

подчиненный.

40. Устройства, предназначенные для сопряжения компьютера со средой передачи информации:

маршрутизатор.

1. Объект сети, который могут использовать несколько пользователей одновременно:

- рабочая станция;

- сетевой ресурс;

- сервер;

- рабочая группа.

2. Символ используемый для создания скрытого ресурса в операционной системе Windows

3. Использование технологии кэширования позволяет:

- клиенту использовать ресурс в автономном режиме;

- ускорять доступ к сетевым ресурсам;

- повышать конфиденциальность;

- увеличивать скорость работы сети.

4. Установите соответствие определений их значениям.

| 1 | Общий ресурс — | логическое объединение компьютеров. Как правило, объединение в группы используется для упрощения администрирования сети. При этом несколько компьютеров выступают как единое целое – группа |

| 2 | Рабочая станция — | это специализированный компьютер, предоставляющий свои ресурсы в использование клиентам сети (как правило, это рабочие станции) и управляющий сетью |

| 3 | Сервер — | это объект (папка, диск, принтер и др.) который могут использовать несколько пользователей одновременно, причем им не обязательно находится за тем компьютером, на котором физически расположен данный ресурс |

| 4 | Рабочая группа — | это компьютер, подключенный к сети и предназначенный для выполнения задач пользователя |

5. Адрес записанный в формате UNC для ОС Windows:

- \main\books\kniga_1;

- \\main\books\kniga_1;

- /main/books/kniga_1;

- //main/books/kniga_1.

6. Команда в ОС Windows для подключения удаленного ресурса в качестве локального диска

7. В общее использование можно предоставлять следующие ресурсы компьютера:

- диски;

- папки;

- сканеры;

- принтеры.

8. Ограничение в ОС Windows XP устанавливаемое для сетевого ресурса:

- размер создаваемых файлов;

- максимальное число пользователей, которые могут подключится к ресурсу;

- время работы каждого пользователя;

- дисковое пространство, выделяемое каждому пользователю.

9. Открывая общий доступ к папке ей обязательно нужно присвоить:

- имя Интернет;

- клиентское имя;

- серверное имя;

- сетевое имя.

10. Программное обеспечение позволяющее видеть удаленный рабочий стол:

- UltraVNC;

- XDP;

- RealVNC;

- RDP.

The Universal Naming Convention (UNC) is a standard for identifying servers, printers, and other resources on a network. A UNC network path has the following format:

\servername\share\path

Illumina recommends using the UNC path when setting a network server as the default output location and is a requirement for most Illumina platforms running Windows 10. Use the following steps to identify the UNC path for an existing mapped network location in Windows:

-

In the Windows Search bar, type in

cmdand press ‘Enter’ to open the Command Prompt. -

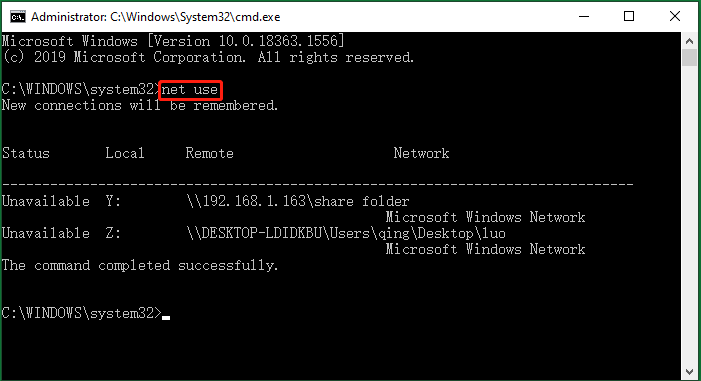

In the Command Prompt, type

net useand press ‘Enter’ to run the command. -

The output will list the local drive letter under the ‘Local’ column and UNC path under the ‘Remote’ column for each network resource that has been mapped to that instrument.

Figure 1: Example output of the net use command with the UNC path listed under the ‘Remote’ column in the output.

For any feedback or questions regarding this article (Illumina Knowledge Article #2274), contact Illumina Technical Support techsupport@illumina.com.

-

Home

-

Knowledge Base

- [Review] What Is UNC Path and How to Use It?

By Helen | Follow |

Last Updated

This library sponsored by MiniTool mainly defines a UNC path and its valid form, lists examples in both Unix and Windows systems, methods to find and create a UNC path, as well as compare UNC path and mapped network drive.

What Is UNC Path?

A UNC path can be used to access network folders, files, etc. resources. It must be in the format specified by the Universal Naming Convention (UNC), which is the naming system applied in Microsoft Windows.

UNC path is a standard to identify servers, printers, and other resources within a network, which originated in the Unix community. It makes use of double slashes or backslashes to precede the name of the computer in Windows. The paths (disks and directories) within the computer are separated with a single slash or backslash (\).

On the contrary, in Unix systems including Unix and Linux-related OSes like macOS and Android, they use forward slashes (/) instead of backslashes.

Valid UNC Path

A valid UNC path must include at least 2 path components of the 3, <servername>, <share>, and <filename>, which are referred to as the first pathname component, the second pathname component, and the third pathname component respectively. The last component of the path is also referred to as the leaf component.

Servername

The server-name consists of either a network name string set by an admin and maintained by a network naming service such as DNS or WINS, or by an IP address. Normally, those hostnames refer to either a Windows PC or a Windows-compatible printer.

Share

The share-name section indicates a label created by an administrator or sometimes within the OS. In most Windows systems, the built-in share name admin$ refers to the root directory of the OS installation, usually C:\Windows but sometimes C:\\WINDOWS.

However, UNC paths don’t contain driver letters, only a label that may reference a particular drive.

Also read: What Is UNCServer.exe Process and Should I Remove It?

Filename

Within a UNC path, the filename refers to a local subdirectory beneath the share section. This portion is optional. When file name is specified, the UNC path simply points to the top-level folder of the share. Besides, file_path must be absolute/fully qualified instead of relative. You can use relative paths only by mapping a UNC path to a drive letter.

The size and valid characters for a path component are defined by the protocol used to access the resource and the type of resource being accessed. The only restriction placed on path components by DFS is that path components must be one or more characters in length and mustn’t contain a backslash or a null.

UNC Path Examples

For Unix: //servername/path

For Windows/DOS: \\servername\path

How to Find UNC Path?

How to find the UNC path of a mapped network drive? Just run net use in CMD or PowerShell.

How to Create a UNC Path?

You are able to create a UNC path in Windows Explorer. Simply, right-click a folder and select one of the Share menu options to assign it a share name.

UNC Path vs Mapped Drive

A mapped network drive can be an alternative to a UNC path and both of them can be used in Microsoft Windows Explorer, Command Prompt, or PowerShell. With proper security credentials, you can map network drives and access folders on a remote PC using its drive letter rather than a UNC path.

About The Author

Position: Columnist

Helen Graduated from university in 2014 and started working as a tech editor in the same year. Her articles focus on data backup & recovery and disk management. Through an in-depth exploration of computer technology, Helen has successfully helped thousands of users solve their annoying problems.